JWT Декодер

/Ваши данные на 100% конфиденциальны -- JWT полностью декодируется и кодируется непосредственно на вашем устройстве.

Узнайте о JWT

Все, что вам нужно знать о JWT и пошаговое руководство по проверке JWT в различных фреймворках.

Что такое JWT?

JWT (JSON Web Token) — это автономный, независимый от состояния токен, который содержит информацию в структурированном и читаемом формате. Независимо от того, защищаете ли вы API или применяете аутентификацию на основе токенов для вашего приложения, JWT — это мощный инструмент, потому что они:

- Без состояния: JWT являются автономными и не требуют состояния на стороне сервера для валидации. JWT может обеспечить целостность данных с помощью подписей.

- Совместимость между службами: JWT легко распространяются и проверяются в различных службах.

- Расширяемость: Полезная нагрузка JWT может содержать пользовательские претензии, что позволяет гибко авторизовать и обмениваться информацией.

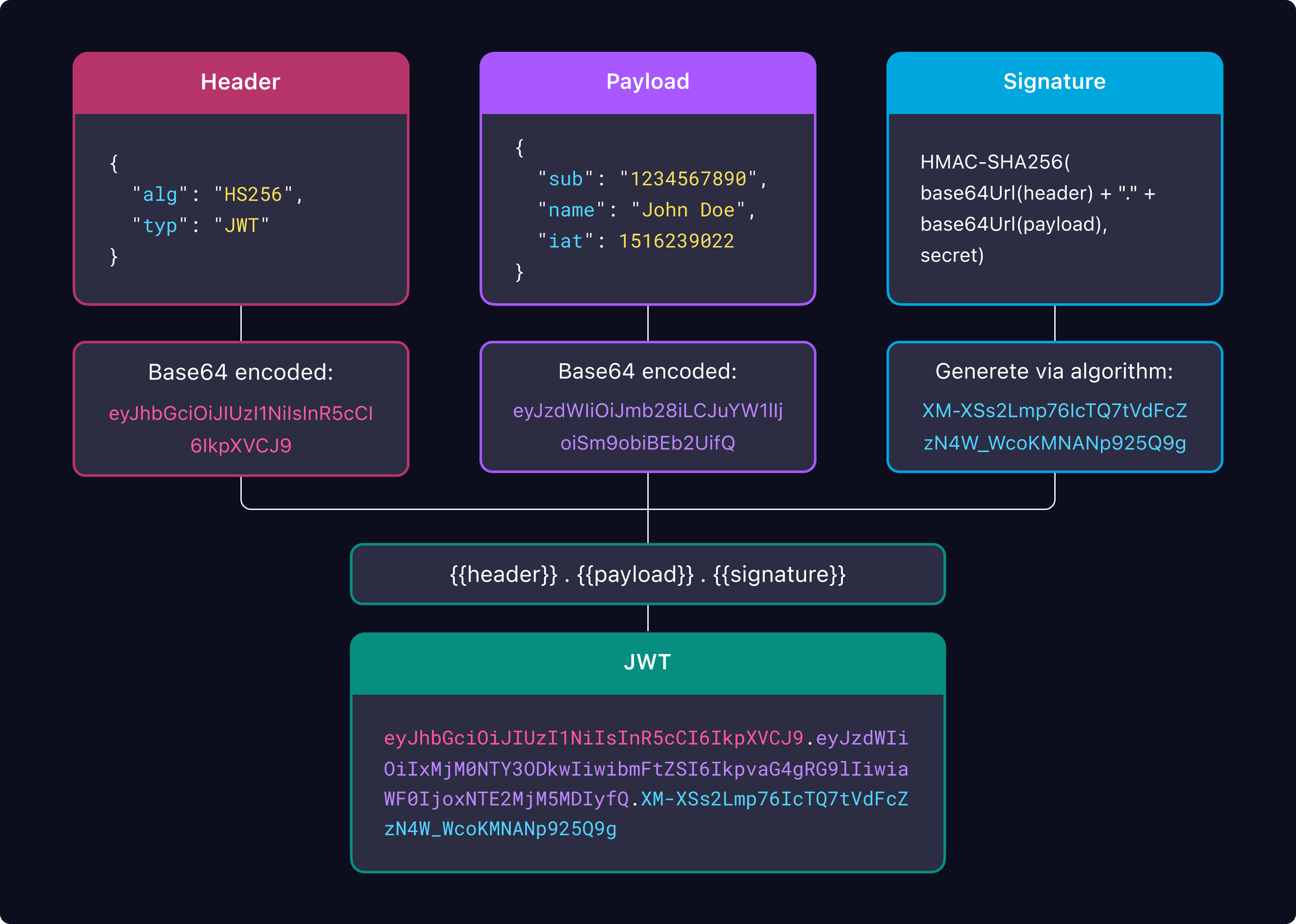

Структура JWT

Обычный JWT разделен на три части, каждая из которых закодирована в Base64URL и разделена точками (.):

- Заголовок - Содержит метаданные, такие как алгоритм подписи (например, HS256 или RS256) и тип токена (JWT).

- Полезная нагрузка - Содержит фактические данные, такие как идентификатор пользователя, профиль пользователя, время истечения или области действия.

- Подпись - Хэшированное сочетание заголовка, полезной нагрузки и защищено с помощью секретного ключа. Его цель — гарантировать целостность токена и подтвердить, что он не был изменен

Эта структура позволяет JWT предоставлять компактный и безопасный способ передачи информации между сторонами.

Общие требования токена в JWT

Претензии являются частью полезной нагрузки и содержат ключевую информацию. Вот стандарт�изированные зарегистрированные претензии для вашей справки:

| Претензии | Полное имя | Описание |

|---|---|---|

| iss | Издатель | Субъект, который выдал JWT, например сервер авторизации. |

| sub | Тема | Определяет объект JWT, обычно представляя аутентифицированного пользователя. |

| aud | Аудитория | Указывает, какие получатели могут принимать и обрабатывать токен. Это может быть массив значений для нескольких аудиторий или одно значение для одного получателя. |

| exp | Время истечения | Устанавливает время истечения срока действия токена, после которого он становится недействительным. Это помогает предотвратить атаки воспроизведения, ограничивая срок действия токена. |

| nbf | Не ранее времени | Делает токен действительным только после этой временной метки. Полезно в ситуациях, когда часы недоступны. |

| iat | Выпущено в | Когда токен был создан. Это может быть использовано для определения возраста токена. |

| jti | Идентификатор JWT | Уникальный идентификатор токена, полезный для предотвращения многократного использования одного и того же токена (например, в атаках воспроизведения). |

В зависимости от спецификации и конфигурации сервера авторизации в полезную нагрузку могут быть включены дополнительные претензии для поддержки определенных случаев использования. Вы также можете добавить пользовательские претензии в JWT в соответствии с уникальными бизнес-требованиями.

ID токен

Используется в OpenID Connect, включает такие претензии, как информация профиля (например, имя, электронная почта и т. д.) об аутентифицированном пользователе.

Токен доступа

Используется в OAuth 2.0, предоставляет доступ к определенным ресурсам или API от лица пользователя или приложения.

Когда использовать JWT?

JWT могут быть особенно полезными в следующих сценариях:

- Архитектура микросервисов: Для бессерверной аутентификации в нескольких службах.

- Системы единого входа (SSO): Предоставление доступа к нескольким приложениям при одной аутентификации.

- Мобильные приложения: Эффективное поддерживание пользовательских сессий чер�ез API вызовы.

- Высоконагруженные приложения: Снижение нагрузки на базу данных в условиях большого объема.

- Общий доступ к ресурсам между источниками (CORS): Упрощение аутентификации между несколькими доменами.

- Архитектуры без серверов: Обеспечение бессерверной аутентификации, где сессии на стороне сервера трудно поддерживать.

Как проверить JWT?

Целостность JWT нужно подтвердить, чтобы убедиться, что его заголовок и полезная нагрузка не были изменены. Ниже приведены пошаговые примеры проверки JWT в популярных программных средах:

- Проверить JWT в RubyGrape / Ruby on Rails / Sinatra

- Проверить JWT в .NETASP.NET Core

- Проверить JWT в JavaMicronaut / Quarkus / Spring Boot / Vert.x Web

- Проверить JWT в PHPLaravel / Lumen / Symfony

- Проверить JWT в PythonDjango / Django REST / FastAPI / Flask

- Проверить JWT в GoChi / Echo / Fiber / Gin

- Проверить JWT в Node.jsExpress / Fastify / Hapi / Koa / NestJS

- Проверить JWT в RustActix Web / Axum / Rocket

Связанные темы JWT

Все, что вам нужно знать о JWT и пошаговое руководство по проверке JWT в различных фреймворках.

- Алгоритмы JWT: EC против RSAПогрузитесь в алгоритмы подписи JWT, такие как EC и RSA, и узнайте, как выбрать наиболее безопасный и эффективный метод для вашего приложения.

- ID токен & Токен доступа & Обновляющий токенВы знаете конкретные цели ID токенов, токенов доступа и обновляющих токенов? Понимание их ролей в процессах аутентификации и авторизации с точки зрения JWT.

- Пользовательские претензии токена JWTКак JWT достигает точного управления доступом? Сравните RBAC (контроль доступа на основе ролей) и ABAC (контроль доступа на основе атрибутов), чтобы найти лучшее решение для вашего приложения.

- Непрозрачный токен против токена JWTИзучите основные различия между JWT и непрозрачными токенами и узнайте, почему JWT стал современным выбором для аутентификации благодаря своей высокой производительности и масштабируемости.

- Авторизация API: ключи API против базовой аутентификации против токенов JWT OAuthИзучите три общих механизма авторизации API с их плюсами и минусами. Погрузитесь в лучшую практику защиты ваших API с использованием токенов JWT OAuth.

- JWT против аутентификации на основе сессийАутентификация на основе сессий полагается на хранение на стороне сервера для поддержания пользовательских сессий, тогда как аутентификация на основе токенов позволяет вести бессерверное и масштабируемое общение между клиентами и серверами. Узнайте, как JWT революционизирует безопасность API и почему он становится предпочтительным выбором для современной аутентификации.

- OAuth 2.0 & OIDC & SAMLМодные термины, такие как OAuth, OpenID Connect (OIDC), SAML, SSO и JWT, часто используются в области управления идентификацией и доступом (IAM), но что они означают? Как они работают вместе?

Получите больше возможностей с Logto Cloud

Упростите свои рабочие процессы и обеспечьте управление пользователями с помощью Logto Cloud. Основанное на OpenID Connect (OIDC), оно использует JWT для предоставления надежной системы аутентификации и авторизации, разработанной для масштабирования в соответствии с вашими потребностями.