JWT ตัวถอดรหัส

/ข้อมูลของคุณเป็นส่วนตัว 100% -- JWT จะถูกถอดรหัสและเข้ารหัสโดยตรงบนอุปกรณ์ของคุณ

เรียนรู้เกี่ยวกับ JWT

ข้อมูลทั้งหมดที่คุณสนใจเกี่ยวกับ JWT และคำแนะนำทีละขั้นตอนในการยืนยัน JWT ในเฟรมเวิร์กที่หลากหลาย

JWT คืออะไร?

JWT (JSON Web Token) เป็นโทเค็นที่ไม่ต้องใช้เซิร์ฟเวอร์ในการตรวจสอบสถานะ ที่มีข้อมูลในรูปแบบที่มีโครงสร้างและอ่านได้ ไม่ว่าจะเป็นการปกป้อง API หรือการนำการตรวจสอบสิทธิ์โดยใช้โทเค็นสำหรับแอปพลิเคชันของคุณ JWT ถือเป็นเครื่องมือที่มีประสิทธิภาพ เพราะว่า:

- ไม่ต้องใช้เซิร์ฟเวอร์: JWT เป็นแบบพึ่งพาตนเองและไม่ต้องการสถานะเซิร์ฟเวอร์ในการตรวจสอบ JWT สามารถประกันความสมบูรณ์ของข้อมูลผ่านลายเซ็น

- สามารถใช้งานร่วมกันระหว่างบริการ: JWT สามารถแบ่งปันและตรวจสอบได้อย่างง่ายดายระหว่างบริการต่างๆ

- สามารถขยายได้: เพย์โหลดของ JWT สามารถมีการเรียกร้องที่กำหนดเอง ทำให้สามารถตรวจสอบสิทธิ์และการแบ่งปันข้อมูลได้ยืดหยุ่น

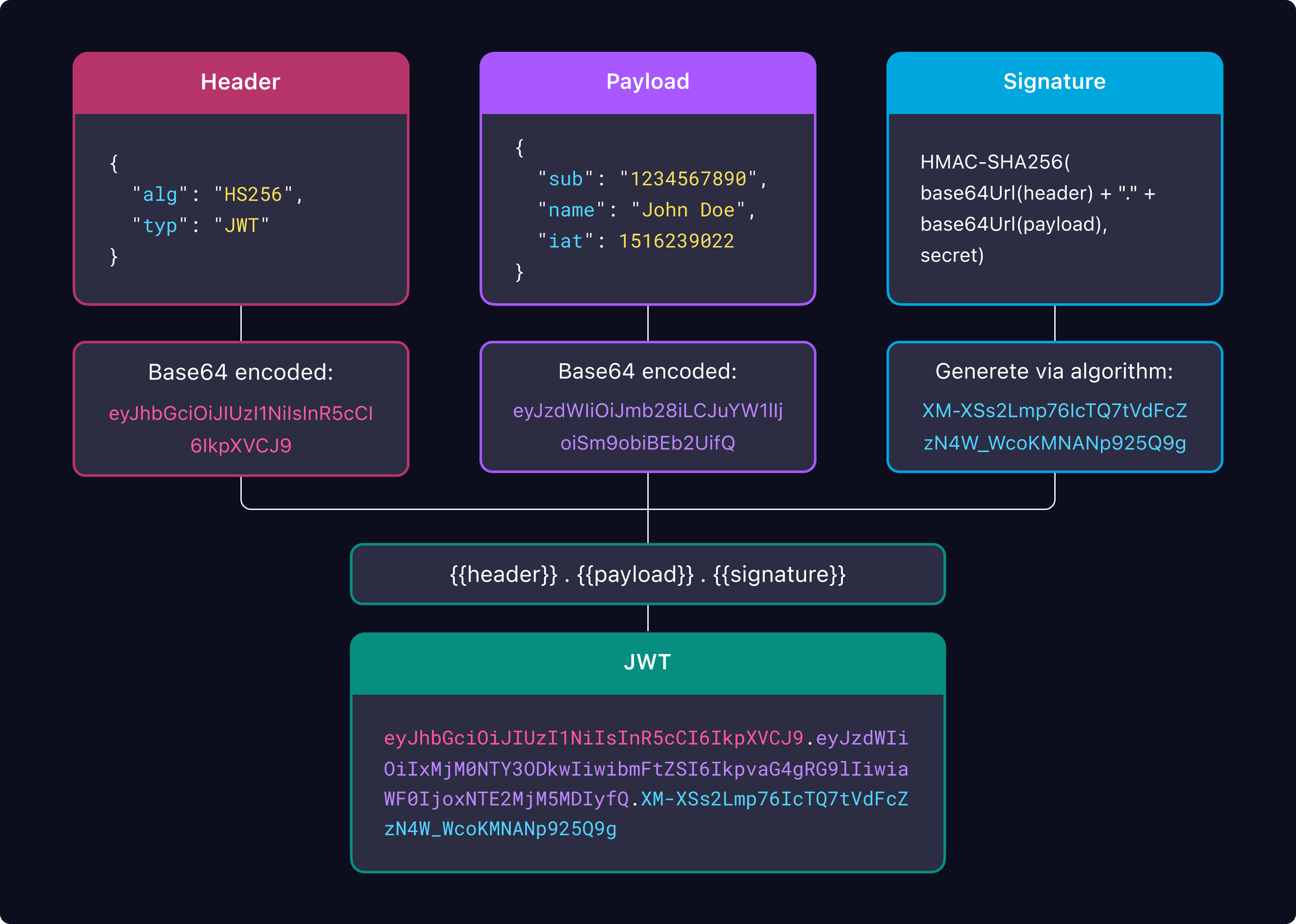

โครงสร้างของ JWT

JWT ทั่วไปจะถูกแบ่งออกเป็นสามส่วน แต่ละส่วนจะถูกเข้ารหัส Base64URL และแยกด้วยจุด (.)

- ส่วนหัว - มีเมทาดาต้า เช่น อัลกอริธึมลงชื่อ (เช่น HS256 หรือ RS256) และประเภทของโทเค็น (JWT)

- เพย์โหลด - มีข้อมูลจริง เช่น รหัสผู้ใช้, โปรไฟล์ผู้ใช้, เวลาในการหมดอายุ หรือสโคป

- ลายเซ็น - การผสมผสานการแฮชของ ส่วนหัว, เพย์โหลด, และการรักษาความปลอดภัยโดยใช้กุญแจส่วนตัว จุดประสงค์เพ��ื่อประกันความสมบูรณ์ของโทเค็นและยืนยันว่าไม่ได้ถูกแก้ไข

โครงสร้างนี้ทำให้ JWT สามารถให้วิธีการที่กะทัดรัดและปลอดภัยในการส่งข้อมูลระหว่างคู่ค้าทั้งสองฝ่าย

การเรียกร้องโทเค็นทั่วไปใน JWT

การเรียกร้องเหล่านี้เป็นส่วนหนึ่งของเพย์โหลดและถือข้อมูลสำคัญ นี่คือการเรียกร้องที่ลงทะเบียนตามมาตรฐานที่ให้คุณอ้างอิง:

| เรียกร้อง | ชื่อเต็ม | คำอธิบาย |

|---|---|---|

| iss | ผู้ออก | หน่วยงานที่ออก JWT เช่น เซิร์ฟเวอร์ที่อนุญาต |

| sub | หัวข้อ | ระบุหัวข้อของ JWT ซึ่งโดยปกติหมายถึงผู้ใช้ที่ได้รับการตรวจสอบสิทธิ์ |

| aud | ผู้รับฟัง | ระบุว่าผู้รับจะรับและประมวลผลโทเค็นอย่างไร ซึ่งสามารถเป็นอาร์เรย์ของค่าสำหรับผู้รับหลายคนหรือค่าสำหรับผู้รับเดี่ยว |

| exp | เวลาในการหมดอายุ | กำหนดเวลาหมดอายุในโทเค็นหลังจากนั้นจะไม่สามารถใช้งานได้ ซึ่งนี้จะช่วยป้องกันการโจมตีซ้ำด้วยการกำหนดระยะเวลาการใช้งานของโทเค็น |

| nbf | ไม่น้อยกว่า | ทำให้โทเค็นมีผลตั้งแต่เวลาในเวลาเท่านั้น เข้มแข็งในสถานการณ์ที่ไม่มีการเข้าถึงนาฬิกา |

| iat | เวลาที่ออก | เมื่อโทเค็นถูกสร้างขึ้น ซึ่งสามารถใช้เพื่อตรวจสอบอายุของโทเค็น |

| jti | รหัส JWT | ตัวระบุที่ไม่ซ้ำกันสำหรับโทเค็น ซึ่งมีประโยชน์ในการป้องกันการใช้โทเค็นเดียวกันซ้ำหลายครั้ง (เช่น ในการโจมตีซ้ำ) |

ขึ้นอยู่กับสเปคและการกำหนดค่าของเซิร์ฟเวอร์ที่อนุญาต อาจมีการรวมการเรียกร้องเพิ่มเติมในเพย์โหลดเพื่อสนับสนุนกรณีการใช้งานเฉพาะ นอกจากนี้ คุณสามารถเพิ่มการเรียกร้องที่กำหนดเองให้กับ JWT เพื่อตอบสนองข้อกำหนดทางธุรกิจเฉพาะเจาะจงได้

โทเค็น ID

ใช้ใน OpenID Connect, ประกอบด้วยการเรียกร้องต่างๆ เช่น ข้อมูลโปรไฟล์ (เช่น ชื่อ, อีเมล, เป็นต้น) เกี่ยวกับผู้ใช้ที่ได้รับการตรวจสอบสิทธิ์

โทเค็นการเข้าใช้งาน

ใช้ใน OAuth 2.0, ช่วยให้ได้รับสิทธิ์ในการเข้าถึงทรัพยากรหรือ API เฉพาะในนามของผู้ใช้หรือแอปพลิเคชัน

เมื่อไหร่ควรใช้ JWT?

JWT อาจมีประโยชน์โดยเฉพาะในการดำเนินการต่อไปนี้:

- สถาปัตยกรรม Microservices: สำหรับการยืนยันสิทธิ์แบบไม่ใ��ช้สถานะทั่วบริการหลายตัว

- ระบบ Single Sign-On (SSO): สามารถเข้าถึงแอปพลิเคชันหลายตัวได้ด้วยการตรวจสอบสิทธิ์เดียว

- แอปพลิเคชันบนมือถือ: ทำให้การรักษาการจัดการเซสชั่นผู้ใช้มีประสิทธิภาพในการเรียก API

- แอปพลิเคชันที่มีการเข้าถึงสูง: ลดภาระฐานข้อมูลในสภาพแวดล้อมที่มีปริมาณการใช้งานสูง

- การแชร์ทรัพยากรระหว่างต้นทางต่างกัน (CORS): ทำให้ง่ายต่อการตรวจสอบสิทธิ์ข้ามโดเมนหลายตัว

- สถาปัตยกรรม Serverless: ให้การยืนยันสิทธิ์แบบไม่ใช้สถานะที่การรักษาเซสเซ่นเซิร์ฟเวอร์เป็นสิ่งที่ท้าทาย

วิธีการตรวจสอบ JWT?

ความสมบูรณ์ของ JWT จะต้องได้รับการตรวจสอบเพื่อยืนยันว่าข้อมูลหัวและเพย์โหลดไม่ได้ถูกดัดแปลง ด้านล่างนี้เป็นตัวอย่างทีละขั้นตอนได้จากการตรวจสอบ JWT ในสภาพแวดล้อมการพัฒนาโปรแกรมยอดนิยม:

- ตรวจสอบ JWT ใน RubyGrape / Ruby on Rails / Sinatra

- ตรวจสอบ JWT ใน .NETASP.NET Core

- ตรวจสอบ JWT ใน JavaMicronaut / Quarkus / Spring Boot / Vert.x Web

- ตรวจสอบ JWT ใน PHPLaravel / Lumen / Symfony

- ตรวจสอบ JWT ใน PythonDjango / Django REST / FastAPI / Flask

- ตรวจสอบ JWT ใน GoChi / Echo / Fiber / Gin

- ตรวจสอบ JWT ใน Node.jsExpress / Fastify / Hapi / Koa / NestJS

- ตรวจสอบ JWT ใน RustActix Web / Axum / Rocket

หัวข้อที่เกี่ยวข้องกับ JWT

ข้อมูลทั้งหมดที่คุณสนใจเกี่ยวกับ JWT และคำแนะนำทีละขั้นตอนในการยืนยัน JWT ในเฟรมเวิร์กที่หลากหลาย

- อัลกอริธึม JWT: EC vs. RSAเจาะลึกเข้าสู่เอกลักษณ์การเซ็นของ JWT เช่น EC และ RSA และเรียนรู้วิธีเลือกวิธีที่ปลอดภัยและมีประสิทธิภาพที่สุดสำหรับแอปพลิเคชันของคุณ

- โทเค็น ID & โทเค็นการเข้าถึง & โทเค็นรีเฟรชคุณทราบถึงวัตถุประสงค์เฉพาะของโทเค็น ID, โทเค็นการเข้าถึง, และโทเค็นรีเฟรชหรือไม่? ทำความเข้าใจบทบาทของพวกเขาในกระบวนการตรวจสอบสิทธิ์และการอนุญาตจากมุมมองของ JWT

- การเรียกร้องโทเค็น JWT ที่กำหนดเองJWT ทำการควบคุมการเข้าถึงแบบละเอียดอย่างไร? เปรียบเทียบ RBAC (การควบคุมการเข้าถึงตามบทบาท) และ ABAC (การควบคุมการเข้าถึงตามคุณลักษณะ) เพื่อค้นหาวิธีแก้ปัญหาที่ดีที่สุดสำหรับแอปพลิเคชันของคุณ

- โทเค็นทึบแสง vs. โทเค็น JWTสำรวจความแตกต่างหลักระหว่างโทเค็นทึบแสงและ JWT และค้นพบว่าทำไม JWT ถึงกลายเป็นตัวเลือกที่ทันสมัยในการตรวจสอบสิทธิ์ด้วยประสิทธิภาพและความสามารถในการปรับขนาดสูง

- การอนุมัติ API: คีย์ API vs. การตรวจสอบสิทธิ์พื้นฐาน vs. โทเค็น OAuth JWTสำรวจสามกลไกการอนุมัติ API ที่พบบ่อยพร้อมข้อดีและข้อเสียของพวกเขา เจาะลึกลงไปในแนวทางปฏิบัติที่ดีที่สุดเกี่ยวกับการปกป้อง API ของคุณโดยใช้โทเค็น OAuth JWT

- JWT vs. การตรวจสอบสิทธิ์ของเซสชันการตรวจสอบสิทธิ์เซสชันแบบใช้เซิร์ฟเวอร์อาศัยการเก็บข้อมูลเซิร์ฟเวอร์เพื่อตรวจสอบเซสชันของผู้ใช้ ในขณะที่การตรวจสอบสิทธิ์แบบใช้โทเค็นเพิ่มการสื่อสารที่ไม่ใช้สถานะและปรับขนาดระหว่างลูกค้าและเซิร์ฟเวอร์ ค้นพบว่า JWT กำลังปฏิรูปการรักษาความปลอดภัย API และทำไมมันถึงกลายเป็นตัวเลือกที่ต้องการสำหรับการตรวจสอบสิทธิ์สมัยใหม่

- OAuth 2.0 & OIDC & SAMLคำศัพท์ที่หรูหราเช่น OAuth, OpenID Connect (OIDC), SAML, SSO, และ JWT มักถูกใช้ในพื้นที่การจัดการอัตลักษณ์และการเข้าถึง (IAM) แต่พวกเขาหมายถึงอะไร? เปรียบเทียบเทคโนโลยีเหล่านี้และวิธีทำงานร่วมกัน

ปลดล็อกมากขึ้นด้วย Logto Cloud

ทำให้กระบวนการทำงานของคุณง่ายขึ้นและทำให้การจัดการผู้ใช้ปลอดภัยด้วย Logto Cloud ที่สร้างขึ้นบน OpenID Connect (OIDC) ซึ่งใช้ JWT เพื่อส่งมอบระบบการตรวจสอบสิทธิ์และการอนุญาตที่เชื่อถือได้ซึ่งออกแบบมาเพื่อขยายตามความต้องการของคุณ