RBAC odgrywa kluczową rolę w osiąganiu dojrzałości biznesowej

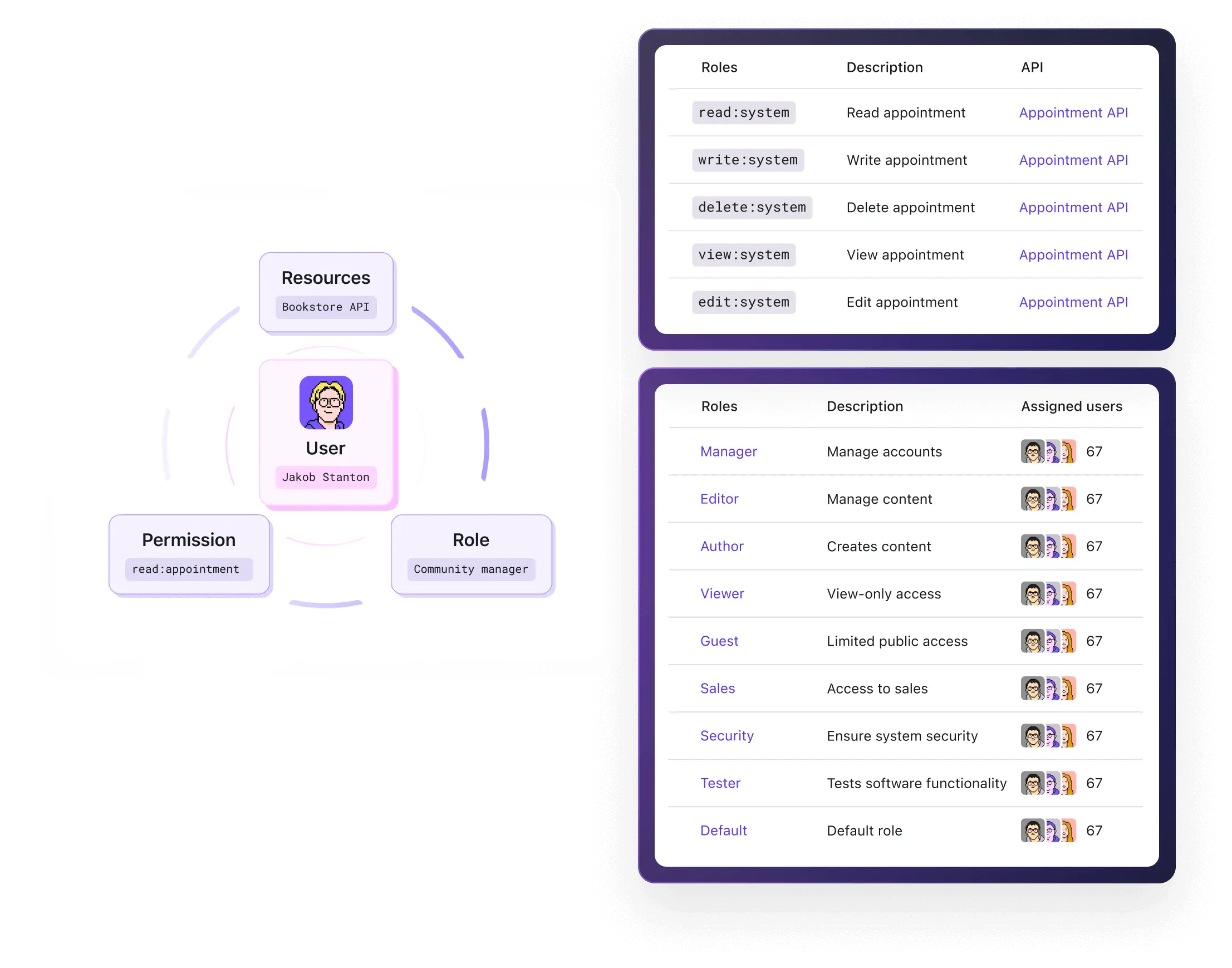

Role-Based Access Control (RBAC) pomaga zmniejszyć ryzyko naruszenia danych i zwiększa bezpieczeństwo, ograniczając dostęp do wrażliwych informacji i systemów na podstawie ról użytkowników.

Zasada najmniejszego przywileju

Uproszczone zarządzanie dostępem

Powszechnie stosowany mechanizm w autoryzacji

Przejmij kontrolę nad zarządzaniem dostępem

Logto oferuje wachlarz funkcji RBAC, które upraszczają zarządzanie kontrolą dostępu bez wywoływania zmęczenia psychicznego

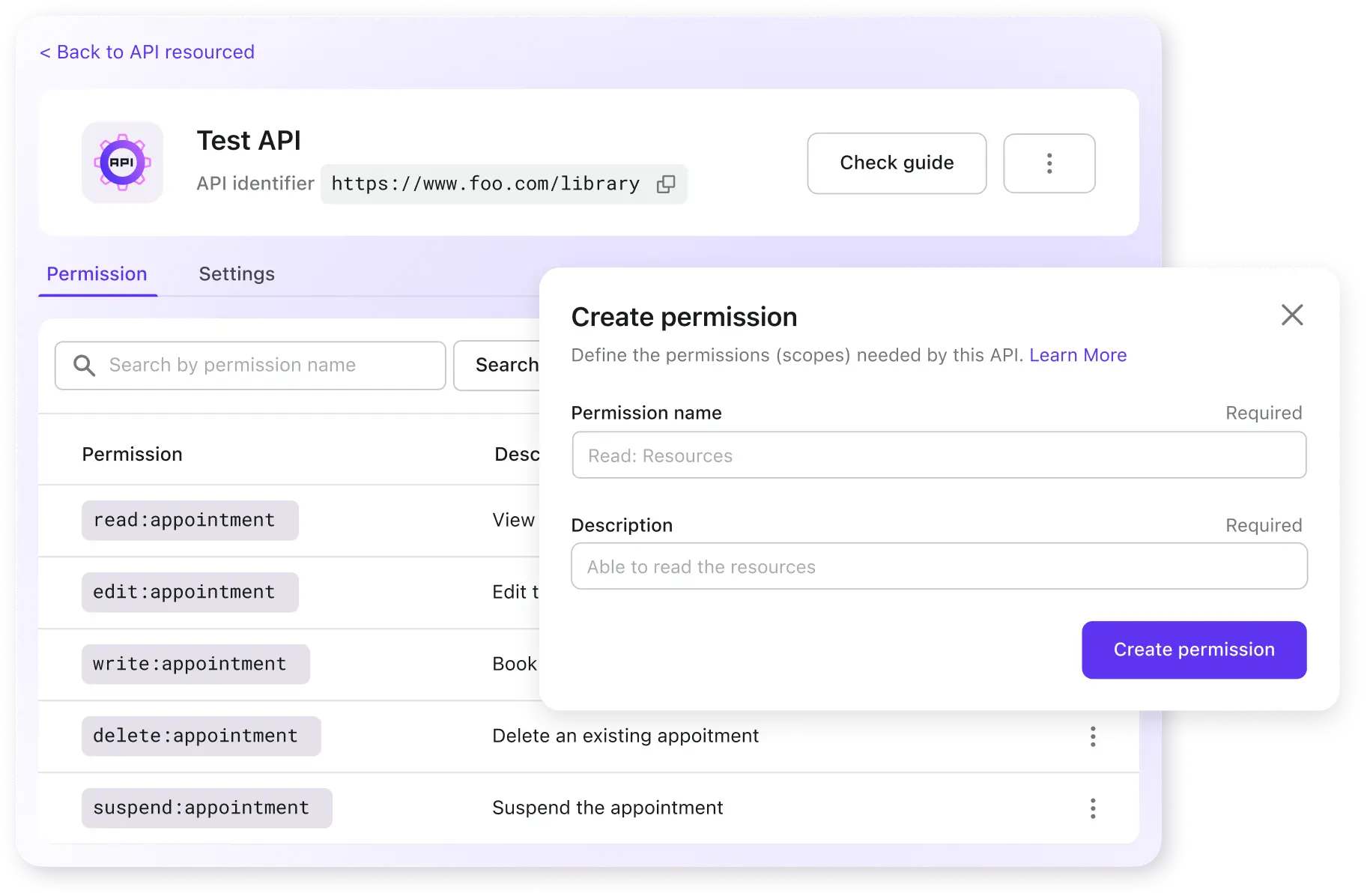

Chroń swoje API

Dodając uprawnienia do zasobów API i włączając je do procesu rozwoju, możesz sprawować szczegółową kontrolę nad autoryzacją zasobu API w zminimalizowanym zakresie.

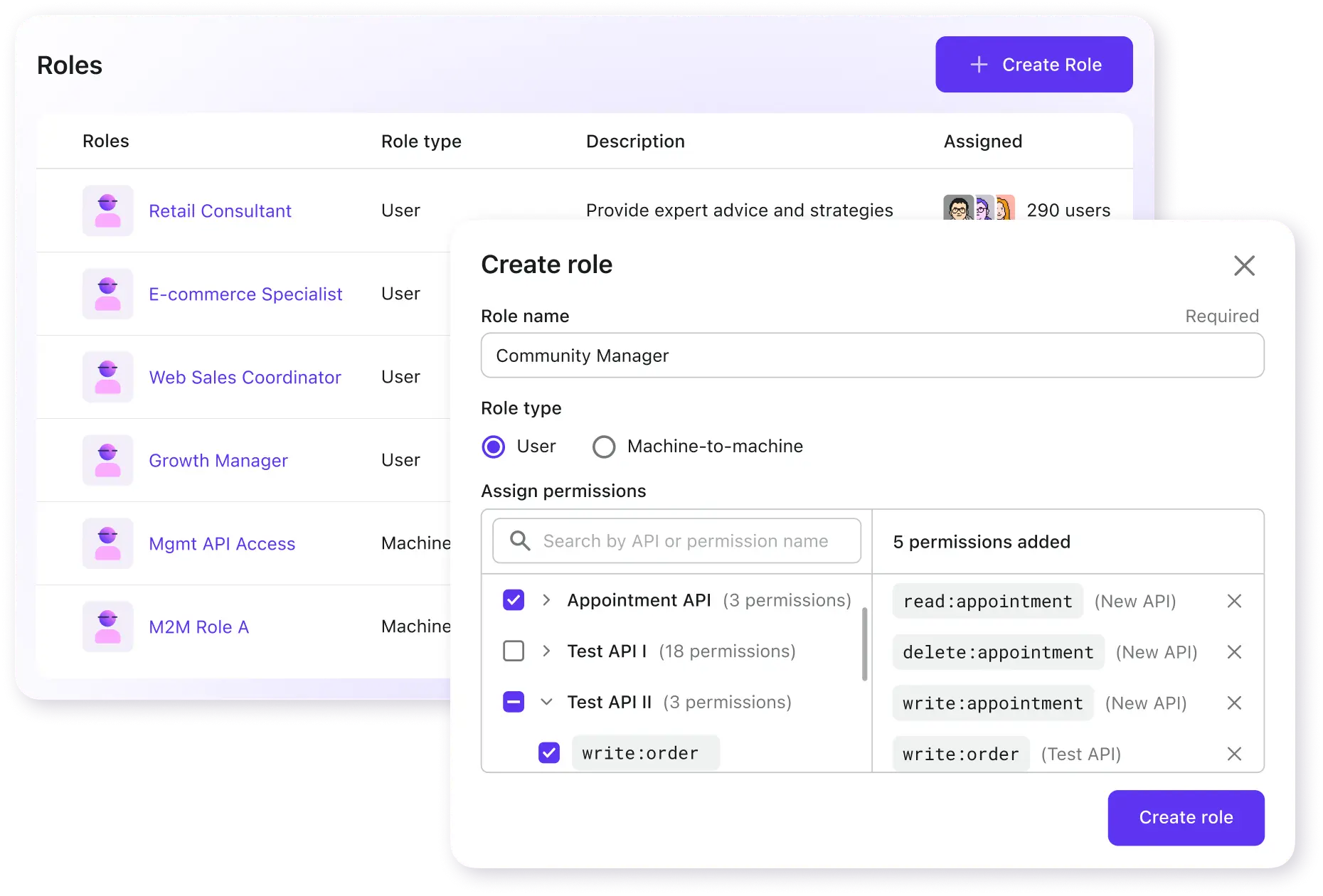

Zastosowanie ról dla efektywności i skuteczności

Bezpośrednie przypisywanie uprawnień użytkownikom jest nieefektywne, dlatego pojawiają się role. Dzięki RBAC role zawierają uprawnienia i można nimi zarządzać efektywnie w pakietach.

- Role globalne: Przypisywane w całym tenantcie Logto

- Role organizacyjne: Przypisywane w ramach organizacji

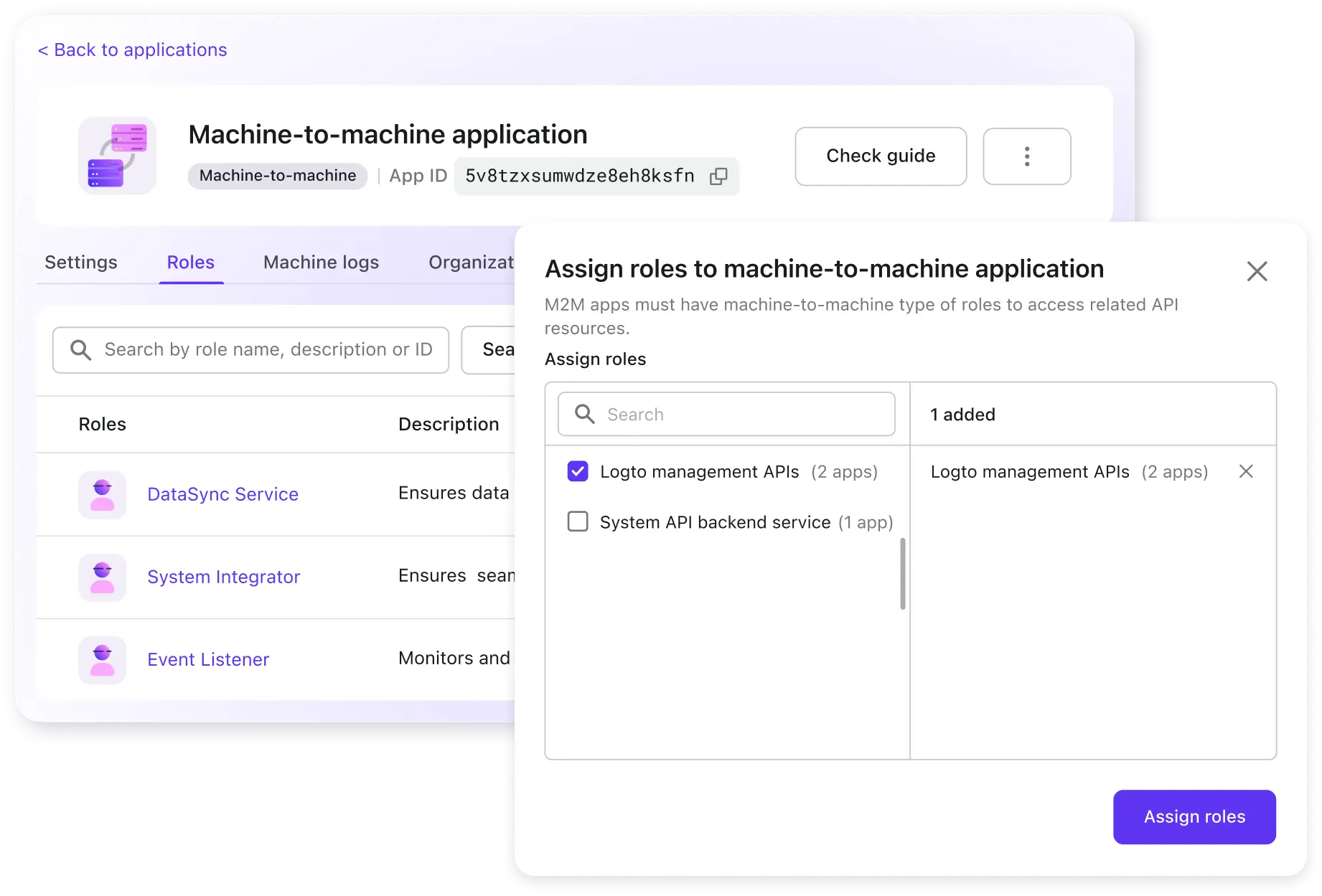

Użyj RBAC do ochrony uwierzytelniania M2M

Role mogą być również przypisane do aplikacji maszyna-maszyna, co umożliwia ochronę uwierzytelniania API i komunikacji serwer do serwera.

Od uwierzytelniania do autoryzacji, Logto ma cię pod kontrolą

Nie zadowalaj się tylko rozwiązaniami do uwierzytelniania. Nasz system autoryzacji RBAC oferuje pełne funkcje autoryzacji, które wyróżniają nas na tle konkurencji.

Najlepsze doświadczenie dewelopera

- Od kodu do bez kodu z płynnymi przepływami pracy

- Łatwe przenoszenie z Auth0

- Zgodność z modelem RBAC wg NIST

Rozległe wsparcie dla usług autoryzacji

- Wysoce efektywne funkcje kontroli dostępu oparte na rolach

- Gotowy szczegółowy tutorial

- Umożliwiający szeroki zakres scenariuszy

Często zadawane pytania

Czy Logto może być używany do kontroli dostępu opartej na atrybutach (ABAC)?

Czy funkcja RBAC jest dostępna domyślnie?

Czy Logto obsługuje przydzielanie wielu ról?

Odblokuj więcej za pomocą Logto Cloud

Zyskaj większą kontrolę nad uprawnieniami dostępu i popraw bezpieczeństwo dzięki potężnej kontroli dostępu opartej na rolach w Logto