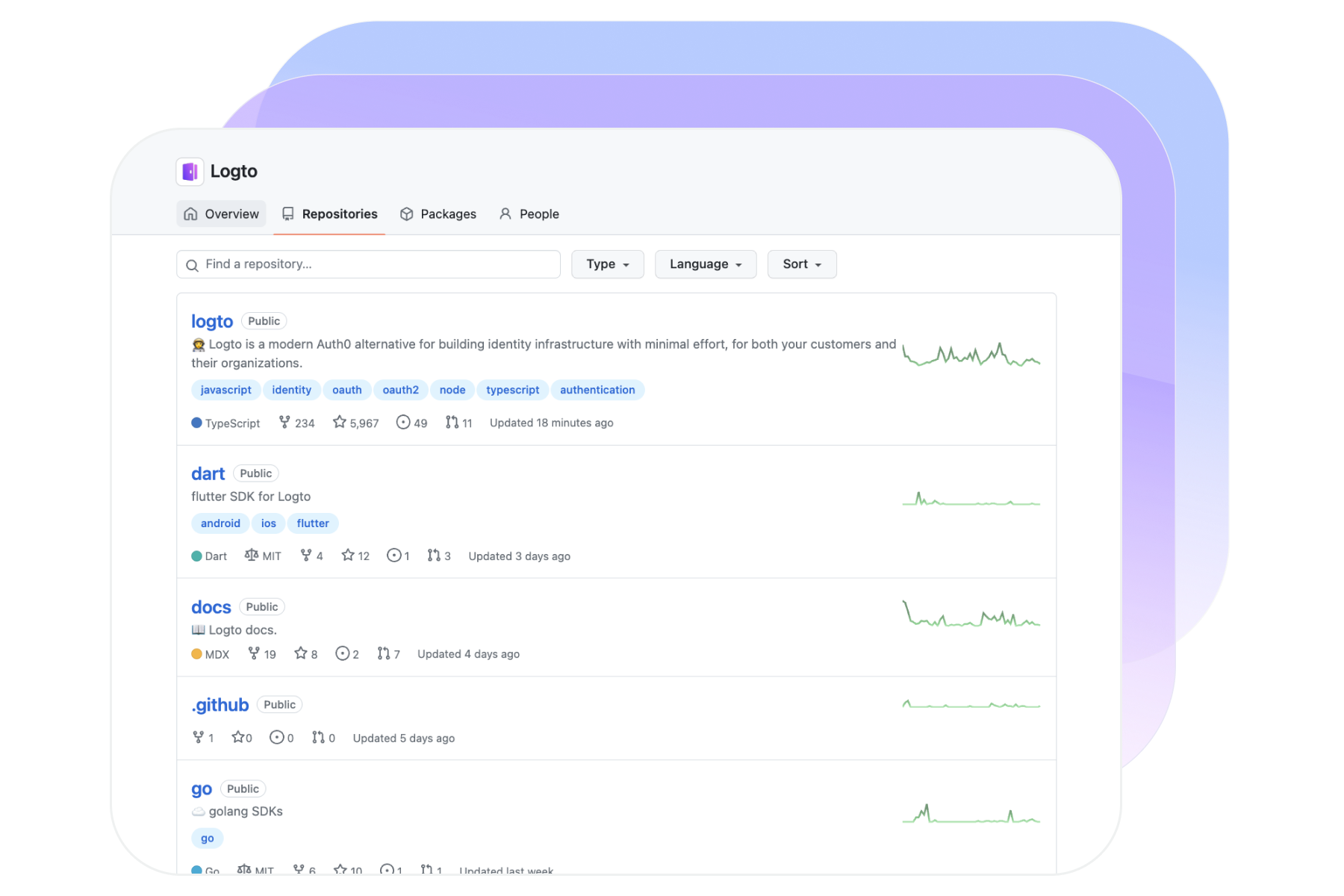

Zaufanie z otwartością i przejrzystością

Stworzone jako open-source, ubezpieczone przez open-source

Logto OSS jest dostępny jako opcja hostowana samodzielnie. Oferuje dodatkową warstwę ubezpieczenia podczas korzystania z Logto Cloud, wiedząc, że nawet w mało prawdopodobnym przypadku zakończenia działalności Logto, nadal możesz bezproblemowo przejść na swoją samodzielnie hostowaną wersję.

- Wyjątkowe doświadczenie deweloperskie

- Gwarancja hostowania samodzielnego

- Nadzorowane przez szeroką społeczność

Ściśle przestrzega otwartych standardów

Logto ściśle przestrzega sprawdzonego w boju otwartego standardu znanego jako OpenID Connect, zbudowanego na OAuth 2.0. Ten protokół zapewnia solidne fundamenty dla naszych usług, oferując zarówno elastyczność, jak i skalowalność. Wspieramy również SAML, aby sprostać potrzebom całej organizacji.

Twoje dane, Ty kontrolujesz

Logto Cloud oferuje wiele lokalizacji (Europa, Australia i USA) do hostingu danych, umożliwiając wybór lokalizacji, która najlepiej odpowiada Twoim potrzebom. Zapewniamy również pomoc w eksporcie lub usunięciu danych, dzięki czemu masz pełną kontrolę nad swoimi informacjami.

Ochrona 360 stopni za pomocą najnowszych technologii

Tak jak Ty, doceniamy wygodę usług w chmurze i rozwiązań software-as-a-service. W Logto wierzymy, że pewne złożone wyzwania powinny być powierzone profesjonalistom, i stosujemy najnowocześniejsze technologie, aby zapewnić kompleksowe bezpieczeństwo.

Wymuszona ochrona, bez kompromisów

- Algorytm Argon2

- Wymagaj Szyfrowania TLS

- Wielowarstwowa ochrona firewall

Elastyczne i bardzo dostępne przetwarzanie

- Elastyczna infrastruktura

- Zasoby obliczeniowe skonfigurowane pod kątem wysokiej dostępności

- Automatyczne przełączanie awaryjne i odzyskiwanie po awarii

Izolacja danych

- Dane produkcji są rygorystycznie oddzielone

- Każdemu najemcy Logto przyznawane jest dedykowane połączenie z bazą danych

- Wymuszaj RBS dla tabel danych użytkowników

Ochrona danych

- Bazy danych są szyfrowane w spoczynku

- Regularne kopie zapasowe bazy danych zgodnie z polityką georedundantną

- Wymuszona sieć prywatna

SOC 2 Type II

Logto uzyskało certyfikację SOC 2 Type II, potwierdzającą nasze kontrole w zakresie Bezpieczeństwa, Dostępności i Poufności. To osiągnięcie podkreśla nasze zaangażowanie w utrzymanie najwyższych standardów bezpieczeństwa i zgodności.

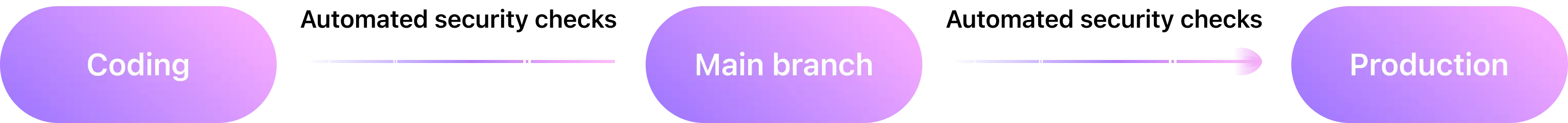

Przyjęcie DevSecOps dla ciągłego bezpieczeństwa

Przed każdą zmianą kodu nasze systemy automatycznie przeprowadzają skanowanie kodu i testy penetracyjne. Takie proaktywne podejście pozwala nam na wczesne identyfikowanie i usuwanie potencjalnych słabości w zakresie bezpieczeństwa, dzięki czemu nasze usługi pozostają solidne i odporne na pojawiające się zagrożenia.

Odblokuj więcej za pomocą Logto Cloud

Doświadcz bezpieczeństwa i zaufania w Logto Cloud