اتصال آمن لـ API والخدمات

يحمي Logto اتصالات API وتكاملات الخدمات الخاصة بك مع المصادقة من آلة إلى آلة (M2M) لحالات الاستخدام الحقيقية.

اتصال API آمن

تكاملات قابلة للتوسع

اتصال أجهزة IoT

ما يمكنك فعله مع Logto من آلة إلى آلة

استكشف طرق عملية للاستفادة من قدرات M2M في Logto لربط الخدمات الموثوقة، وتأمين الوصول إلى API، وتمكين سير العمل الآلي.

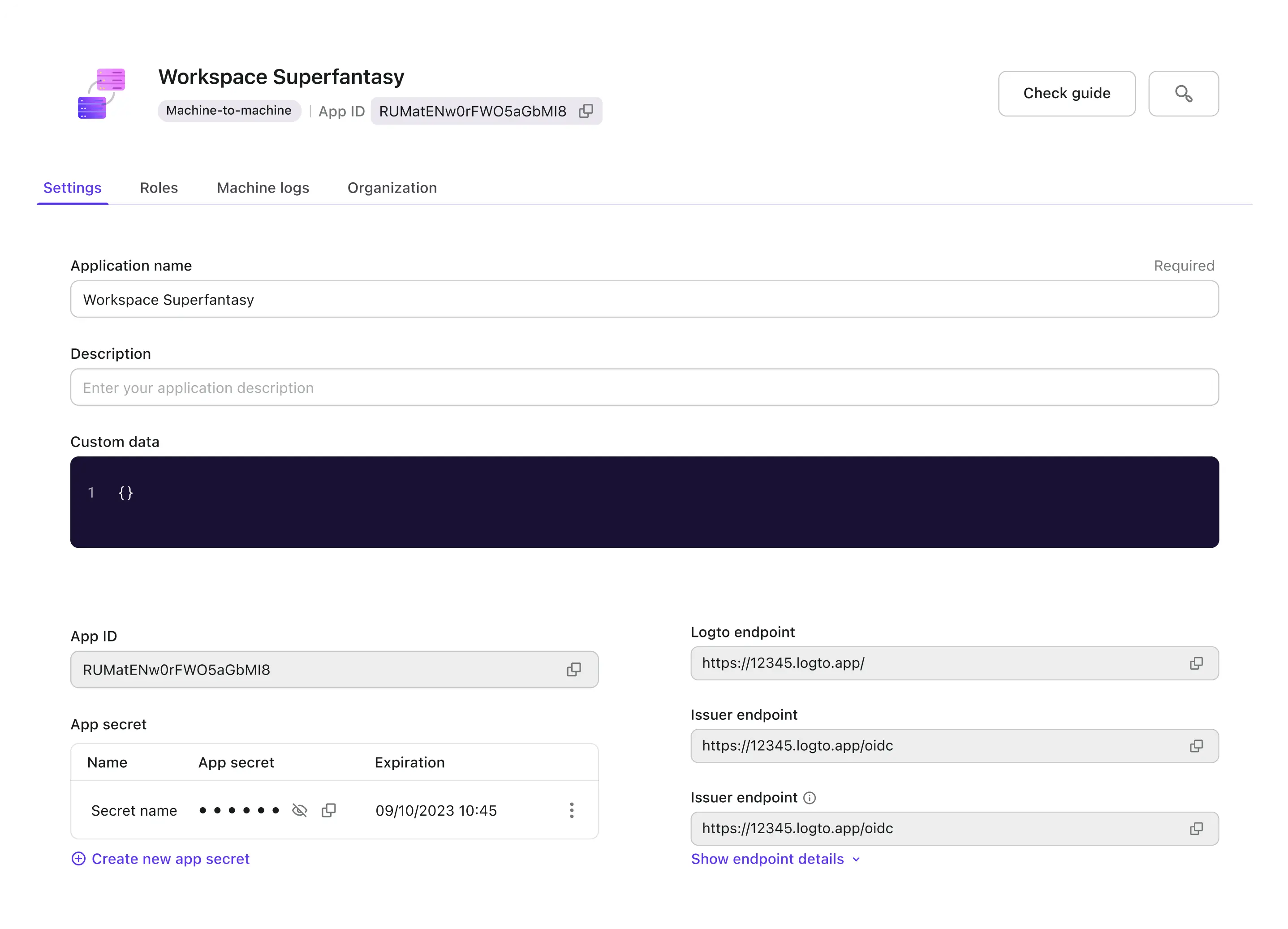

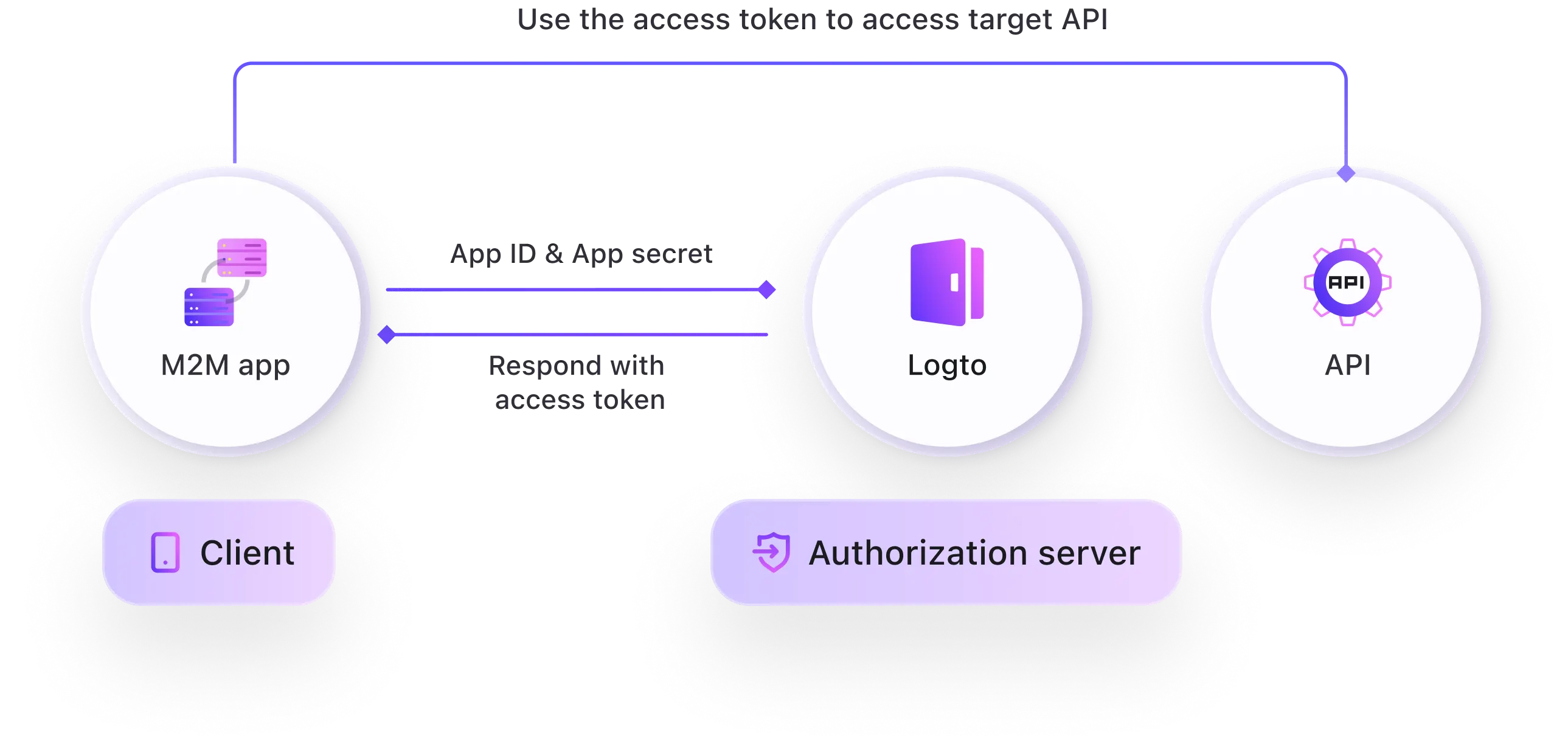

استخدم M2M للمصادقة الآمنة للتطبيقات غير البشرية

يمكن للتطبيقات غير التفاعلية الوصول بأمان إلى API الهدف باستخدام تدفق M2M:

- يرسل التطبيق معرف التطبيق وكلمة سر التطبيق إلى Logto

- يتحقق Logto منها

- يصدر Logto رمز وصول

- يستخدم التطبيق الرمز لاستدعاء API؛ يتحقق API ويمنح الوصول.

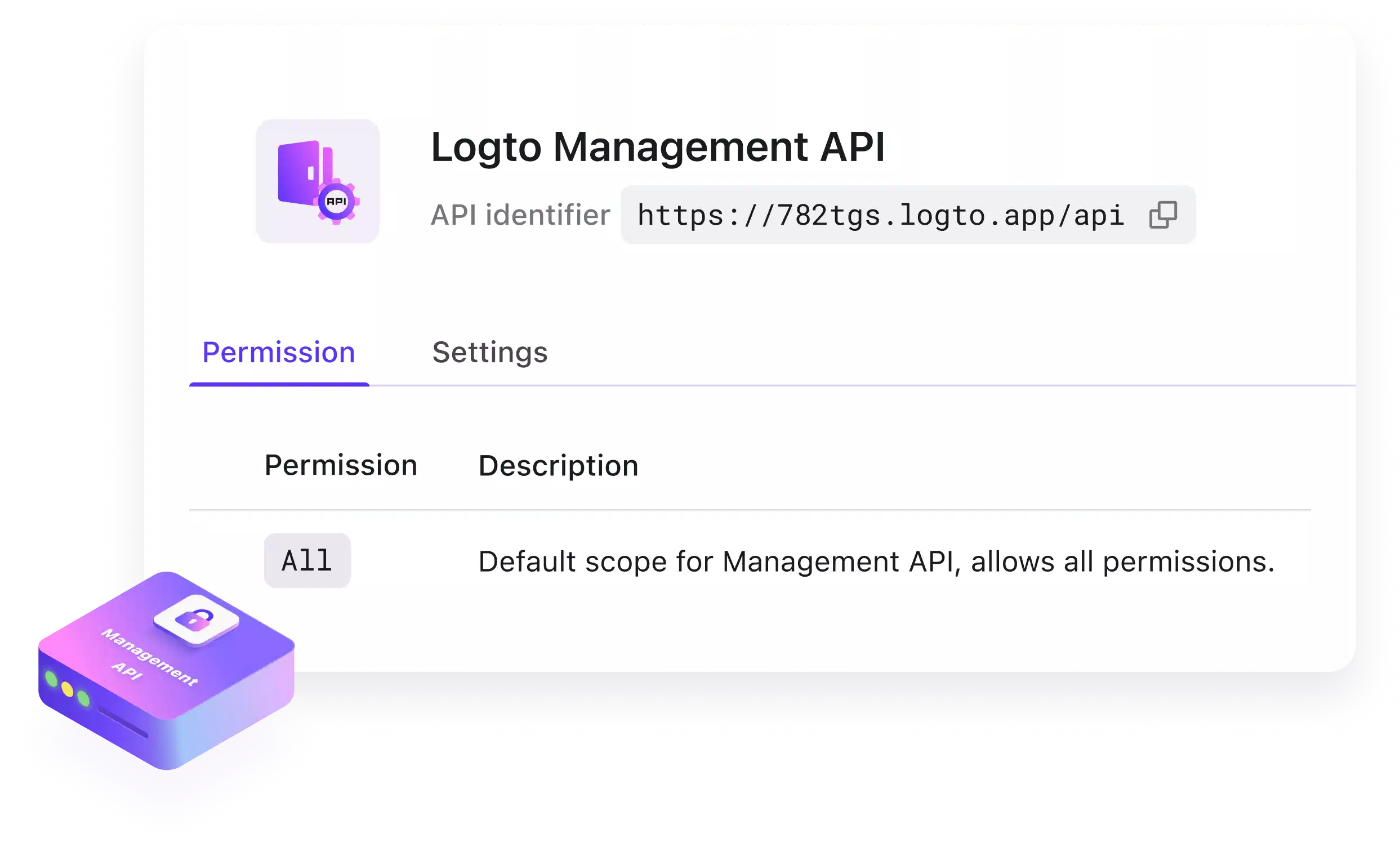

الوصول إلى Logto Management API مع آلة إلى آلة

للوصول إلى Logto Management API، ستستخدم المصادقة M2M مع Client Credentials Flow للعمليات مثل،

- توفير المستخدمين الآلي

- تحديثات المستخدمين المجمعة

- تعيينات الأدوار الآلية

- مراقبة النظام والتحليلات

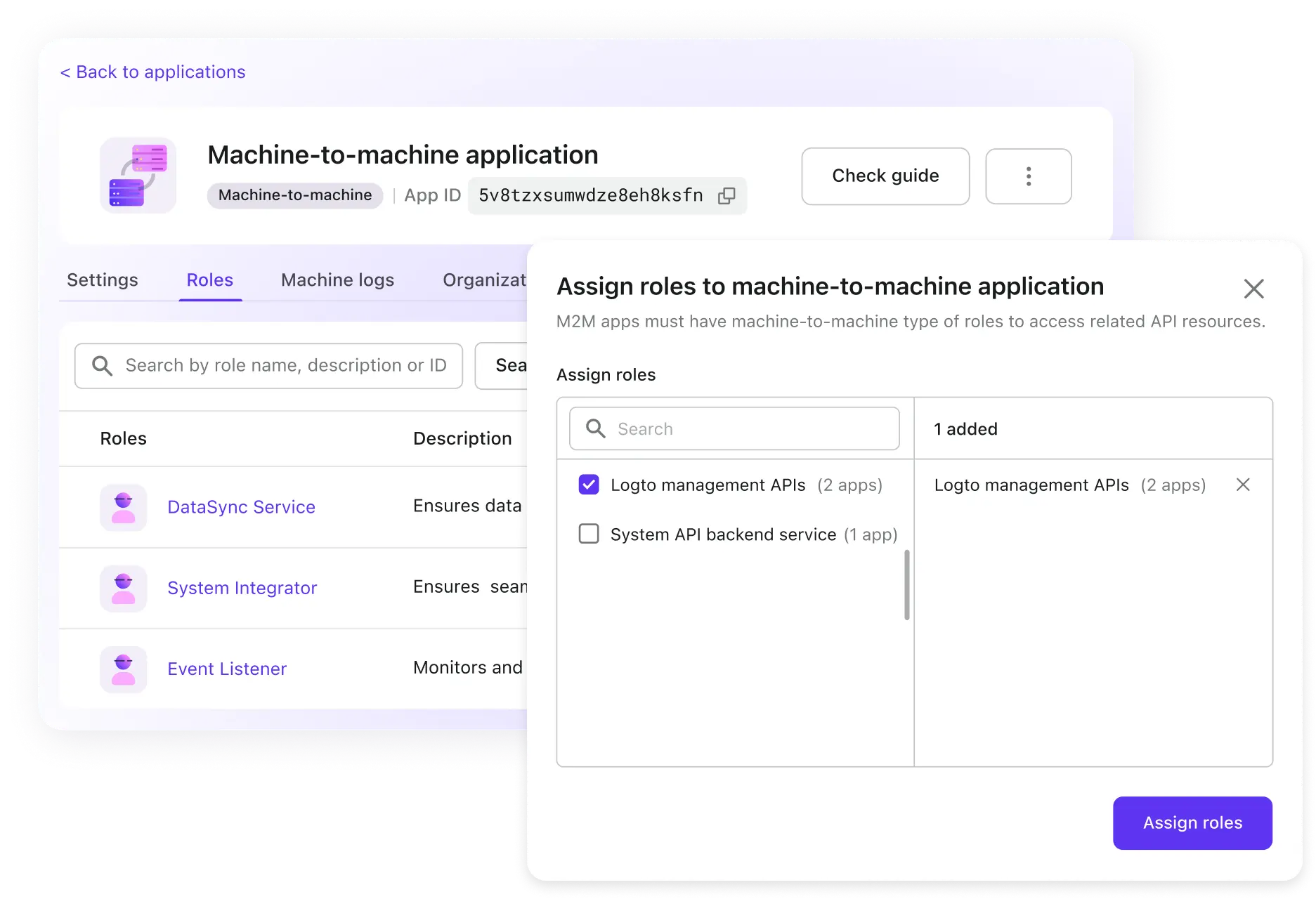

التفويض من آلة إلى آلة

يتوسع التحكم في الوصول القائم على الأدوار إلى تطبيقات آلة إلى آلة، مما يضمن أن الأجهزة يمكنها الوصول فقط إلى الوظائف ذات الصلة بأدوارها المعينة.

- خدمة خلفية للتطبيق

- واجهات سطر الأوامر

- الأجهزة والعتاد وأجهزة IoT

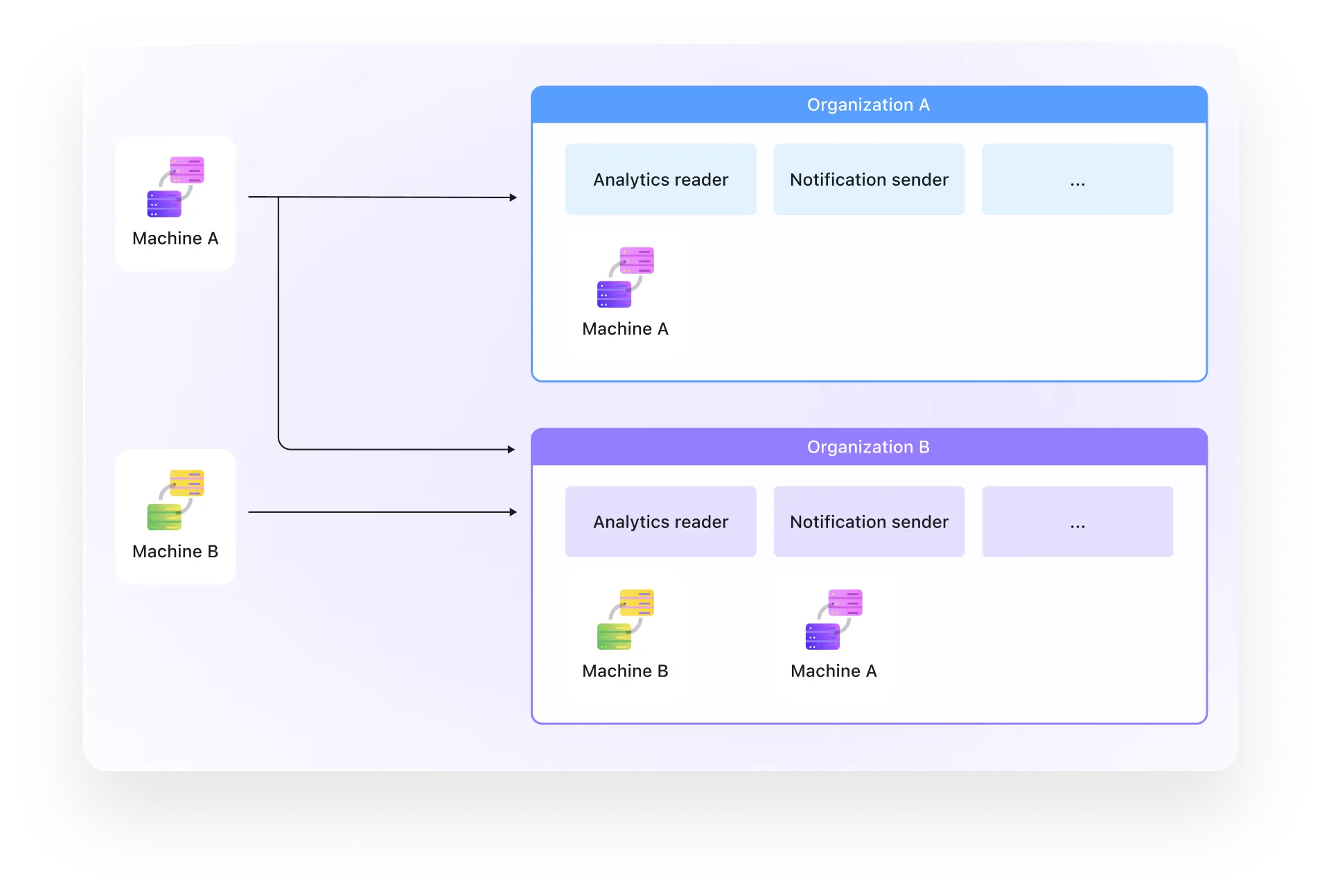

SaaS متعدد المستأجرين

يدعم M2M العزل على مستوى المؤسسة، مما يتيح الاتصال الآمن من خدمة إلى خدمة في البيئات متعددة المستأجرين.

- يمكن تعيين تطبيقات M2M لمؤسسات محددة

- يمكن أن يكون للتطبيقات أدوار مختلفة لكل مؤسسة (مثال: قارئ التحليلات في Org A، مرسل الإشعارات في Org B)

- العزل على مستوى المؤسسة يمنع الوصول عبر المست tenant، حتى للخدمات الخلفية

أمان M2M من مستوى المؤسسة للتطبيقات الحديثة

يوفر حلنا من آلة إلى آلة أمان من مستوى المؤسسة والتحكم في الوصول لاتصالات الخدمة الخاصة بك مع الحفاظ على التنفيذ الصديق للمطورين.

لا يتطلب تدخل بشري

- تدفقات المصادقة والتفويض الآلية بالكامل

- لا يتطلب تفاعل المستخدم

- مثالي للخدمات الخلفية وAPIs

أمان من مستوى المؤسسة

- متوافق مع OAuth 2.0 و OpenID Connect

- معالجة قوية للرموز المميزة المشفرة مع النطاقات

- تسجيل تدقيق شامل وتتبع الوصول

تنفيذ صديق للمطورين

- تكامل SDK بسيط مع التفويض

- وثائق وأمثلة واضحة

- دعم لعدة لغات برمجة

قابل للتوسع وعالي الأداء

- التحقق من الرموز المميزة والأداء العالي

- دعم للهندسة المعمارية الموزعة

- مبني لبيئات الخدمات المصغرة

افتح المزيد مع Logto Cloud

أمّن اتصالاتك من آلة إلى آلة واطلق العنان لإمكاناتك الكاملة لمعمارية مدفوعة بـ API مع المصادقة والتفويض القوي M2M من Logto.