لماذا خزينة الأسرار هي الأساس للجيل القادم من التطبيقات المتصلة؟

افتح إمكانيات غير محدودة لوكلاء الذكاء الاصطناعي، ومنصات SaaS، وتطبيقات المؤسسات مع تخزين وإدارة آمنين لرموز الجهات الخارجية.

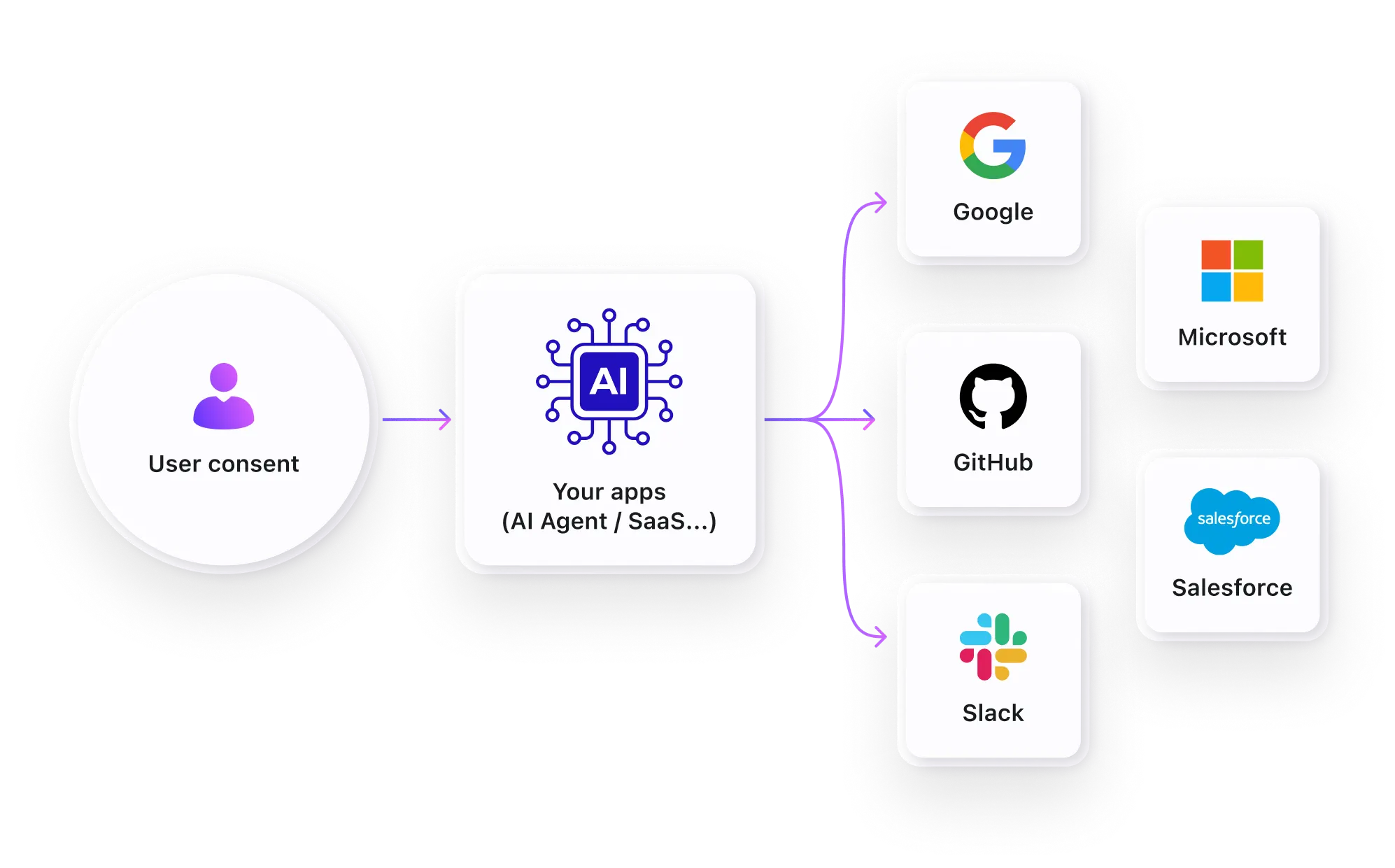

عزز قدرات وكلاء الذكاء الاصطناعي مع تكاملات آمنة

وكلاء الذكاء الاصطناعي يحتاجون للوصول إلى خدمات طرف ثالث متعددة لتقديم تجارب تلقائية.

أساس ضروري لأدوات SaaS والإنتاجية الحديثة

معظم منتجات SaaS الناجحة تعتمد على تكاملات الجهات الخارجية لتقديم قيمة العمل الأساسية.

حقق معايير أمان المؤسسات بمبادئ الثقة الصفرية

عملاء المؤسسات يتطلبون أمانًا وامتثالًا عاليين لتكاملات الجهات الخارجية.

حلول بمستوى المؤسسات لإدارة الرموز الآمنة

من تكاملات OAuth/OIDC إلى تخزين الرموز الآمن، كل ما يحتاجه المطورون لتكاملات الجهات الخارجية.

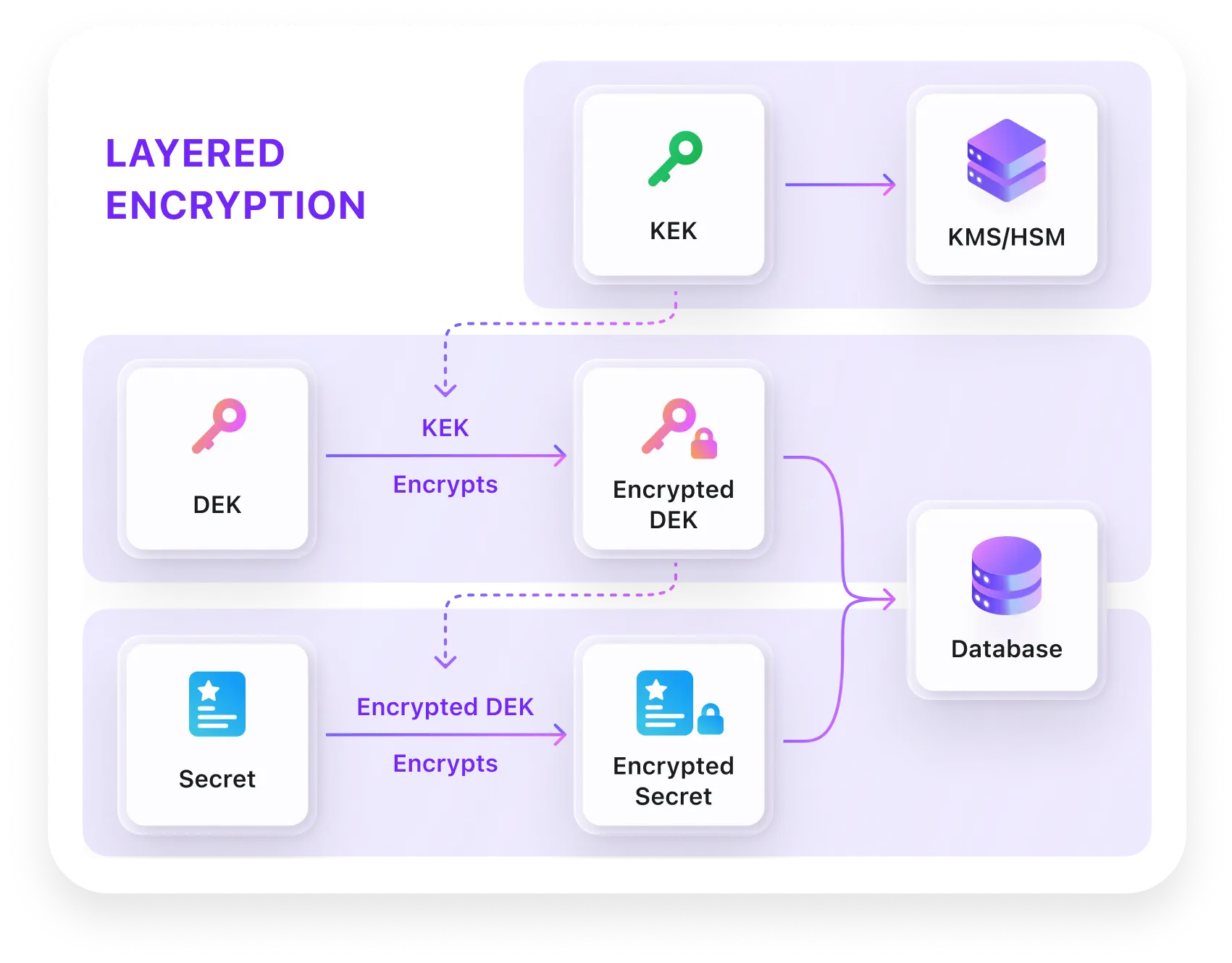

تشفير متعدد الطبقات مع عزل فريد لأقصى درجات الأمان

يضمن التشفير متعدد الطبقات مع العزل الفريد حماية كل رمز بشكل مستقل. فقط المستخدم النهائي يمكنه الوصول إلى رموزه، مما يضمن الخصوصية الكاملة والتوافق المؤسسي.

- تخزين رموز الوصول والتحديث بعد موافقة المستخدم

- تشفير من طرف لطرف مع عزل لكل رمز

- تصميم عديم المعرفة: لا يمكن للمسؤولين رؤية الرموز

- إدارة ودوران دورة حياة الرموز بشكل آلي

استدعاء واجهات برمجة الجهات الخارجية لمزامنة البيانات والأتمتة

تغلب على قيود المصادقة وحقق الإمكانيات الكاملة لتكاملات الجهات الخارجية. مثال: يمكن لمساعدك الذكي استرجاع رمز الوصول مع تصاريح تقويم Google عندما يطلب المستخدمون جدولة الاجتماعات.

- دعم جميع النطاقات التجارية خارج الملف الشخصي للمستخدم

- تصعيد ديناميكي للنطاقات أثناء سير عمل المستخدم

- وصول فوري للواجهات باستخدام رموز المستخدم المخزنة بأمان

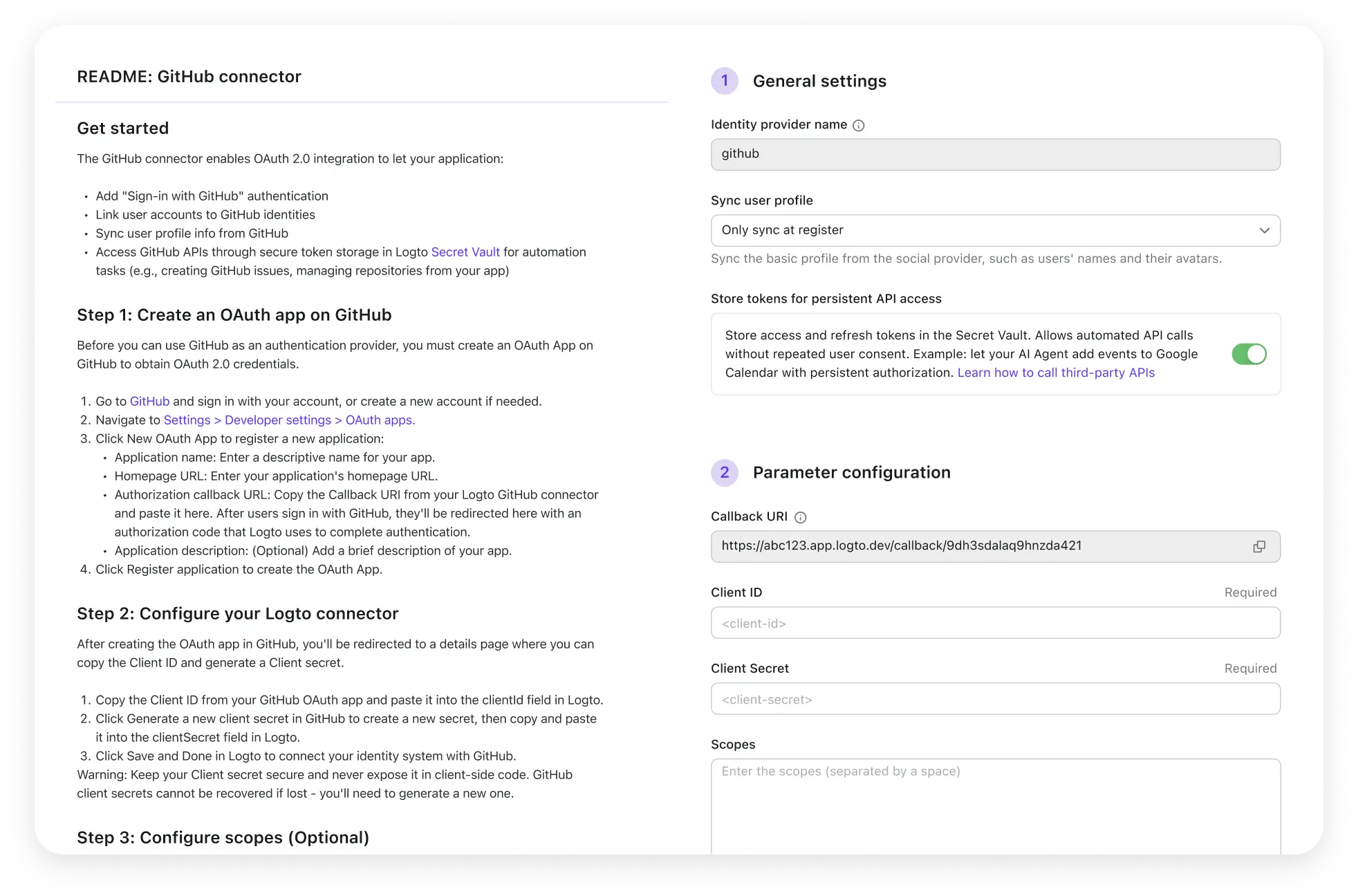

تكامل OAuth / OIDC سهل مع شروحات خطوة بخطوة

سرّع التطوير من خلال تكاملات جاهزة وموارد شاملة للمطورين. ركّز على بناء الميزات بدلاً من ابتكار بنية المصادقة من جديد.

- دعم عالمي لـ OIDC/OAuth لأي خدمة

- موصلات مبنية مسبقًا: Google، GitHub، Facebook وغيرها

- إرشادات تكامل خطوة بخطوة

- واجهة API للحساب لإدارة الرموز برمجياً

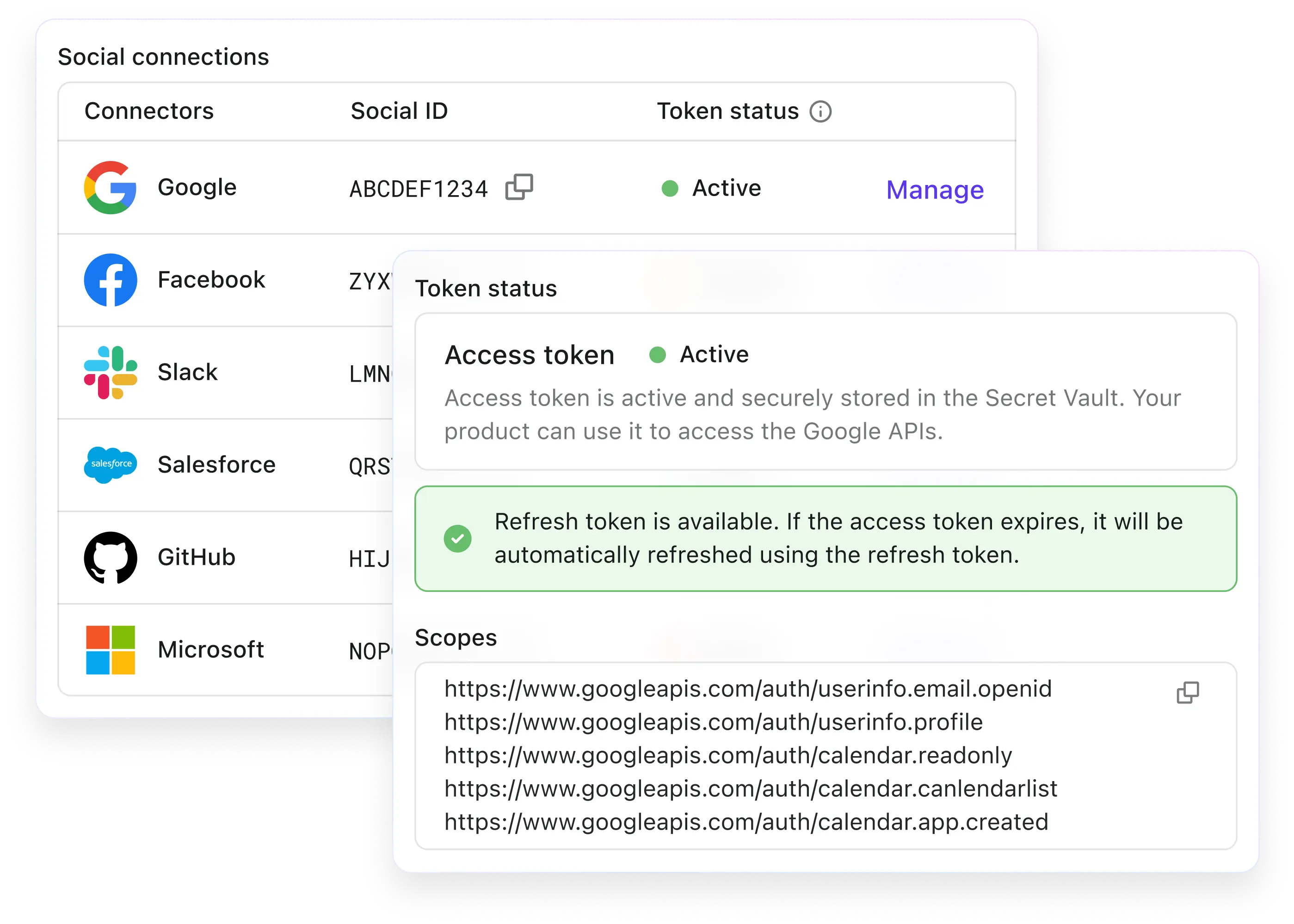

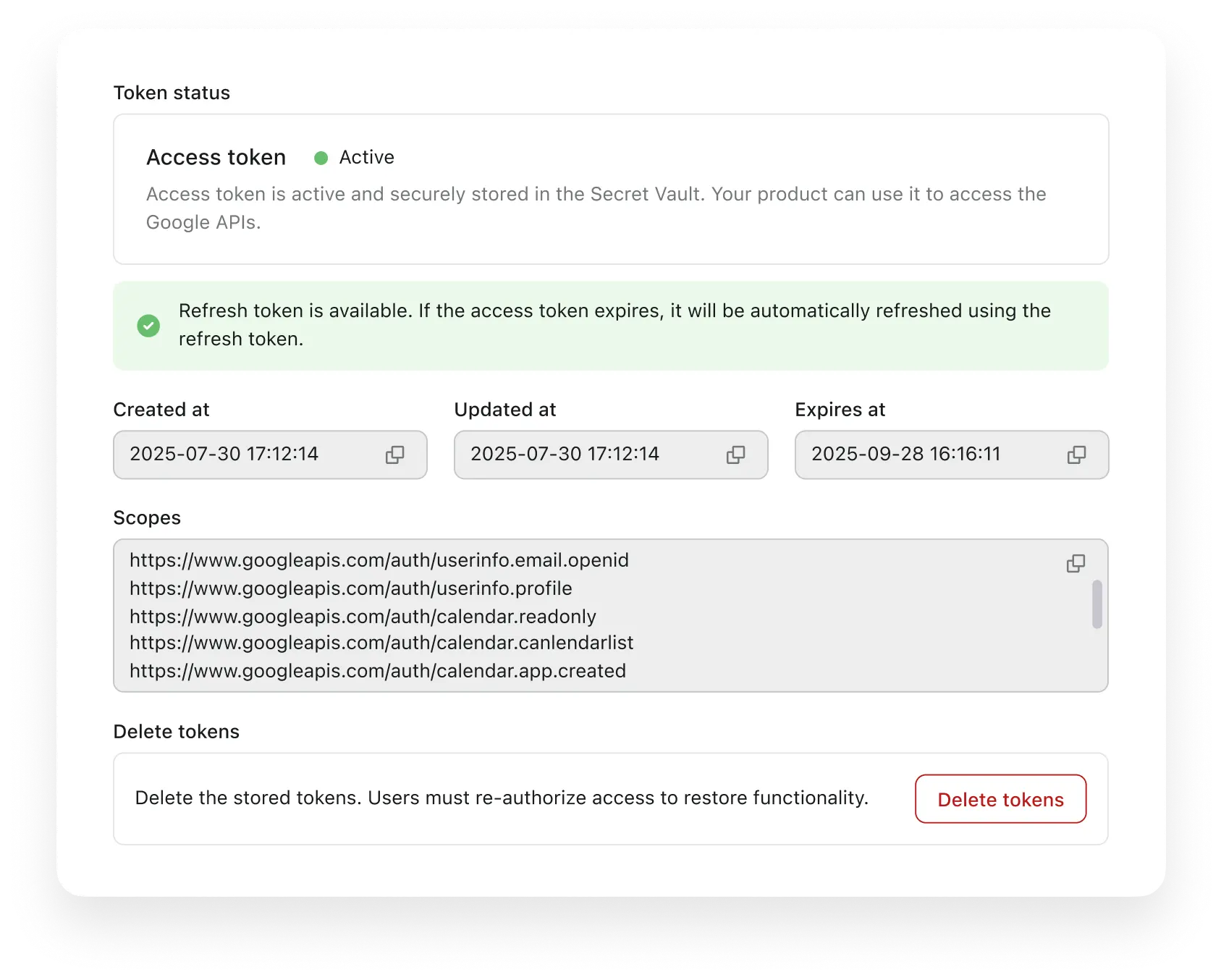

إدارة مستخدمين فعّالة ومراقبة الرموز

توفر إمكانيات إدارة مستخدمين شاملة في Logto Console للمسؤولين القدرة على مراقبة وإدارة وتوجيه تخزين الرموز الموحدة مع رؤية وتحكم كاملين.

- عرض المعلومات المتزامنة من حسابات التواصل/المؤسسات

- مراقبة حالة تخزين الرموز وبياناتها الوصفية

- تنفيذ إلغاء الرموز عند الحاجة للدعم

ما الذي يجعل Logto Secret Vault الخيار المفضل للمطورين؟

مصمم للتطبيقات الحديثة التي تحتاج إلى تكاملات خارجية آمنة وقابلة للتطوير وسهلة الاستخدام.

إدارة دورة حياة الرمز بالكامل

- الحصول التلقائي على الرموز أثناء تدفقات تسجيل الدخول وربط الحسابات والعمليات داخل التطبيق

- تخزين آمن مع ضمان وصول المستخدم فقط

- تحديث ذكي للرمز قبل انتهاء الصلاحية

- مراقبة وقدرات الإلغاء للمسؤولين

تكامل صديق للمطورين

- واجهة إدارة RESTful لجميع عمليات الرموز

- حزم SDK شاملة للغات البرمجة الشائعة

- وثائق تفصيلية مع أمثلة برمجية

- بيئات اختبار آمنة للتطوير

الأسئلة الشائعة

هل تستخدم خزينة الأسرار فقط لتخزين رموز الجهات الخارجية من الموصلات؟

كيف تضمن خزينة الأسرار أن المسؤولين لا يمكنهم الوصول إلى رموز المستخدم؟

هل يمكنني دمج خزينة الأسرار مع خدمات خارجية مخصصة؟

ماذا يحدث إذا انتهت صلاحية الرمز المخزن أو تم إلغاؤه؟

افتح المزيد مع Logto Cloud

ابدأ في إنشاء تكاملات آمنة مع الجهات الخارجية عبر Logto Secret Vault.