الثقة مع الانفتاح والشفافية

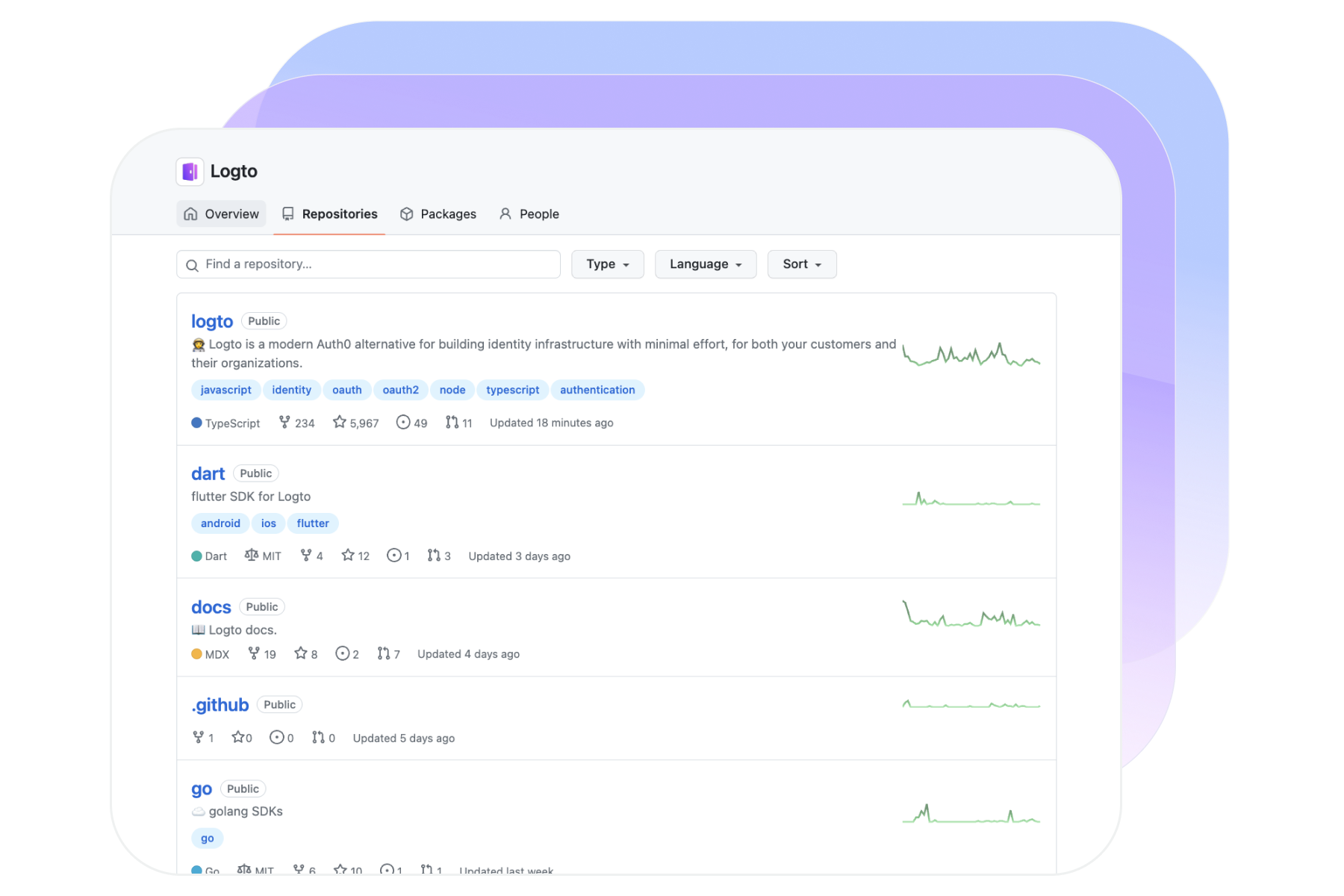

ولد مفتوح المصدر، مضمون بواسطة مفتوح المصدر

Logto OSS متاح كخيار ذاتي الاستضافة. يوفر لك طبقة إضافية من التأمين عند استخدامك Logto Cloud، بمعرفة أنه حتى في حالة انتهاء Logto، فإنه يمكنك الانتقال بسلاسة إلى نسختك المستضافة ذاتياً.

- تجربة مطور استثنائية

- ضمان الاستضافة الذاتية

- مراقب من قبل مجتمع واسع

يلتزم بدقة بالمعايير المفتوحة

يلتزم Logto بدقة بالمعيار المفتوح الموثوق والذي يُعرف باسم OpenID Connect، والذي تم بناؤه على OAuth 2.0. يوفر هذا البروتوكول أساسًا صلبًا لخدماتنا، مقدماً كل من المرونة والقدرة على التوسع. نحن نؤيد أيضًا SAML لتلبية احتياجات المؤسسات.

بياناتك، وتحكمك

يوفر Logto Cloud مناطق متعددة (أوروبا، أستراليا، والولايات المتحدة) لاستضافة البيانات، مما يتيح لك اختيار الموقع الذي يناسب احتياجاتك بشكل أفضل. كما نوفر الدعم الذي تحتاجه لتصدير أو حذف بياناتك، مما يضمن أن يكون لديك التحكم الكامل في معلوماتك.

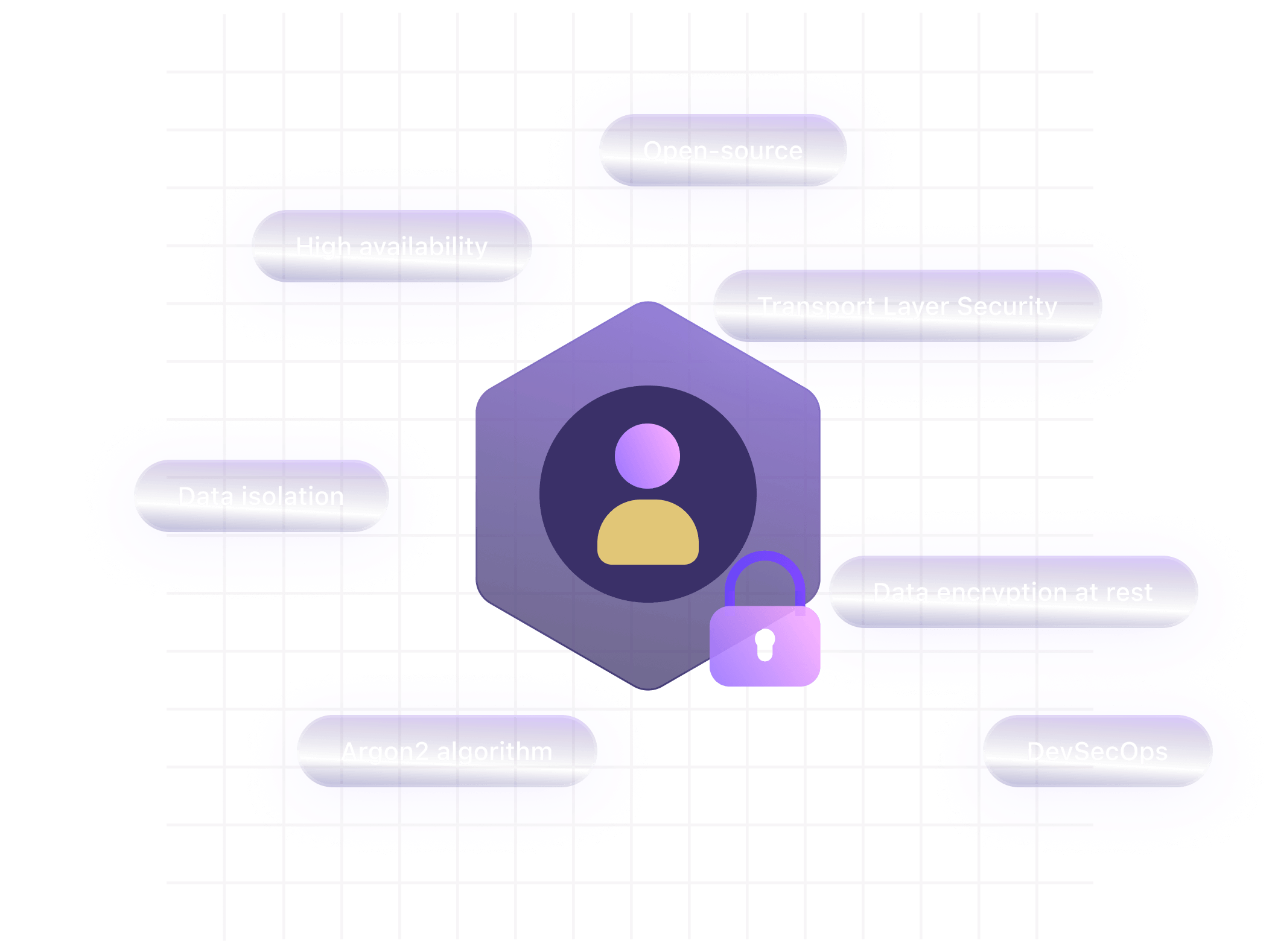

حماية شاملة باستخدام أحدث التقنيات

مثلما تحب أنت، نحن نقد�ر سهولة خدمات السحابة وحلول البرمجيات كخدمة. في Logto، نعتقد أن بعض التحديات المعقدة يجب أن تُترك للمحترفين، ونستخدم تقنيات متطورة لضمان الأمان الشامل.

أمان مُعزز، غير قابل للتفاوض

- خوارزمية Argon2

- يتطلب تشفير طبقة المقابس الآمنة (TLS)

- حماية جدار ناري متعددة الطبقات

حوسبة مرنة وذات توافر عالٍ

- بنية تحتية مرنة

- موارد حوسبة مُعَدة لتوفير عالٍ

- انتقال تلقائي واسترداد الكوارث

عزل البيانات

- يتم فصل بيانات الإنتاج بدقة

- يتم تخصيص اتصال قاعدة بيانات مُخصص لكل مستأجر في Logto

- فرض الأمان على مستوى الصفوف على جداول بيانات المستخدمين

حماية البيانات

- يتم تشفير قواعد البيانات عند عدم الاستخدام

- نسخ احتياطية منتظمة للبيانات تتبع سياسة متعدد المناطق

- شبكة خاصة مفروضة

SOC 2 Type II

حصلت Logto على شهادة SOC 2 Type II، مما يؤكد ضوابطنا في مجالات الأمن والتوافر والسرية. يؤكد هذا الإنجاز التزامنا بالحفاظ على أعلى معايير الأمن والامتثال.

تبني DevSecOps للسلامة المستمرة

قبل كل تغيير في الكود، يقوم نظامنا تلقائيًا بإجراء اختبار فحص الكود والاختراق. يتيح لنا هذا النهج الاستباقي تحديد ومعالجة نقاط الضعف الأمنية المحتملة في مرحلة مبكرة، مما يضمن أن خدماتنا تظل قوية ومرنة تجاه التهديدات الناشئة.