不�必費心的安全性

Logto 在每一層身份基礎設施中嵌入企業級安全性,讓你可以保護用戶、降低風險並專注於構建產品。

保障你的身份基礎設施

內部處理身份驗證會增加暴露風險。像 Logto 這樣的安全身份提供商將敏感數據與應用邏輯分開,降低風險並確保更安全的用戶身份驗證。

簡化的訪問管理

Logto 具備必備的防護措施,如 CAPTCHA、標識符鎖定、CSRF 保護及 DoS 防禦—從各個角度保護你的應用。

最佳安全實踐

Logto 自動應用現代安全標準,如強密碼策略、密鑰輪換、用戶停權及 OIDC 背道登出—你不需手動設置或擔心遺漏任何東西。

適應你的安全性

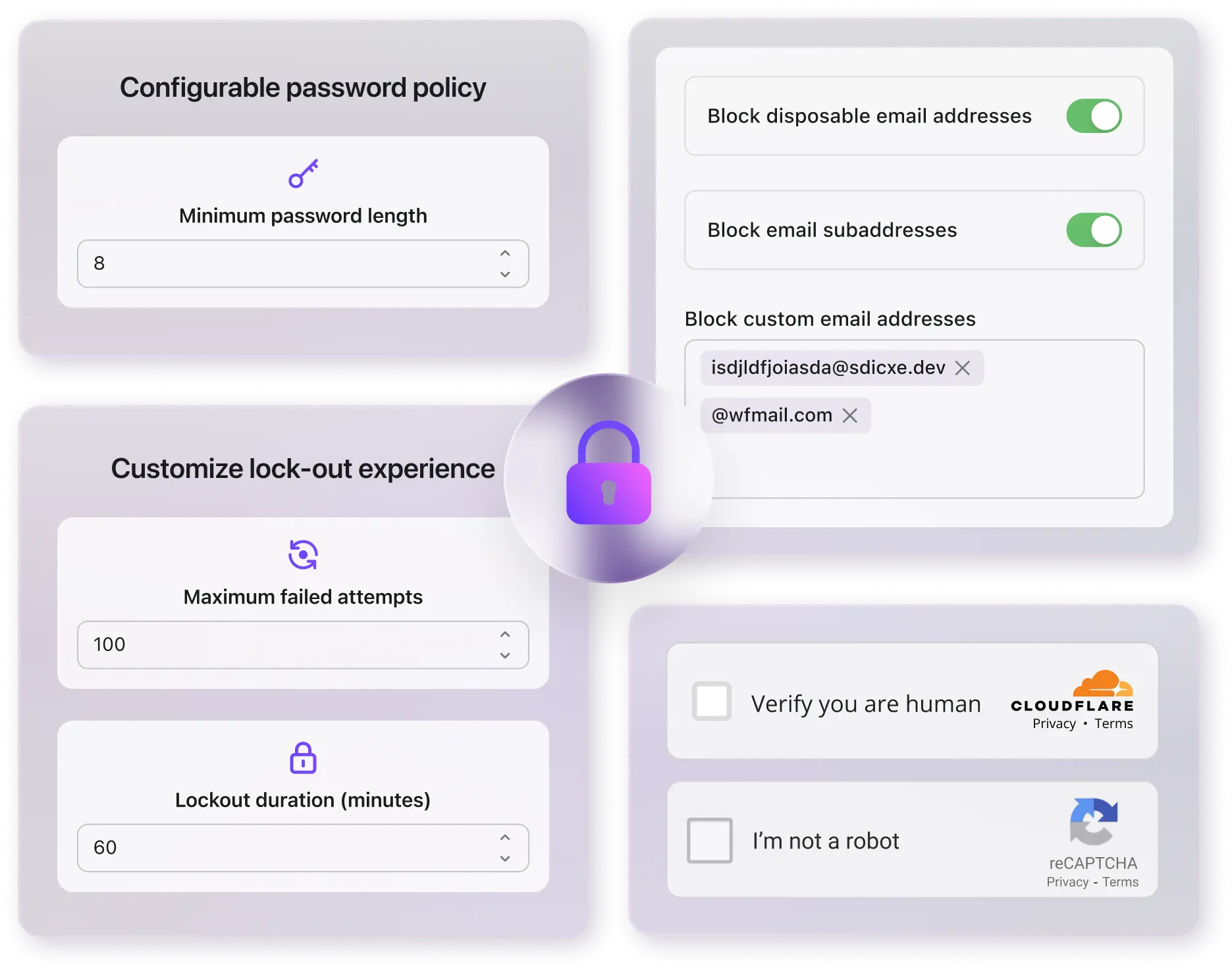

Logto 提供範圍廣泛的可定制安全功能—讓你可以根據應用程式的具體要求量身定制保護。

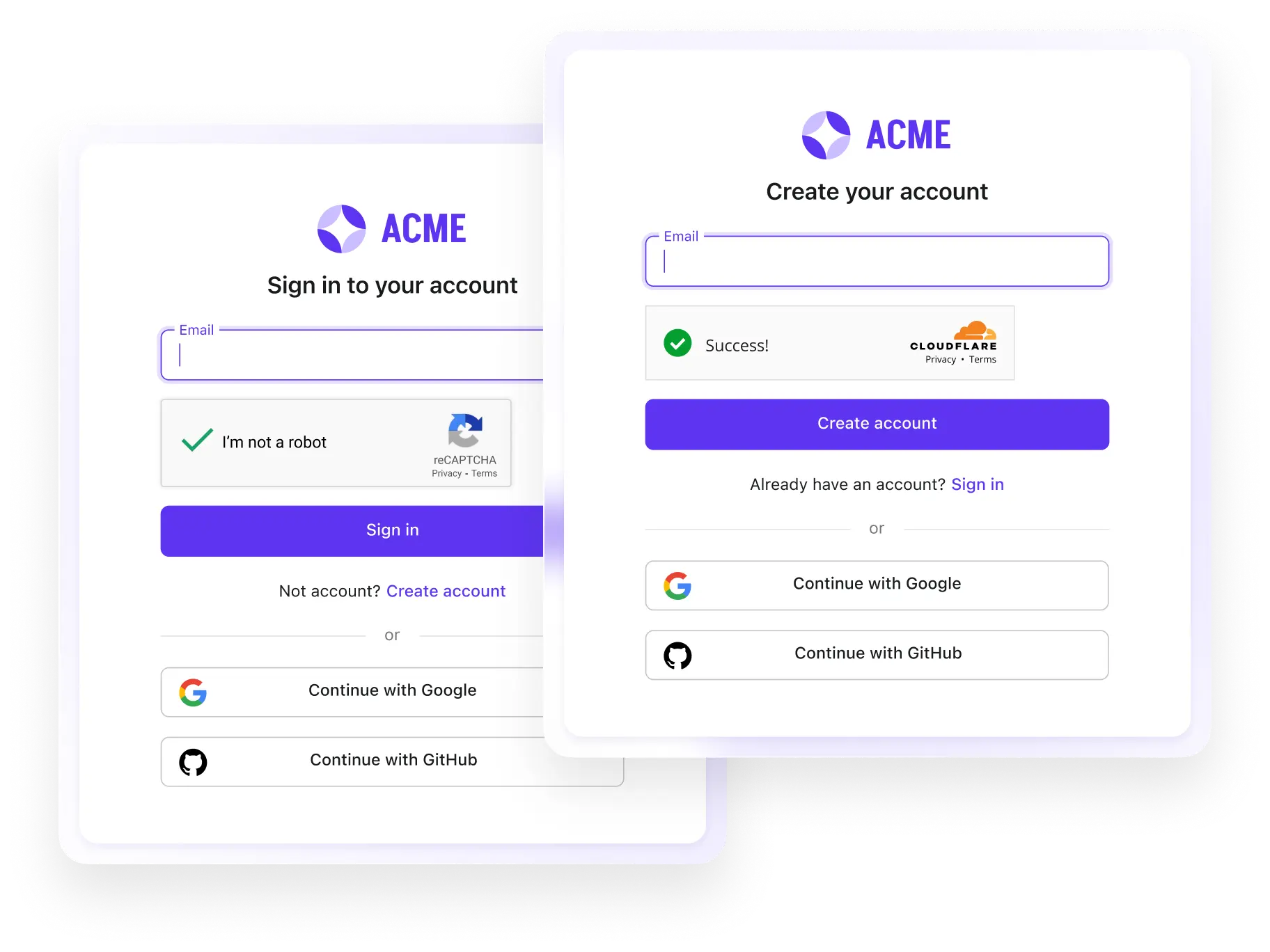

CAPTCHA

在你的��登錄流程中添加 CAPTCHA,如 Google reCAPTCHA Enterprise 或 Cloudflare Turnstile,以阻擋自動機器人攻擊,擋住惡意流量。適用於多種場景:

- 登入

- 註冊

- 忘記密碼

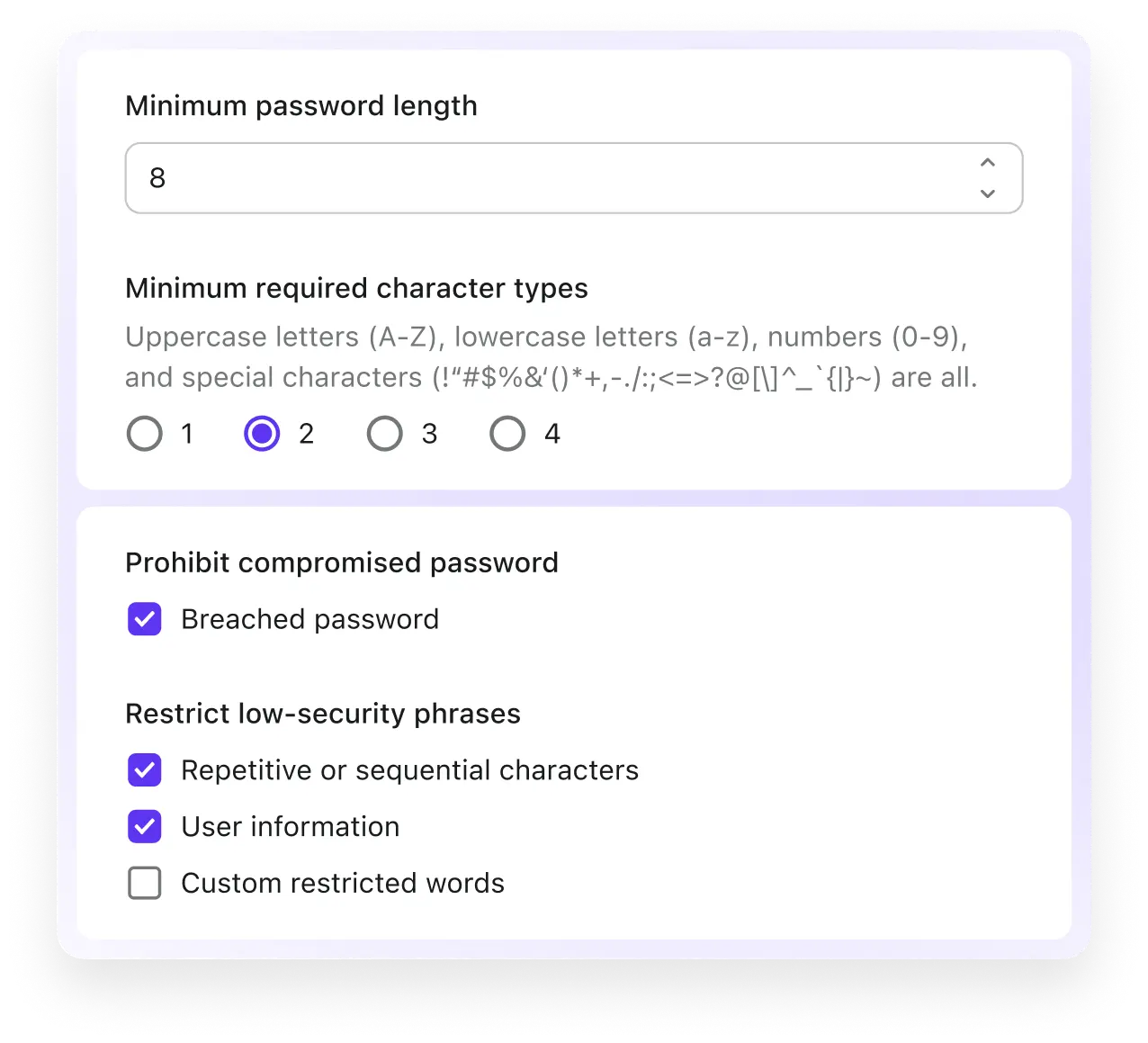

可配置的密碼策略

遵循 NIST 密碼指南並自定義你的密碼策略以符合首選的安全級別。

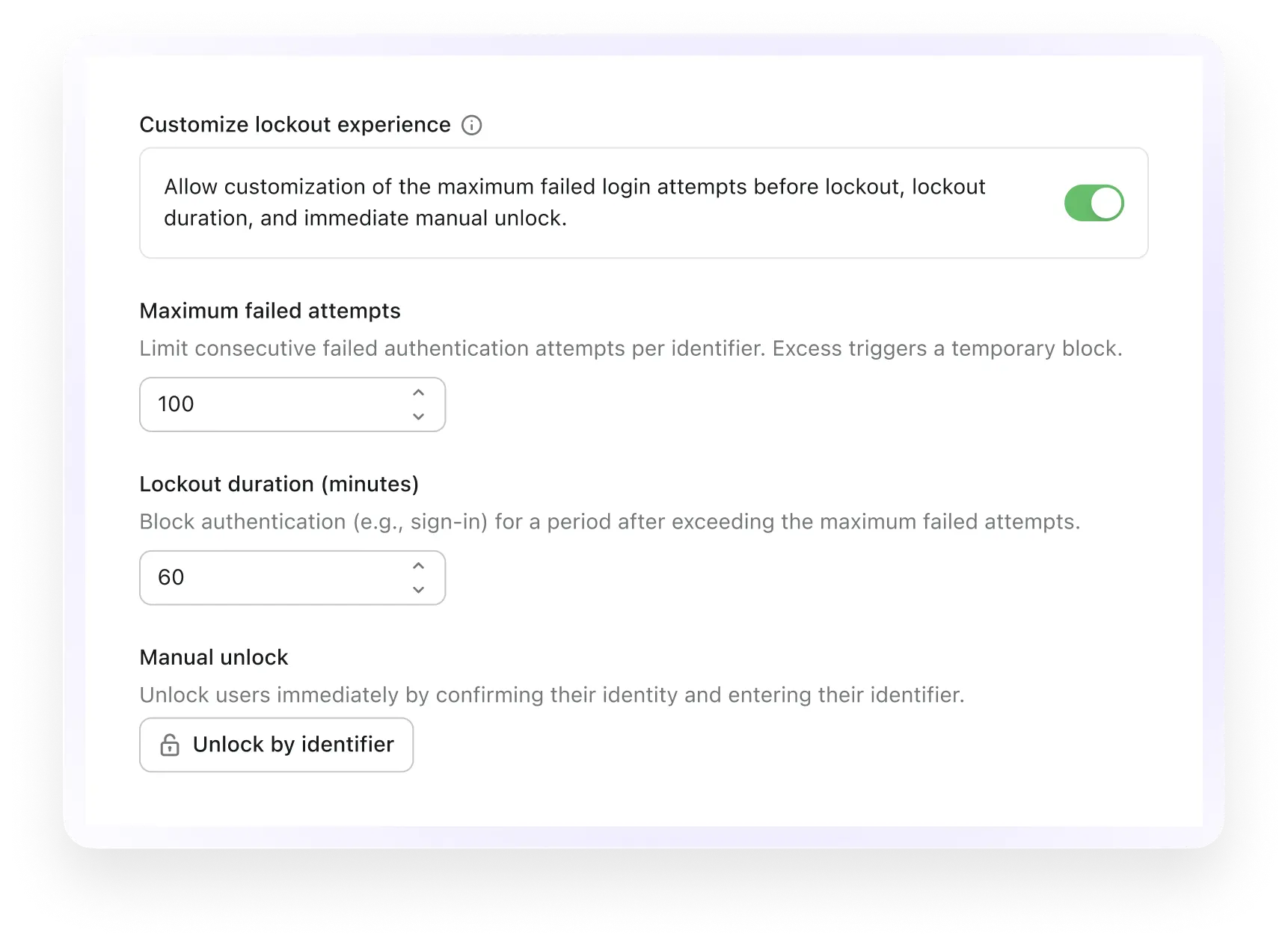

標識符鎖定

在多次登入��嘗試失敗後暫時鎖定標識符,以阻止暴力攻擊並保護用戶帳戶。

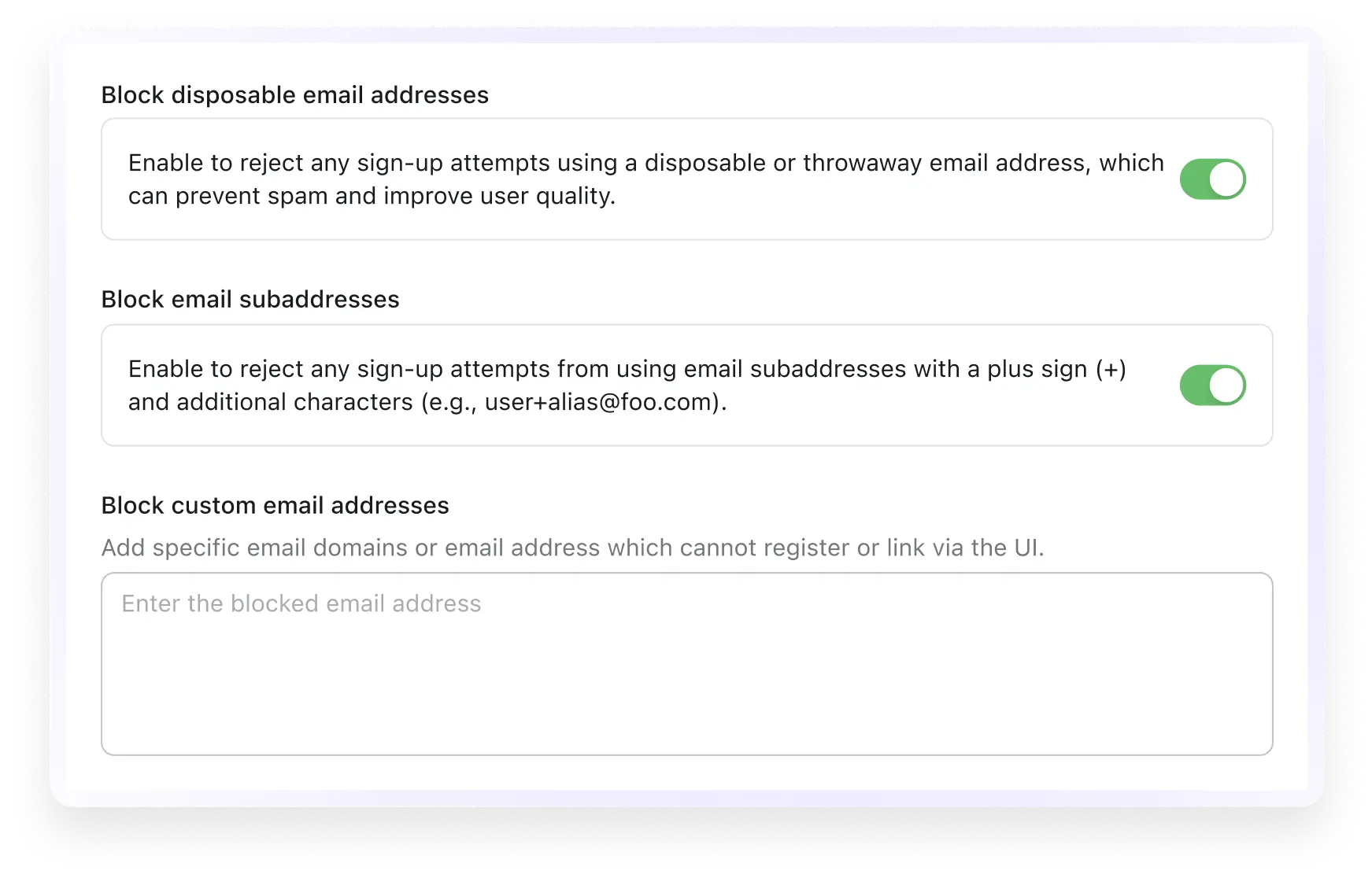

電子郵件黑名單

通過阻止一次性電子郵件、子地址或不需要的電子郵件域名或地址來控制你的用戶群。

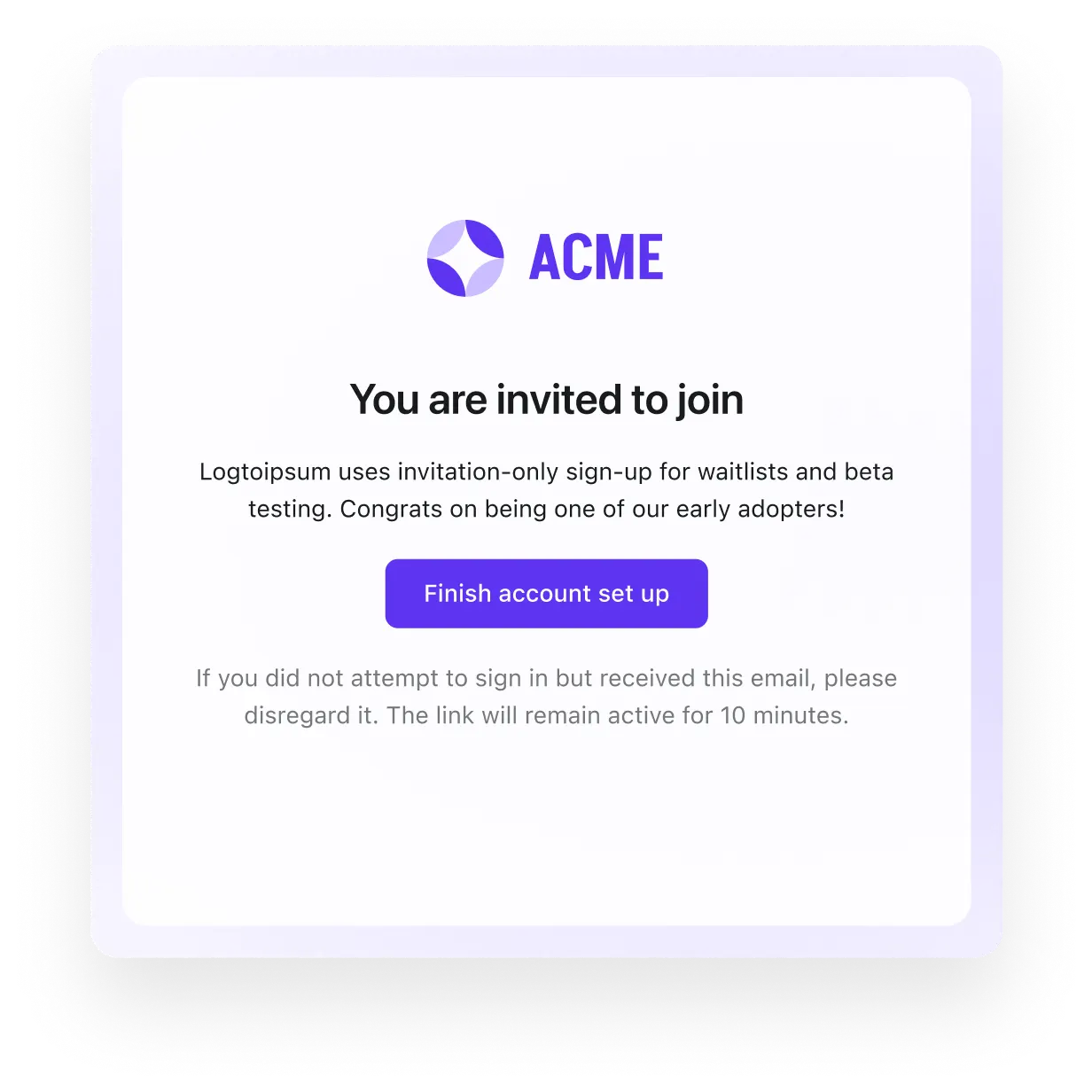

僅限邀請註冊

使用安全的電子郵件魔法鏈接將註冊限制為僅邀請的用戶。由 Logto 的一次性令牌功能提供支持,這確保了安全和受控的入職流程—非常適合等候名單或敏感平台。

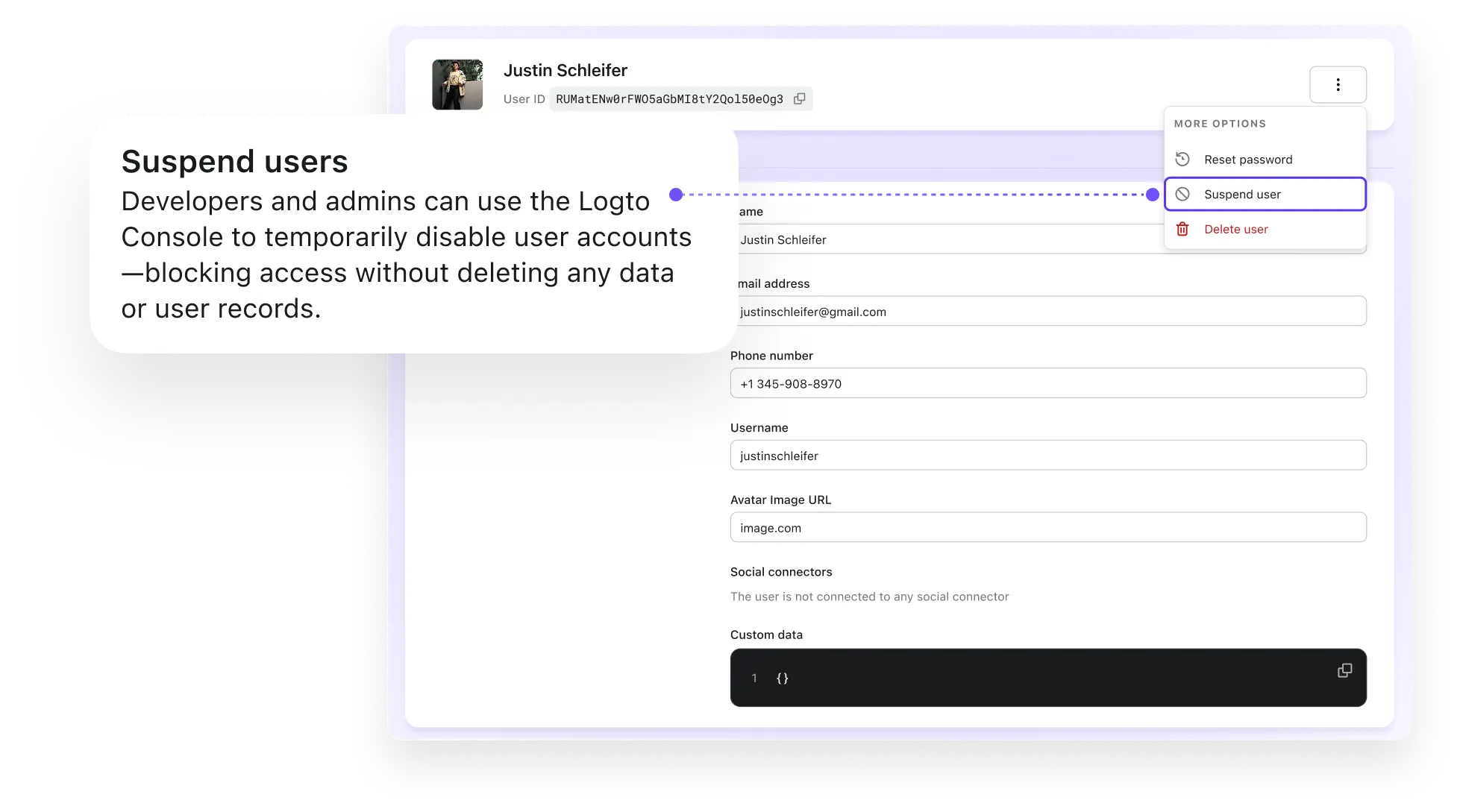

暫停用戶

暫時停用用戶帳戶以阻止訪問,而無需刪除數據或用戶記錄。

所有方案的核心安全功能

Logto 的安全性是基礎 — 除了高階功能外,核心防護是預設內建並適用於所有用戶,無論規模大小。

簽名密鑰輪換

Logto 使用可配置的 EC 或 RSA 密鑰來保護 JWT 和 cookie 並通過 CLI、API 或控制台輕鬆實現密鑰輪換,確保持續保護及與舊系統兼容。

OIDC 背道登出

啟用集中登出以防止會話劫持及未經授權的訪問。使用 OIDC 背道登出確保當用戶登出時所有連接的應用程序共同退出。

CSRF 保護

使用 Logto 的內建安全措施進行 CSRF 攻擊防護,包括 OIDC 狀態檢查、PKCE、CORS 強制及安全 cookie 處理—確保只有受信任的請求可以發起身份驗證流程。

DoS 保護

使用 Cloudflare、Azure 防火牆、速率限制及 Logto 的可擴展基礎設施防禦洪水攻擊及應用層攻擊,設計用以在壓力下保持你身份系統的彈性。