Le RBAC joue un rôle crucial dans l'atteinte de la maturité commerciale

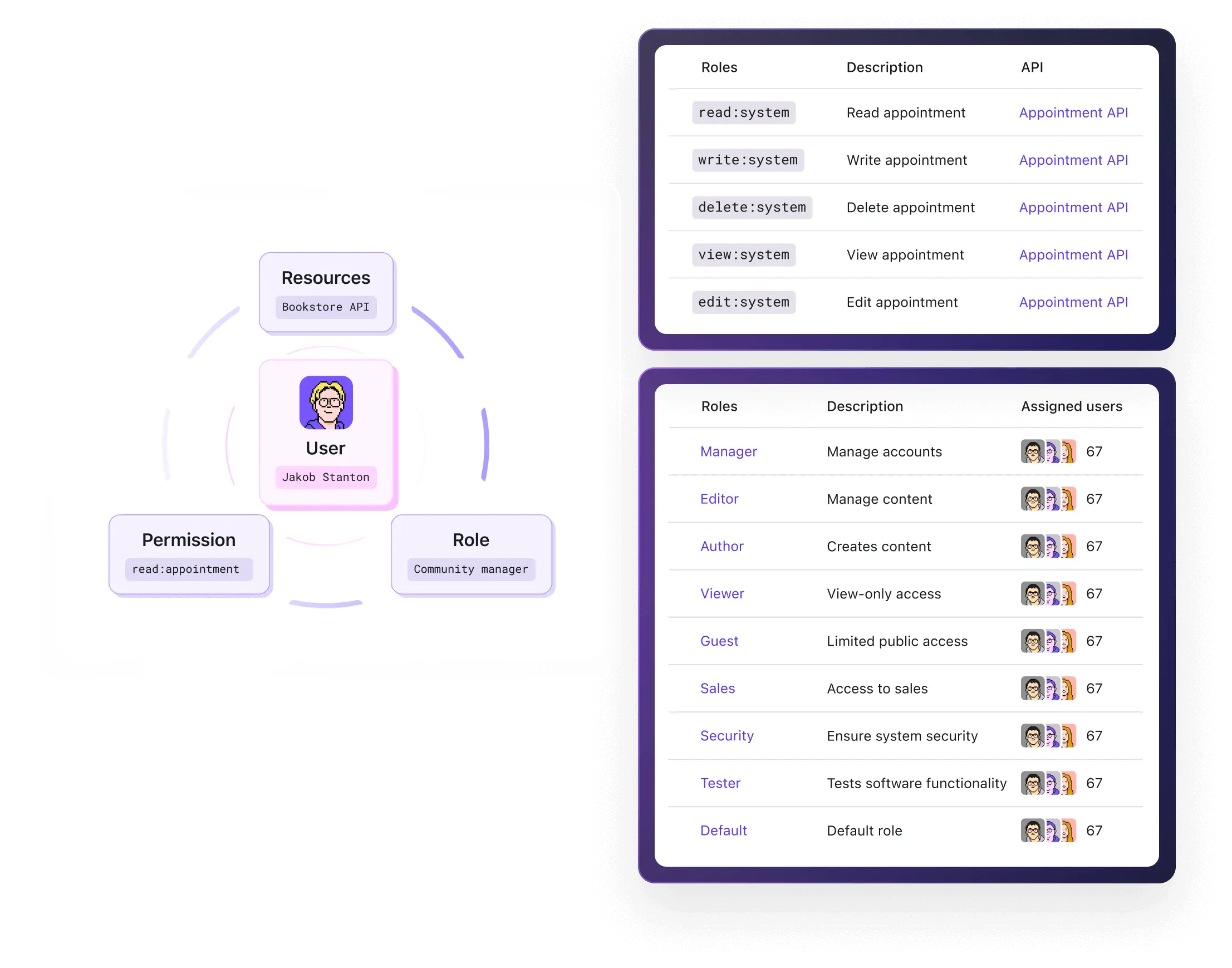

Le contrôle d'accès basé sur les rôles (RBAC) aide à réduire les violations de données et à renforcer la sécurité en limitant l'accès aux informations sensibles et aux systèmes en fonction des rôles des utilisateurs.

Principe du moindre privilège

Gestion simplifiée des accès

Mécanisme largement utilisé dans l'autorisation

Prenez le contrôle de la gestion des accès

Logto offre une gamme de fonctionnalités RBAC qui simplifient la gestion du contrôle d'accès sans causer d'épuisement mental

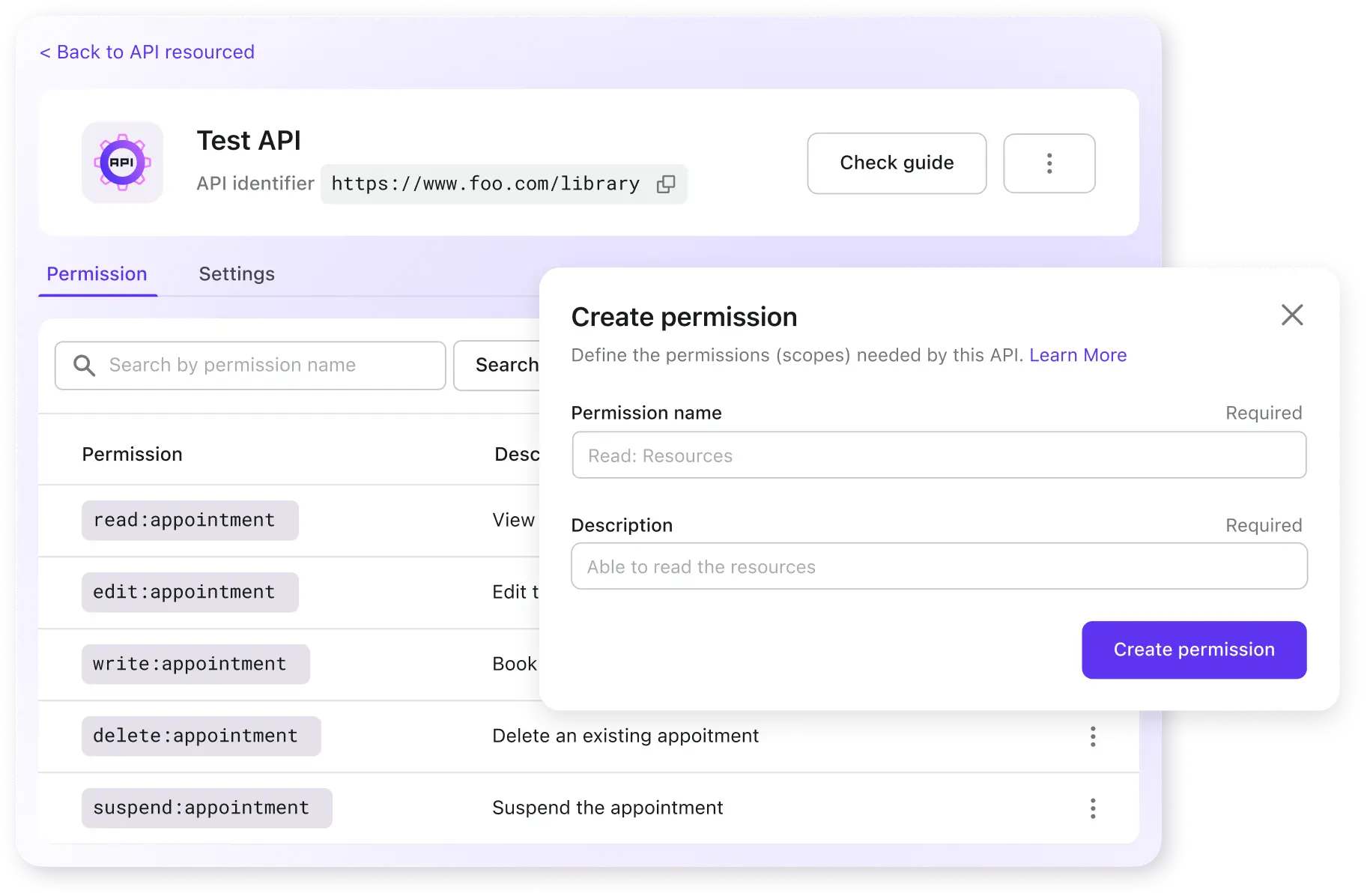

Protégez votre API

En ajoutant des autorisations à vos ressources API et en les intégrant dans votre processus de développement, vous pouvez exercer un contrôle granulaire sur l'autorisation de la ressource API dans un cadre minimisé.

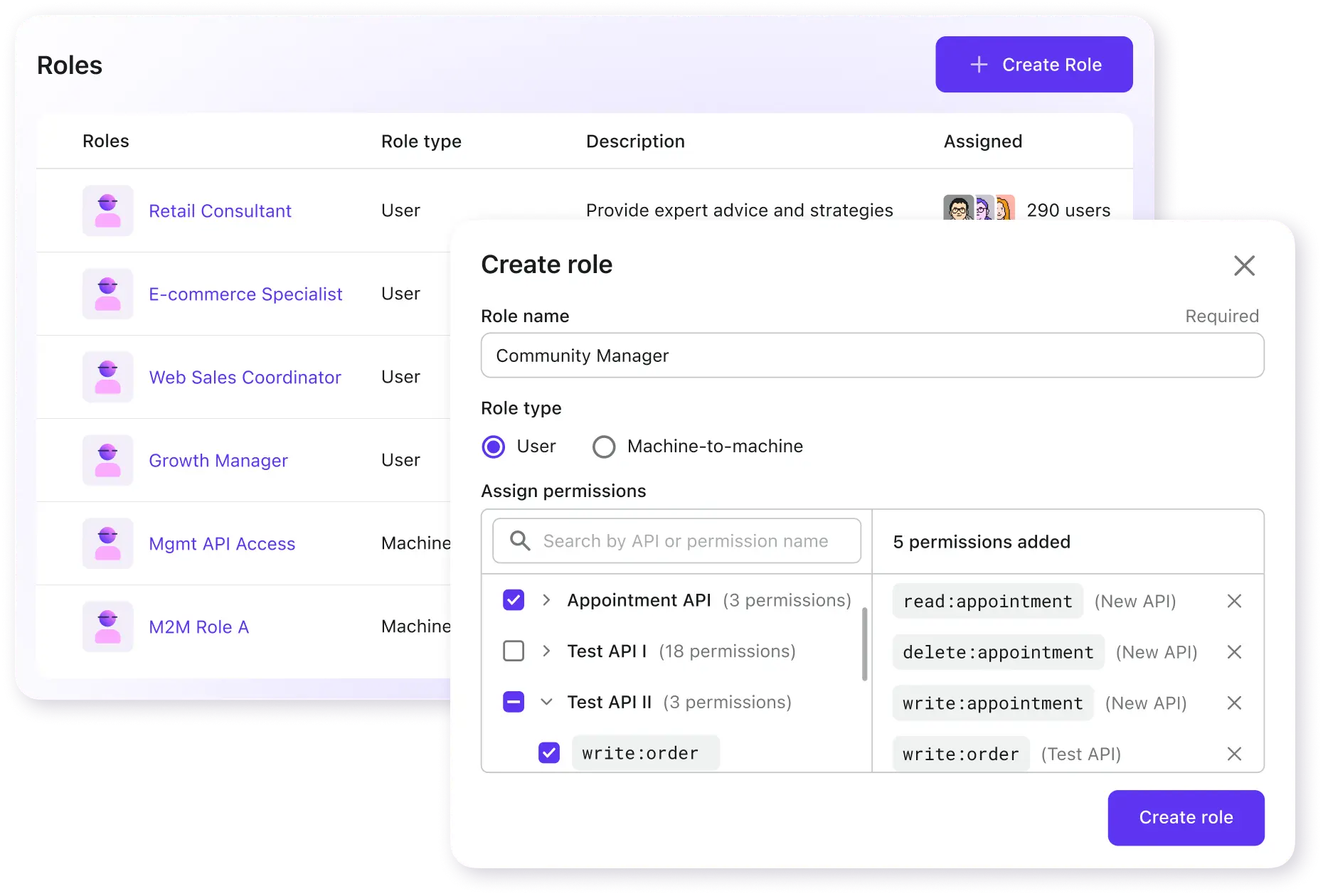

Utilisez les rôles pour l'efficacité et l'efficience

L'attribution directe des autorisations aux utilisateurs est inefficace, c'est là qu'interviennent les rôles. Avec le RBAC, les rôles incluent des autorisations, et vous pouvez gérer efficacement les accès par lots.

- Rôles globaux : Attribués à l'ensemble du locataire Logto

- Rôles d'organisation : Attribués au sein d'une organisation

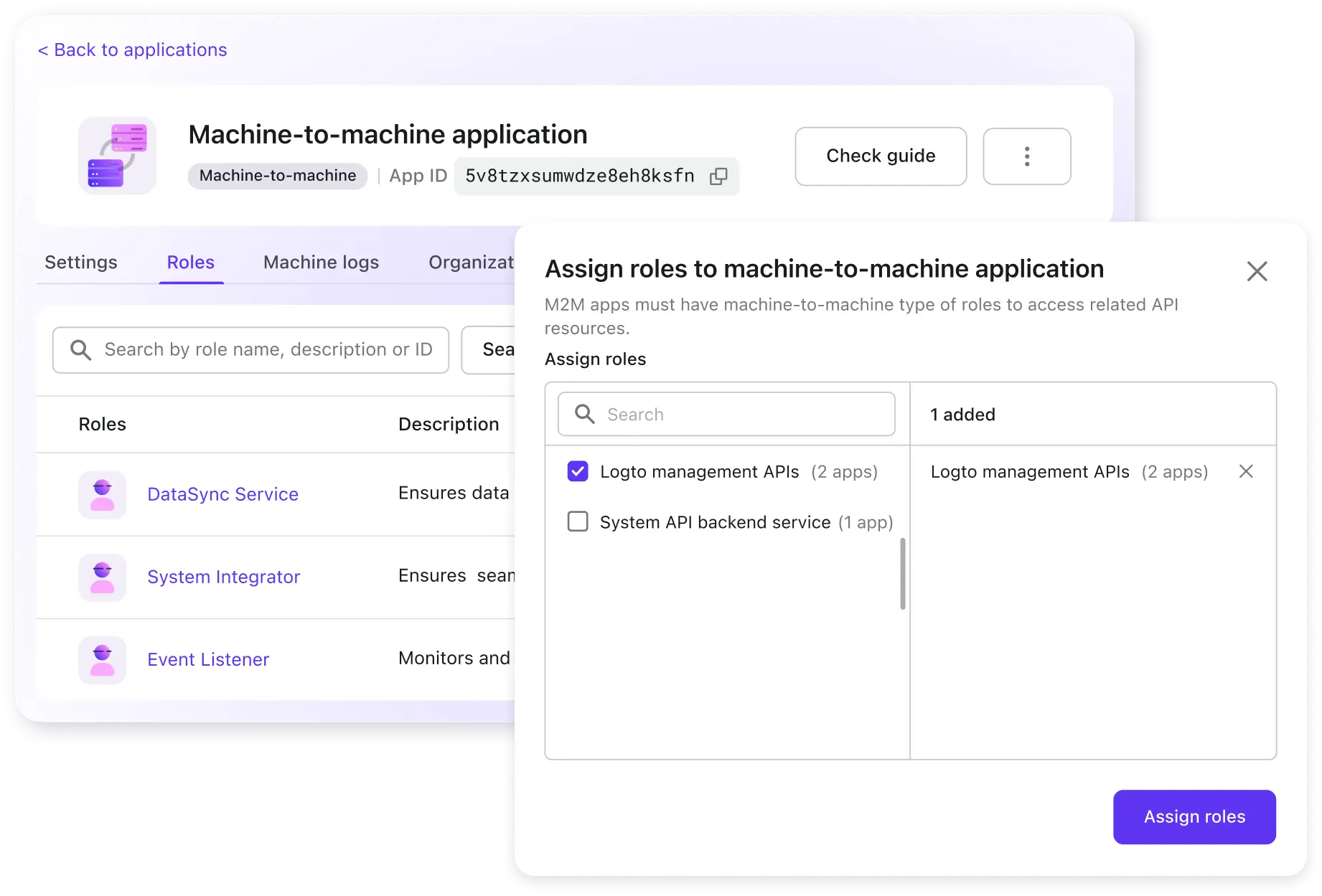

Utilisez le RBAC pour protéger votre authentification M2M

Les rôles peuvent également être attribués aux applications machine-to-machine, cela peut protéger l'authentification de votre API et la communication serveur à serveur.

De l'authentification à l'autorisation, Logto vous couvre

Ne vous contentez pas de solutions uniquement d'authentification. Notre système d'autorisation RBAC offre des fonctionnalités d'autorisation complètes, nous différenciant de la concurrence.

Meilleure expérience développeur

- Du code au sans code avec des flux de travail fluides

- Facile de migrer depuis Auth0

- Respect du modèle RBAC du NIST

Large prise en charge du service d'autorisation

- Fonctionnalités de contrôle d'accès basé sur les rôles très efficaces

- Tutoriel détaillé prêt

- Permettant une large gamme de scénarios

Questions souvent posées

Logto peut-il être utilisé pour le contrôle d'accès basé sur les attributs (ABAC) ?

La fonction RBAC est-elle disponible par défaut ?

Logto prend-il en charge plusieurs affectations de rôles ?

Débloquez plus avec Logto Cloud

Gagnez un plus grand contrôle sur les autorisations et améliorez la sécurité avec le puissant contrôle d'accès basé sur les rôles de Logto