Gestion de compte en libre-service

Donnez les commandes aux utilisateurs tout en appliquant les politiques de sécurité.

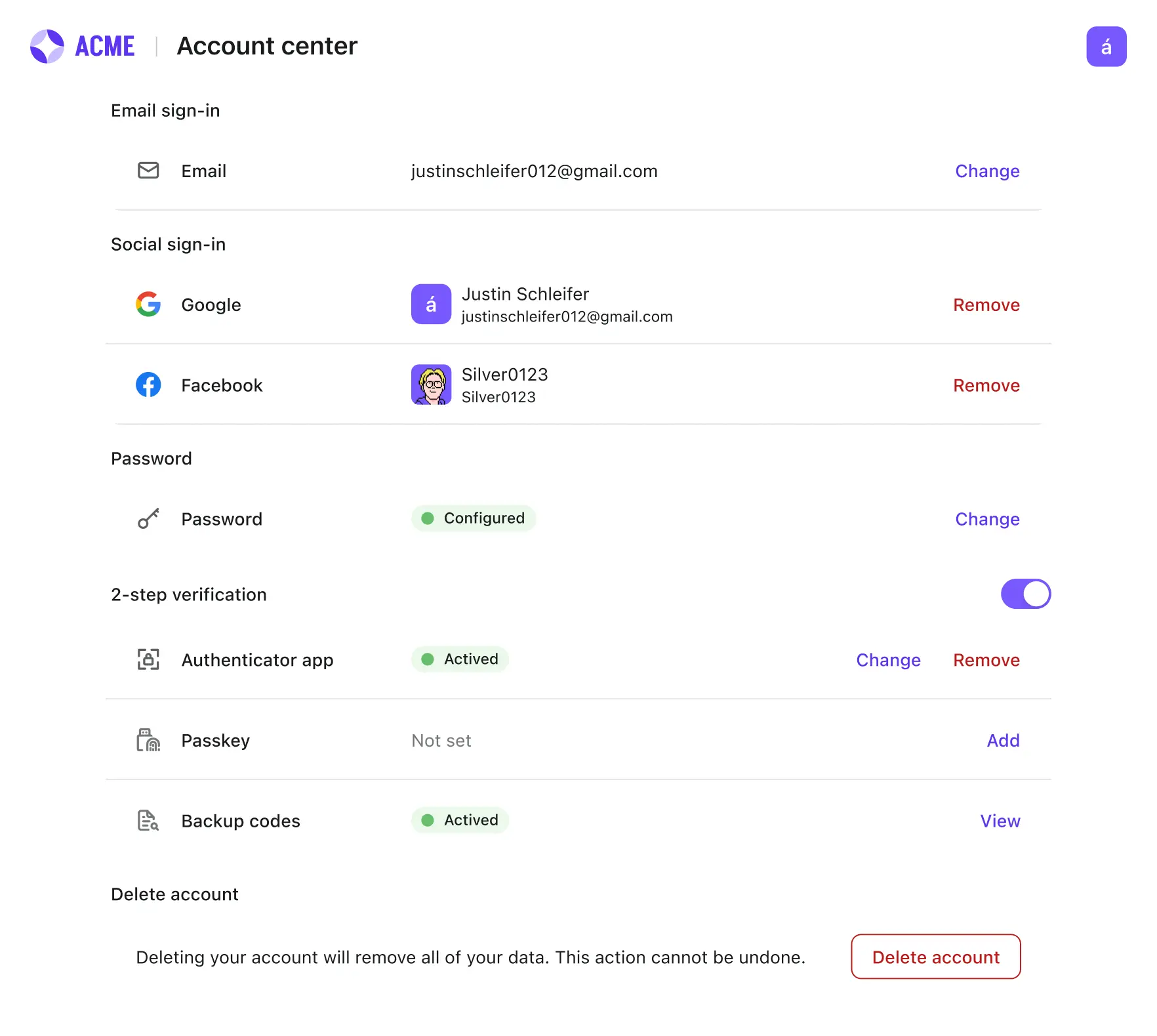

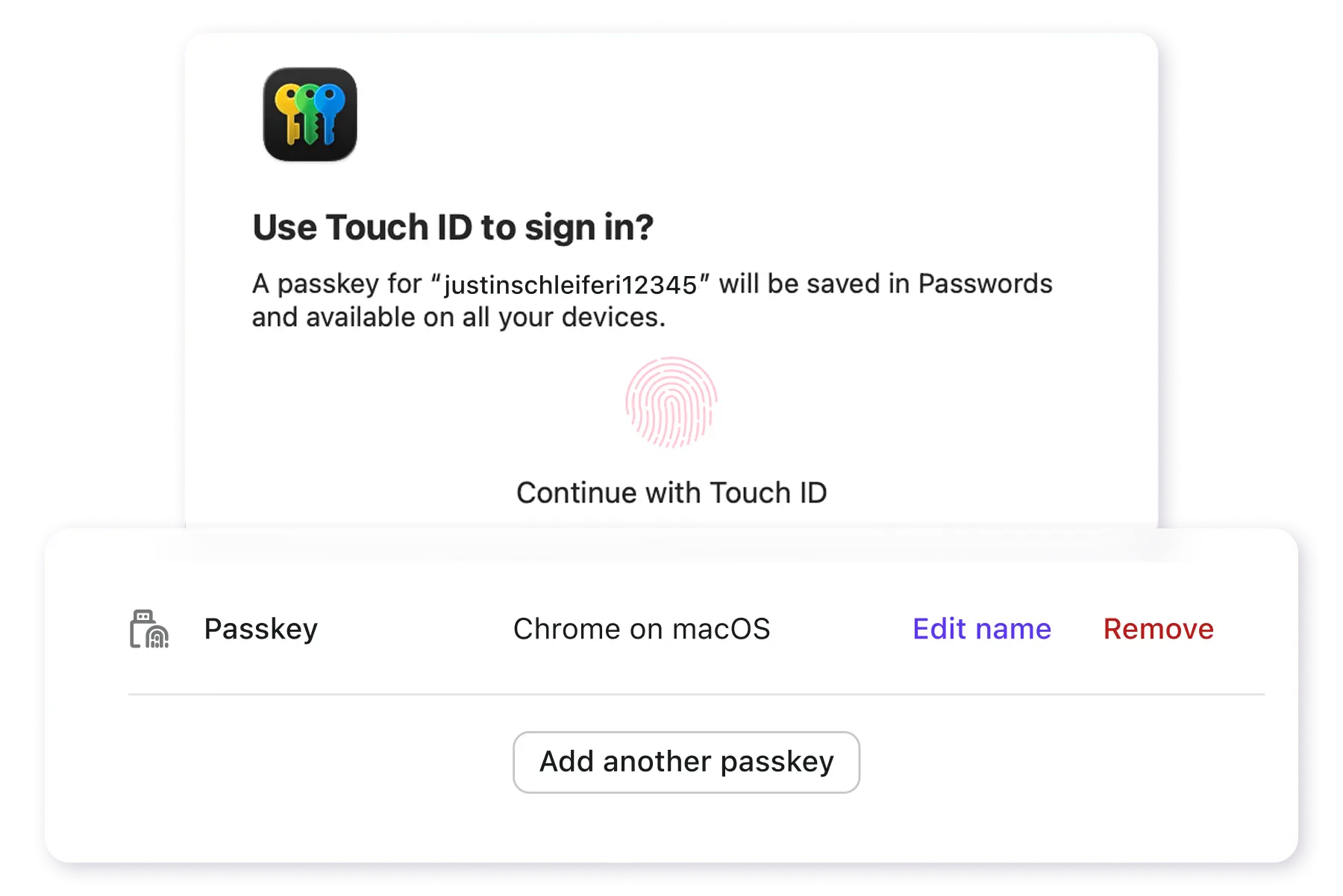

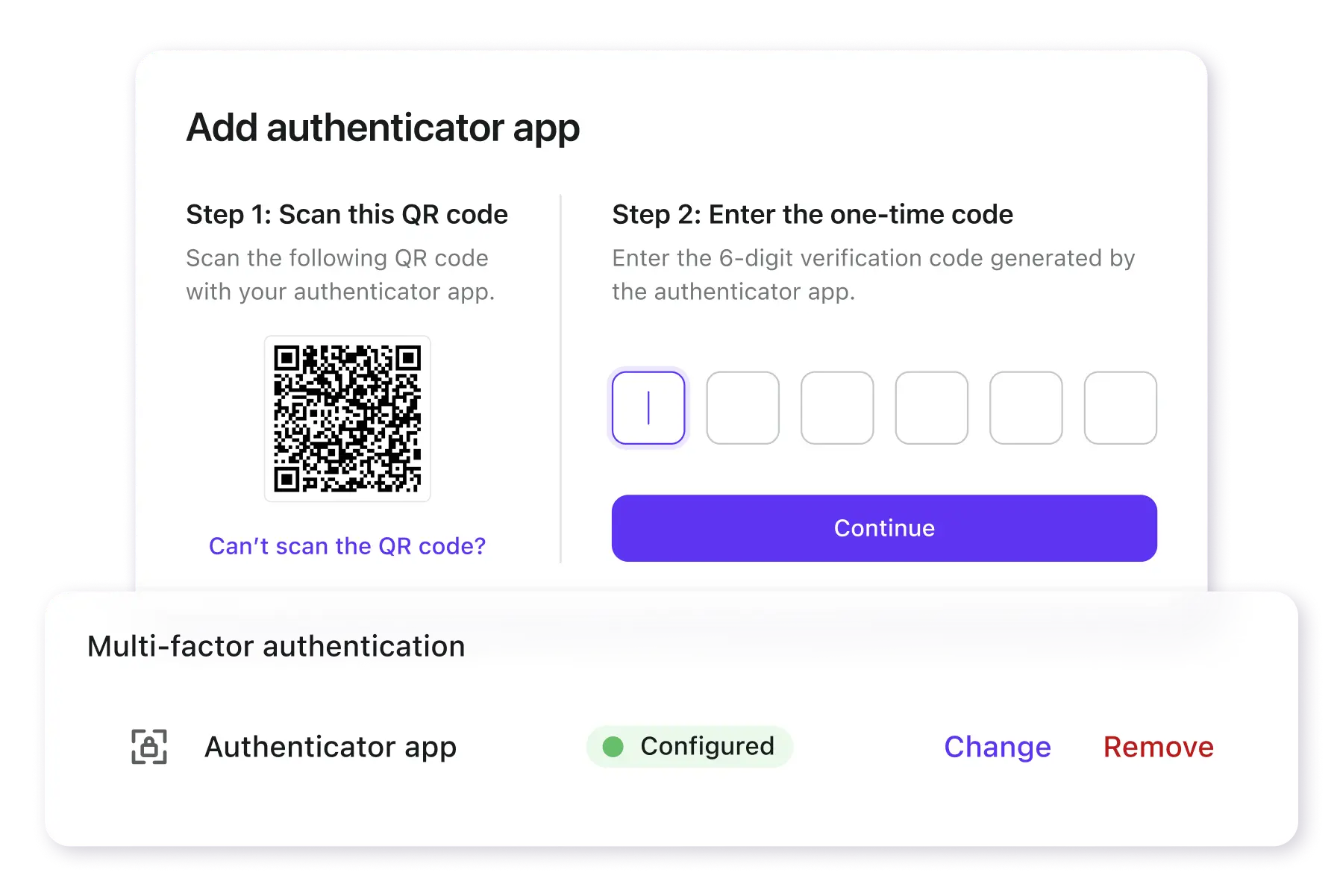

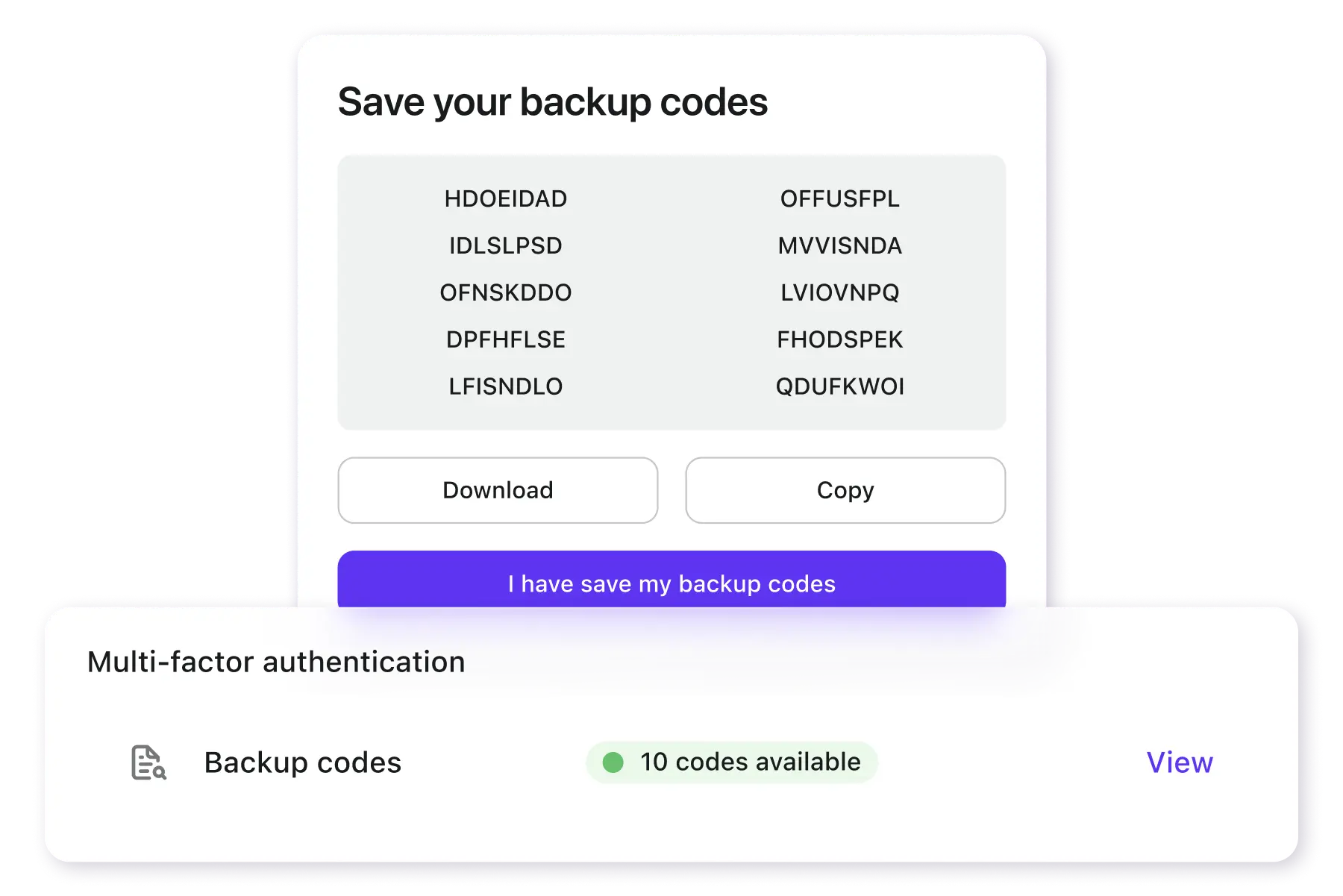

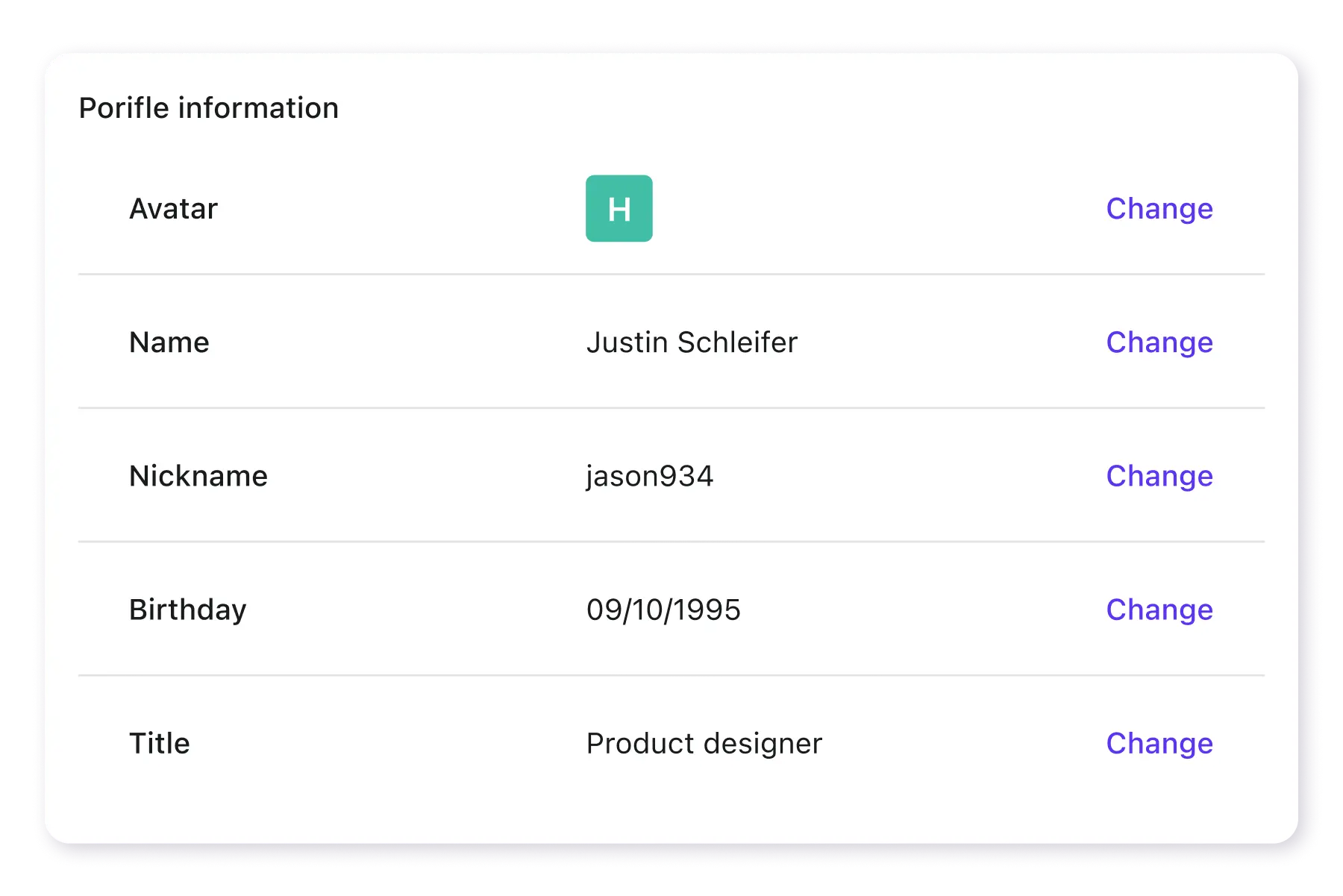

Profil et paramètres du compte

Ajoutez, mettez à jour, ou supprimez des méthodes d'authentification sous des règles strictes de connexion/inscription, maintenant l'accessibilité sans perdre les facteurs d'authentification nécessaires.

En savoir plus

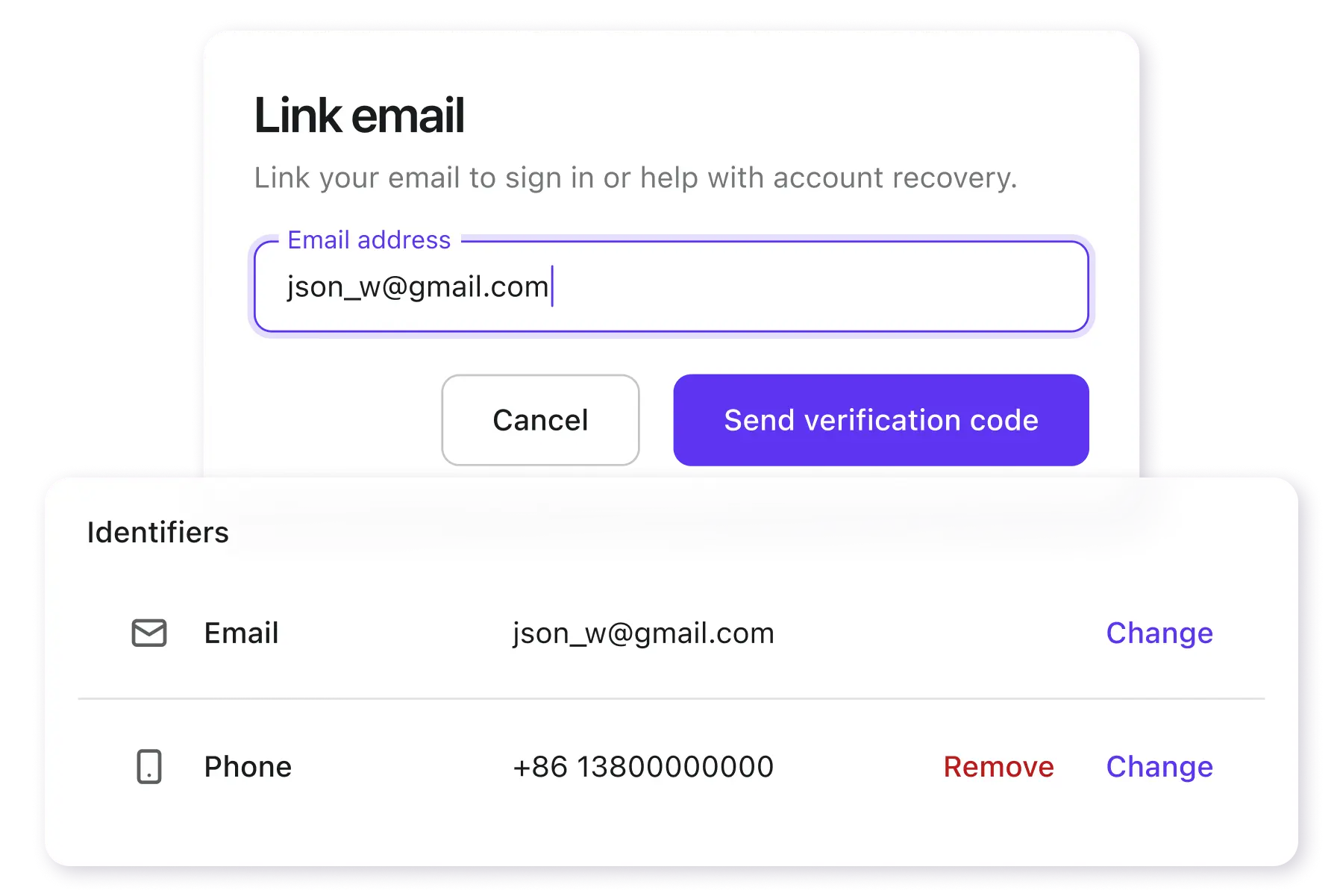

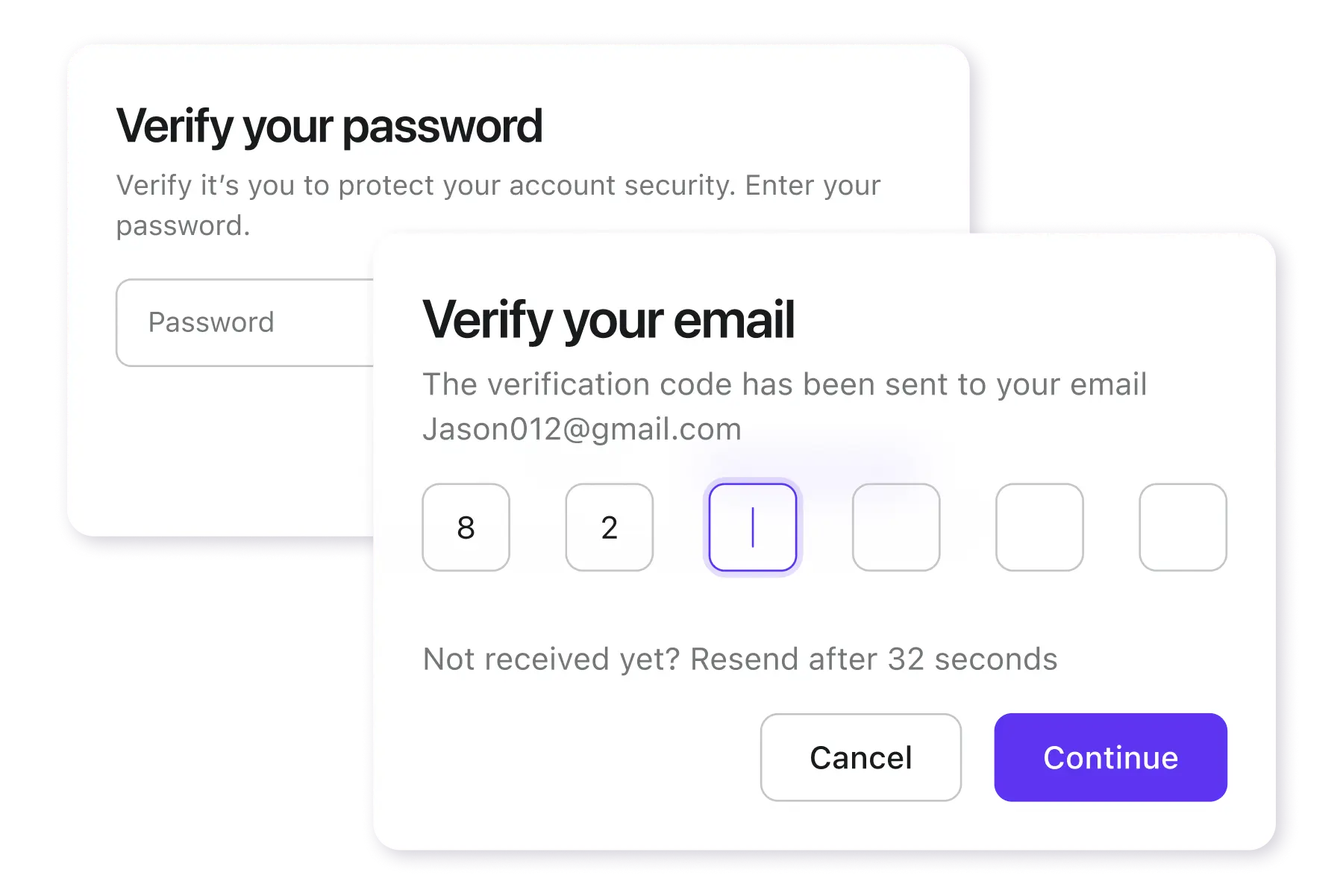

Vérification de sécurité renforcée

Exigez une reconfirmation instantanée de l'identité avant d'effectuer des actions à haut risque (ex : changements de méthode d'authentification, accès aux données sensibles). Vérifiez que les utilisateurs légitimes initient des opérations critiques.

- Vérifier l'adresse e-mail

- Vérifier le numéro de téléphone

- Vérifier le mot de passe

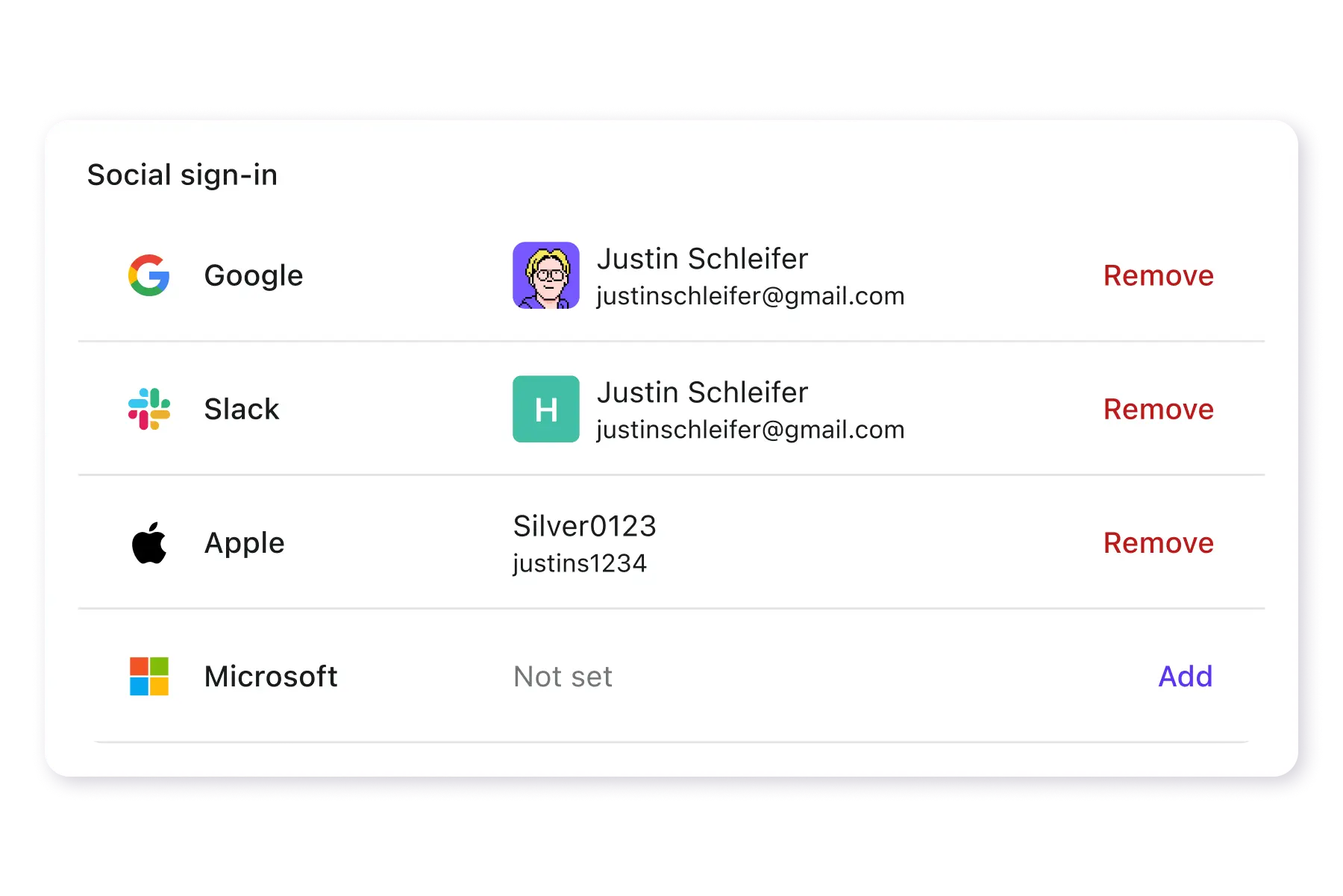

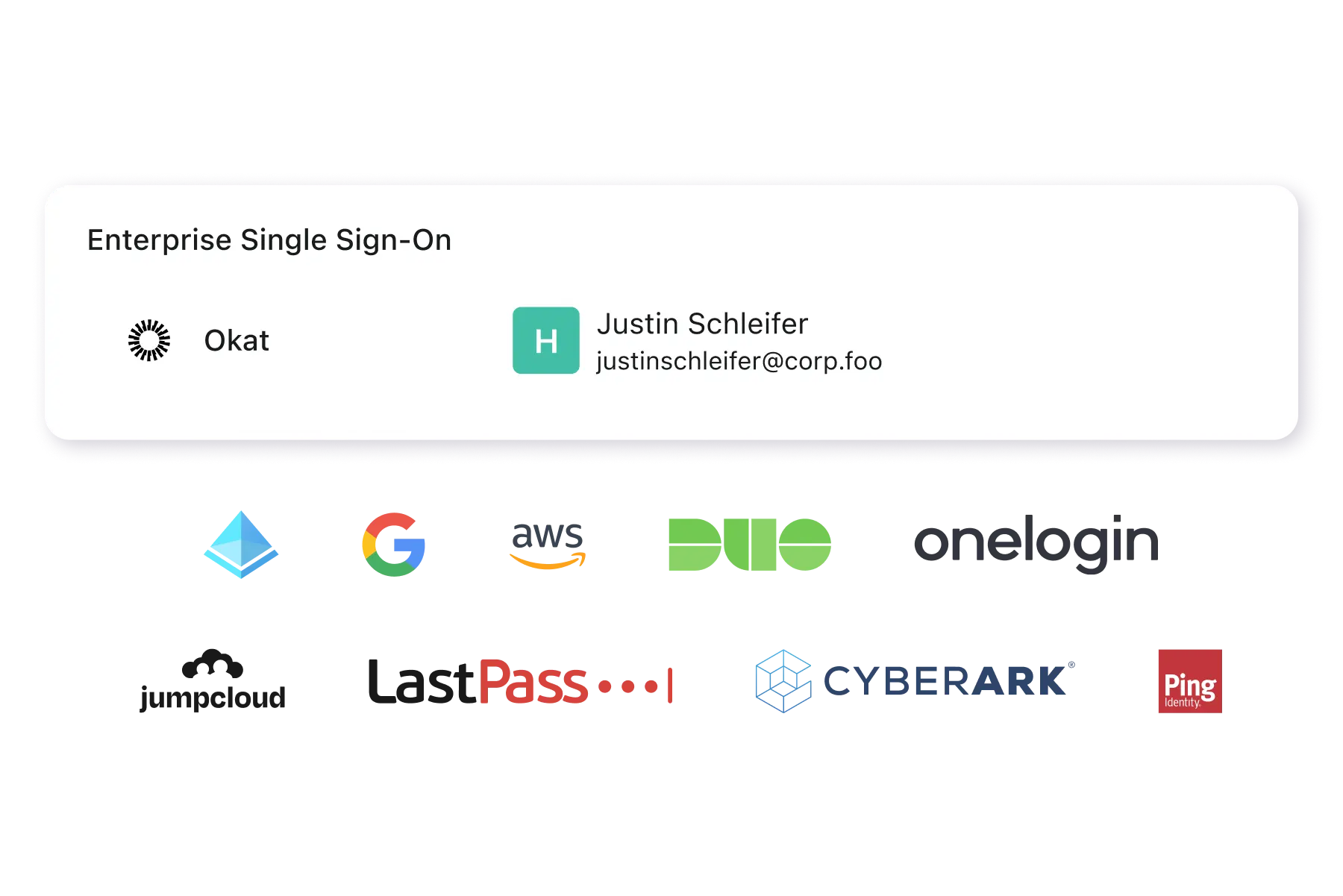

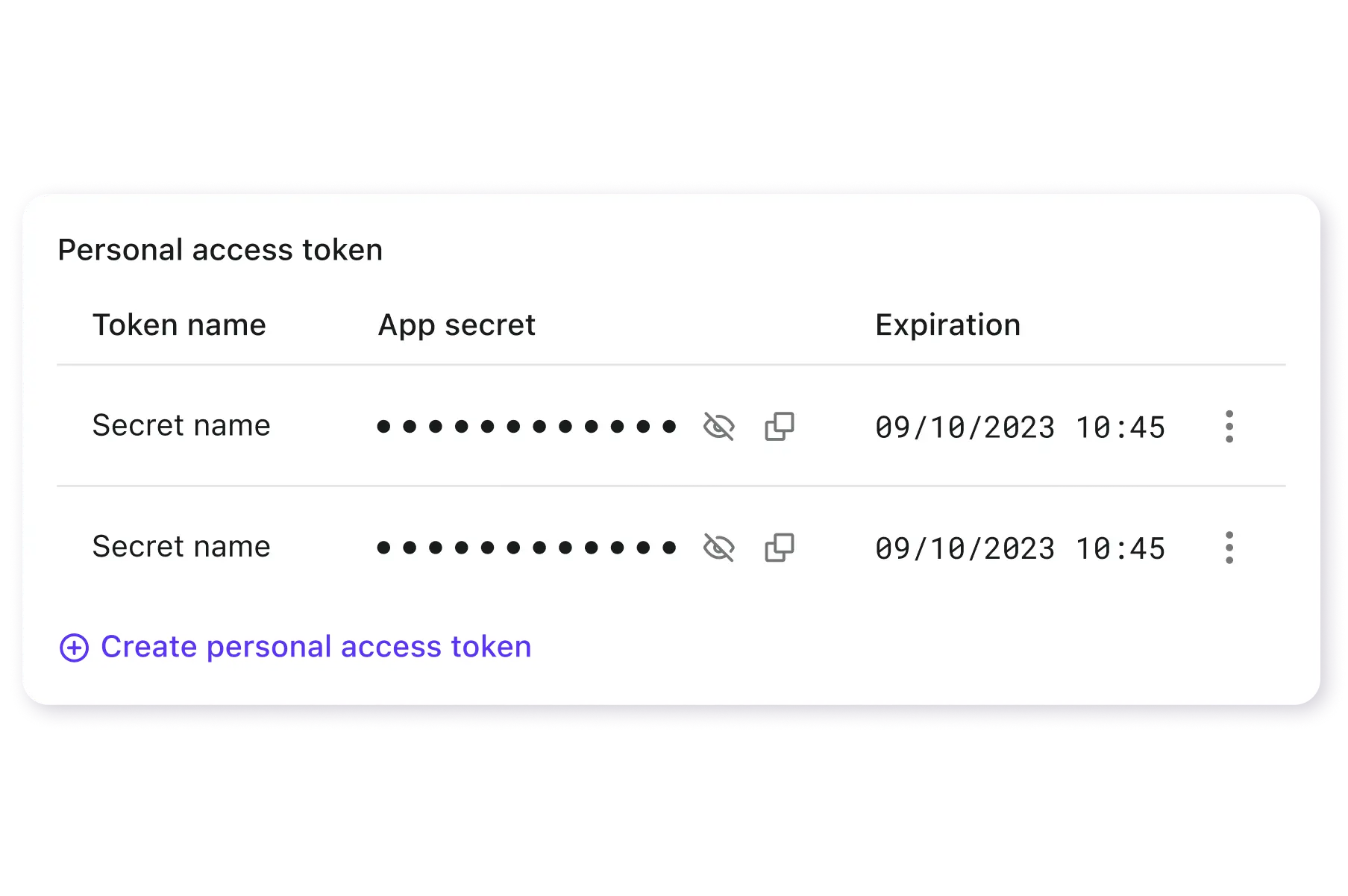

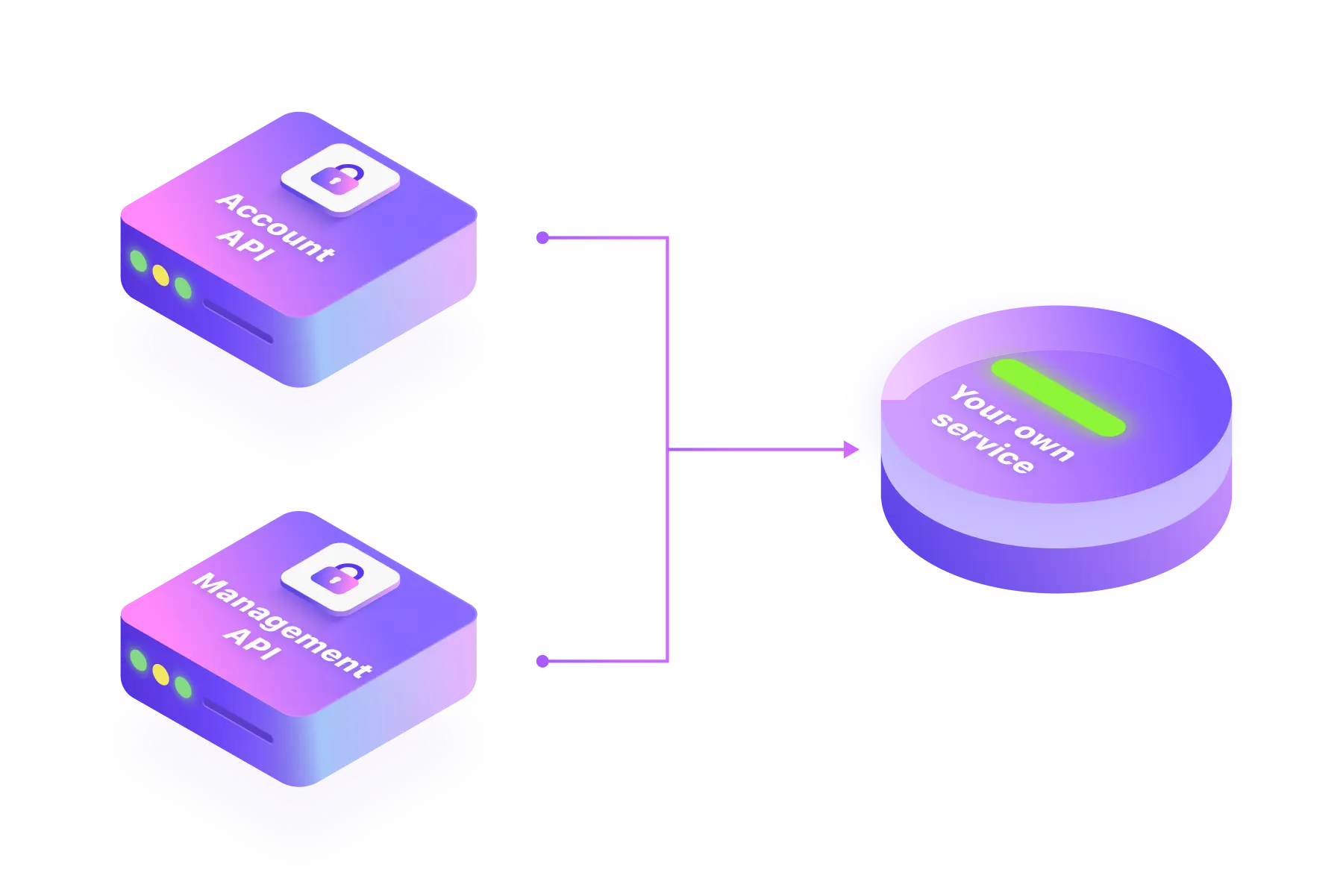

Centres de compte personnalisés via les API de Logto

Construisez des interfaces de gestion de compte sécurisées et de marque en utilisant :

- API de compte (Recommandée) : Accès direct aux utilisateurs finaux avec des autorisations granulaires.

- API de gestion : Contrôle complet du développeur pour des implémentations personnalisées.

Pourquoi choisir Logto ?

Sécurité et efficacité conçues pour les applications modernes.

API de compte pour une intégration rapide

- API orientées utilisateur final avec un effort d'intégration minimal

- Les administrateurs ont un contrôle total et global sur l'accès des utilisateurs

- Personnalisation complète de l'interface utilisateur en utilisant vos composants

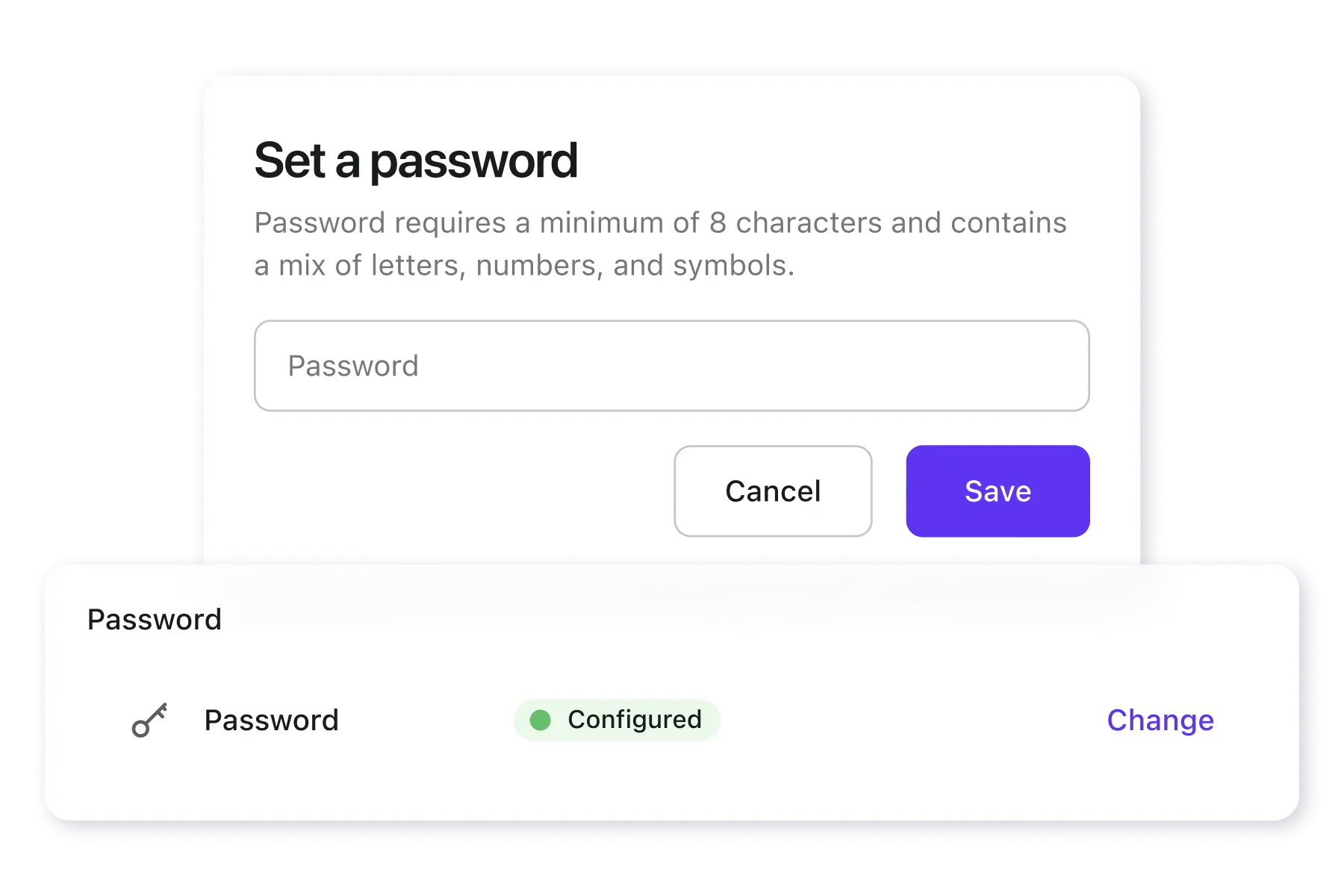

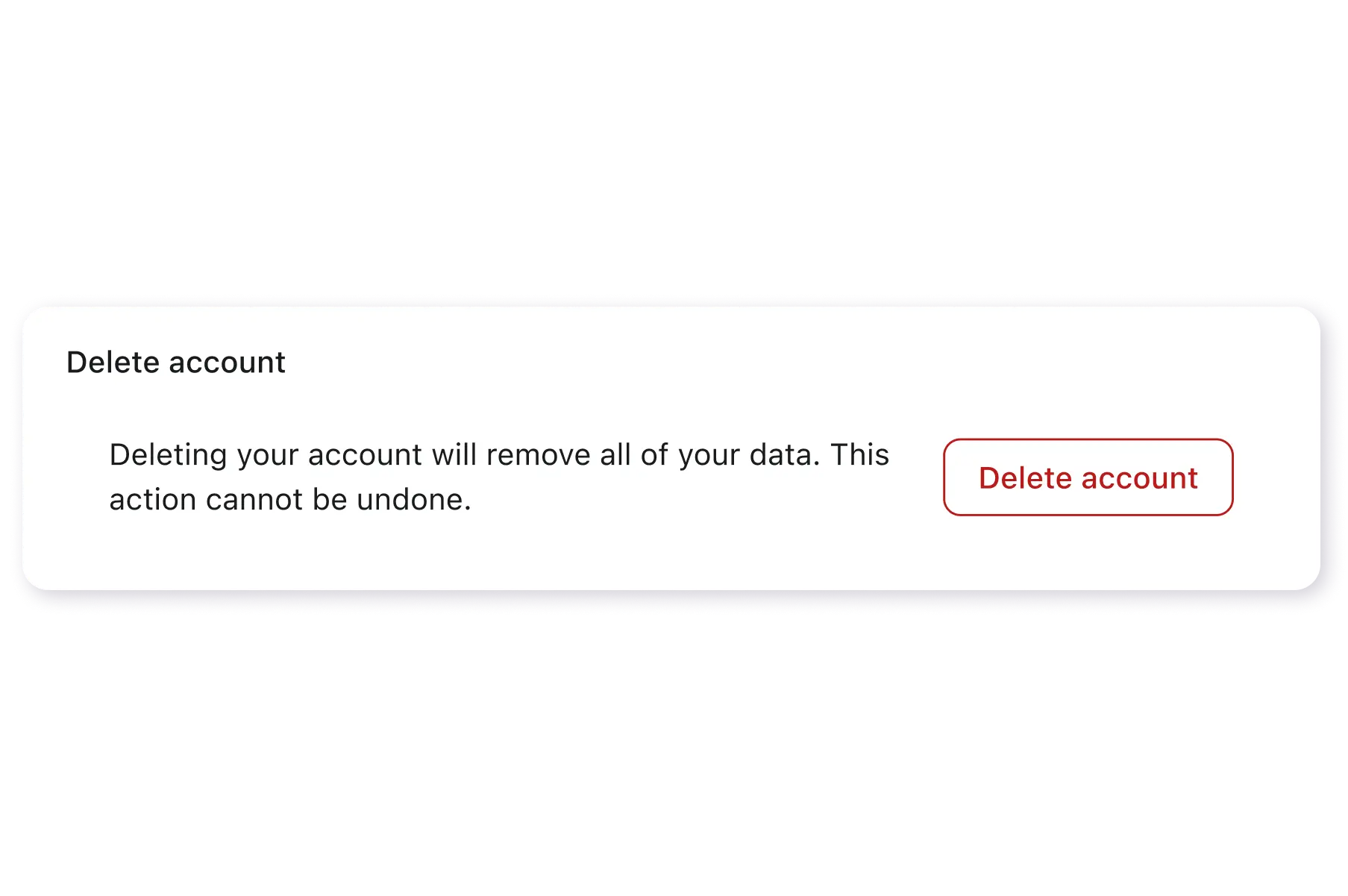

Garde-fous sécurisés intelligents

- Définir des règles de vérification de sécurité contextualisées

- Ré-authentification obligatoire pour les changements de méthode d'authentification

- Sessions à durée limitée équilibrant sécurité et expérience utilisateur

Un centre de compte préconstruit est-il disponible ?

Un système d'identité centralisé est-il nécessaire pour une entreprise à application unique ?

Débloquez plus avec Logto Cloud

Créez des expériences de compte sécurisées et adaptées à la marque en quelques minutes. Aucun compromis sur la sécurité ou la personnalisation.