Communication sécurisée des API et services

Logto sécurise vos communications API et intégrations de services avec l'authentification machine-à-machine (M2M) pour des cas d'usage réels.

Communication API sécurisée

Intégrations évolutives

Communication des appareils IoT

Ce que vous pouvez faire avec la machine-à-machine de Logto

Explorez des moyens pratiques de tirer parti des capacités M2M de Logto pour connecter des services de confiance, sécuriser l'accès API et activer des workflows automatisés.

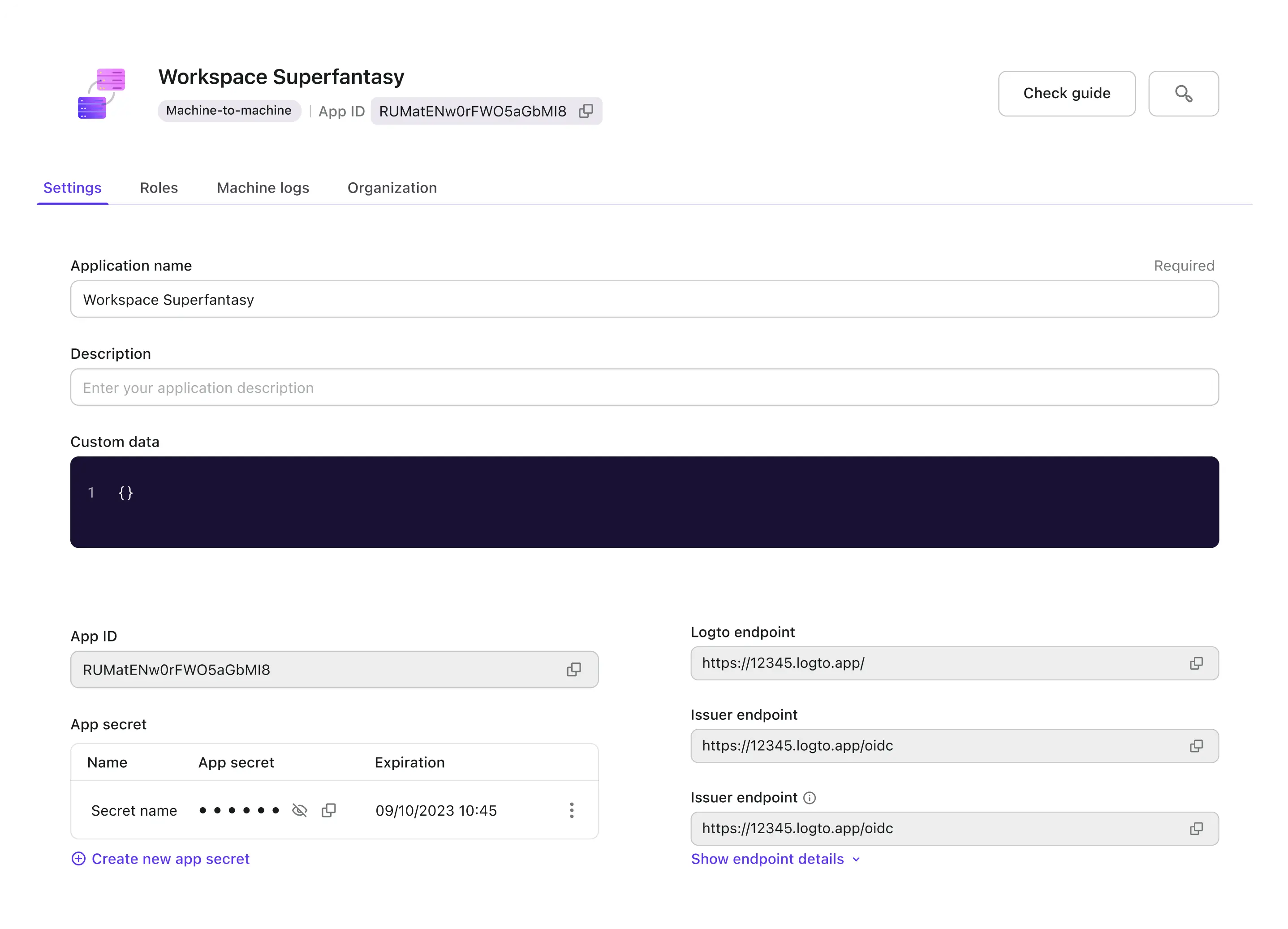

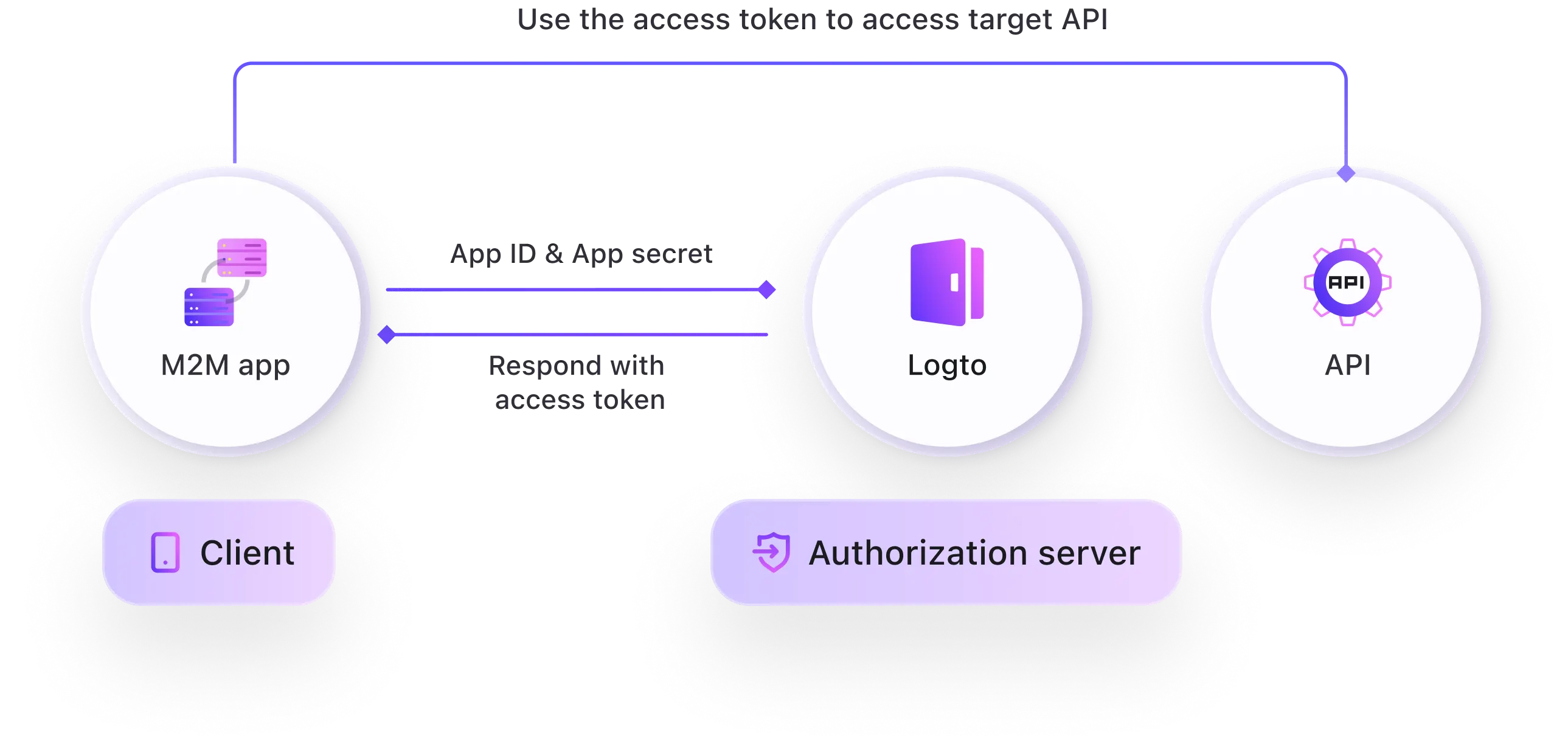

Utiliser M2M pour authentifier de manière sécurisée les applications non-humaines

Les applications non-interactives peuvent accéder de manière sécurisée à l'API cible en utilisant le flux M2M :

- L'application envoie l'ID de l'application et le secret de l'application à Logto

- Logto les vérifie

- Logto émet un token d'accès

- L'application utilise le token pour appeler l'API ; l'API valide et accorde l'accès.

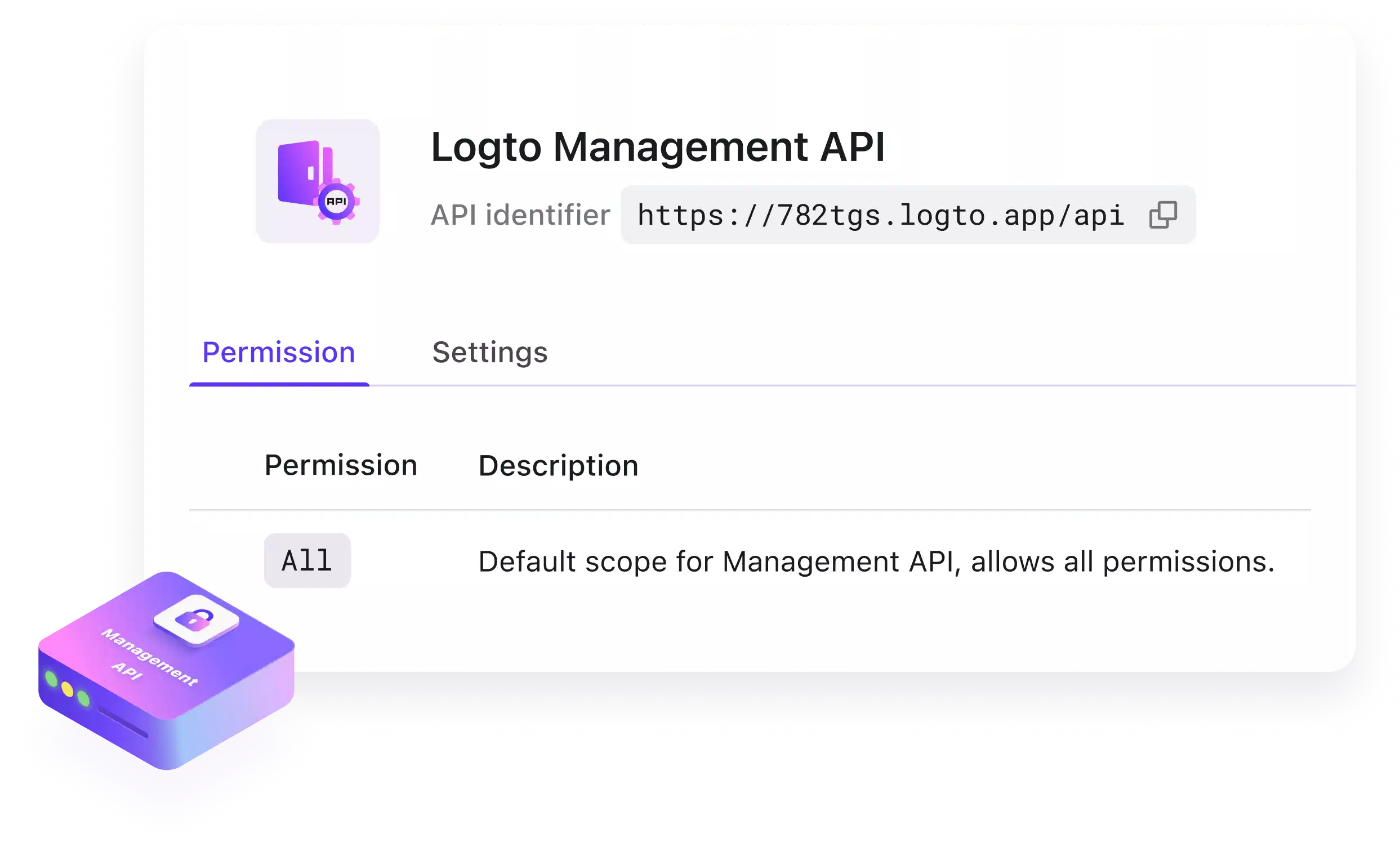

Accéder à l'API de gestion Logto avec la machine-à-machine

Pour accéder à l'API de gestion Logto, vous utiliseriez l'authentification M2M avec le flux Client Credentials pour des opérations comme,

- Provisionnement automatisé des utilisateurs

- Mises à jour en masse des utilisateurs

- Assignation automatisée des rôles

- Surveillance et analyse du système

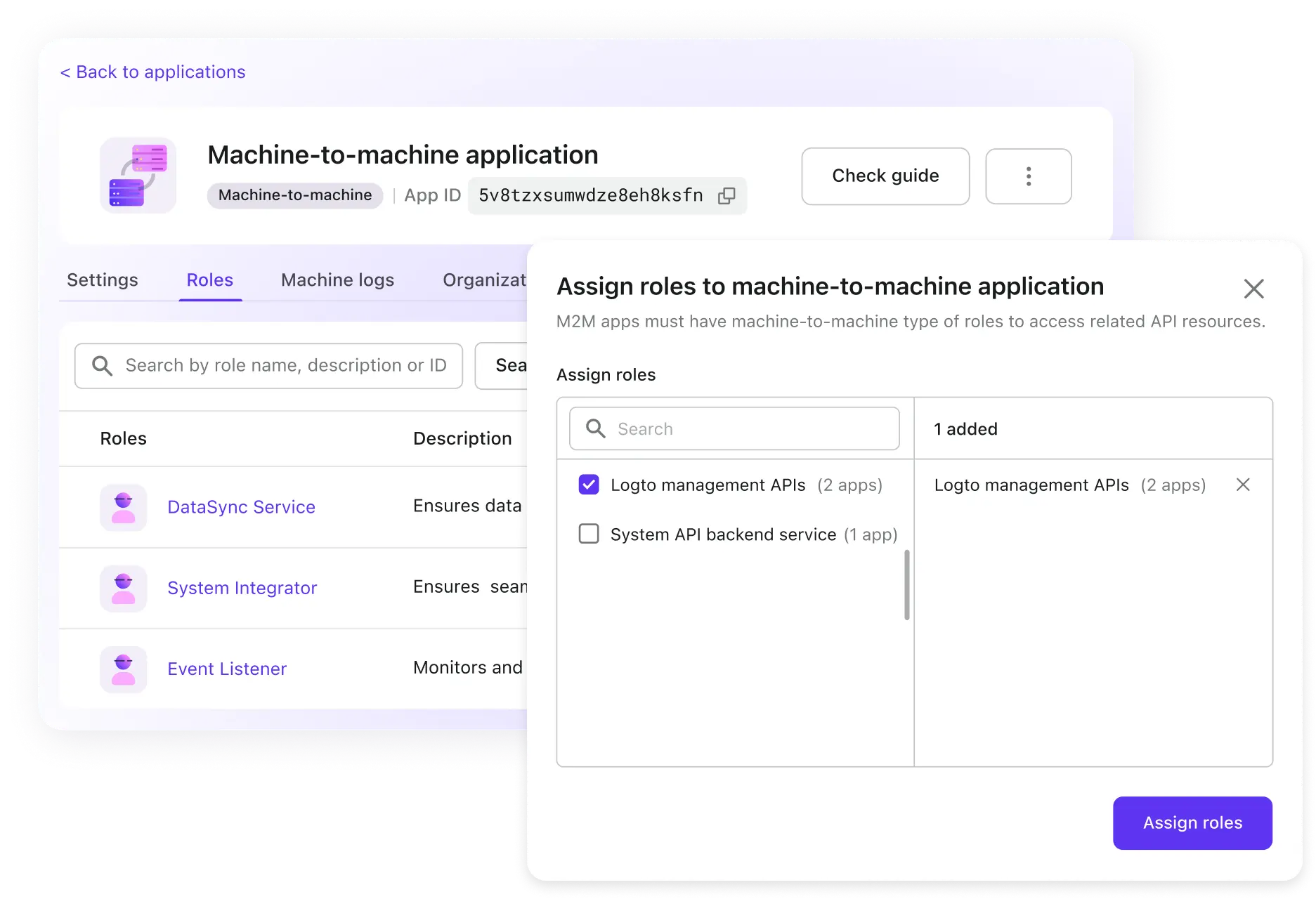

Autorisation machine-à-machine

Le contrôle d'accès basé sur les rôles s'étend aux applications machine-à-machine, garantissant que les appareils ne peuvent accéder qu'aux fonctions pertinentes pour leurs rôles assignés.

- Service backend de l'application

- Interfaces de ligne de commande

- Matériel et appareils IoT

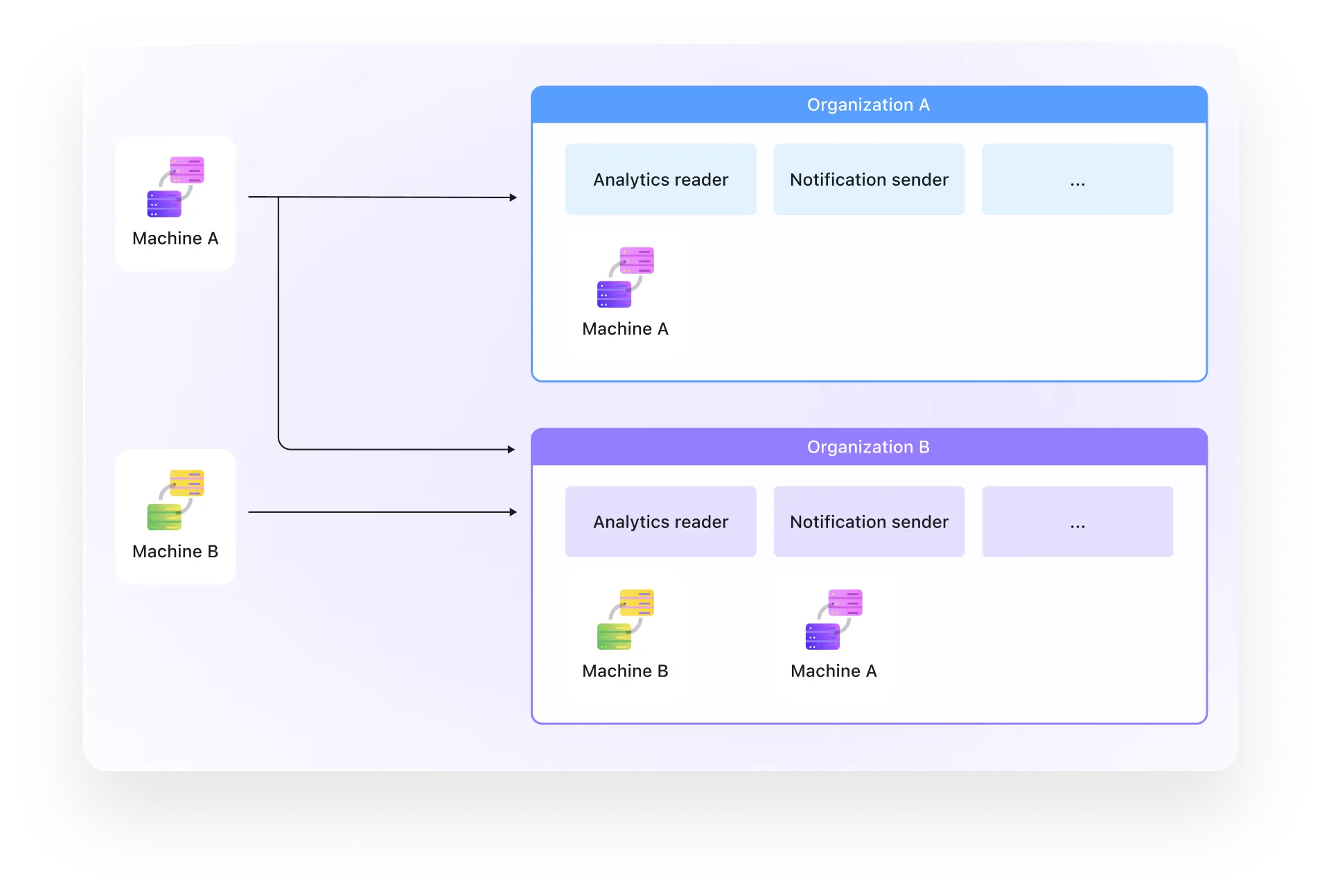

SaaS multi-tenant

M2M prend en charge l'isolation au niveau de l'organisation, permettant une communication service-à-service sécurisée dans des environnements multi-tenant.

- Les applications M2M peuvent être assignées à des organisations spécifiques

- Les applications peuvent avoir différents rôles par organisation (ex: lecteur d'analytics dans Org A, expéditeur de notifications dans Org B)

- L'isolation au niveau de l'organisation empêche l'accès cross-tenant, même pour les services backend

Sécurité M2M de niveau entreprise pour les applications modernes

Notre solution machine-à-machine fournit une sécurité de niveau entreprise et un contrôle d'accès pour vos communications de services tout en maintenant une implémentation conviviale pour les développeurs.

Aucune intervention humaine requise

- Flux d'authentification et d'autorisation entièrement automatisés

- Aucune interaction utilisateur nécessaire

- Parfait pour les services et API en arrière-plan

Sécurité de niveau entreprise

- Conforme OAuth 2.0 et OpenID Connect

- Gestion de tokens cryptographiques forts avec des scopes

- Journalisation d'audit complète et suivi d'accès

Implémentation conviviale pour les développeurs

- Intégration SDK simple avec autorisation

- Documentation et exemples clairs

- Support de plusieurs langages de programmation

Évolutif et performant

- Validation et autorisation de tokens haute performance

- Support d'architecture distribuée

- Conçu pour les environnements de microservices

Débloquez plus avec Logto Cloud

Sécurisez vos communications machine-à-machine et libérez le plein potentiel de votre architecture pilotée par API avec l'authentification et l'autorisation M2M puissantes de Logto.