Sichere API- und Dienstkommunikation

Logto sichert Ihre API-Kommunikation und Dienstintegrationen mit Machine-to-Machine (M2M) Authentifizierung für reale Anwendungsfälle.

Sichere API-Kommunikation

Skalierbare Integrationen

IoT-Gerätekommunikation

Was können Sie mit Logtos Machine-to-Machine erreichen?

Entdecken Sie praktische Möglichkeiten, Logtos M2M-Funktionen zu nutzen, um vertrauenswürdige Dienste zu verbinden, API-Zugriff zu sichern und automatisierte Workflows zu ermöglichen.

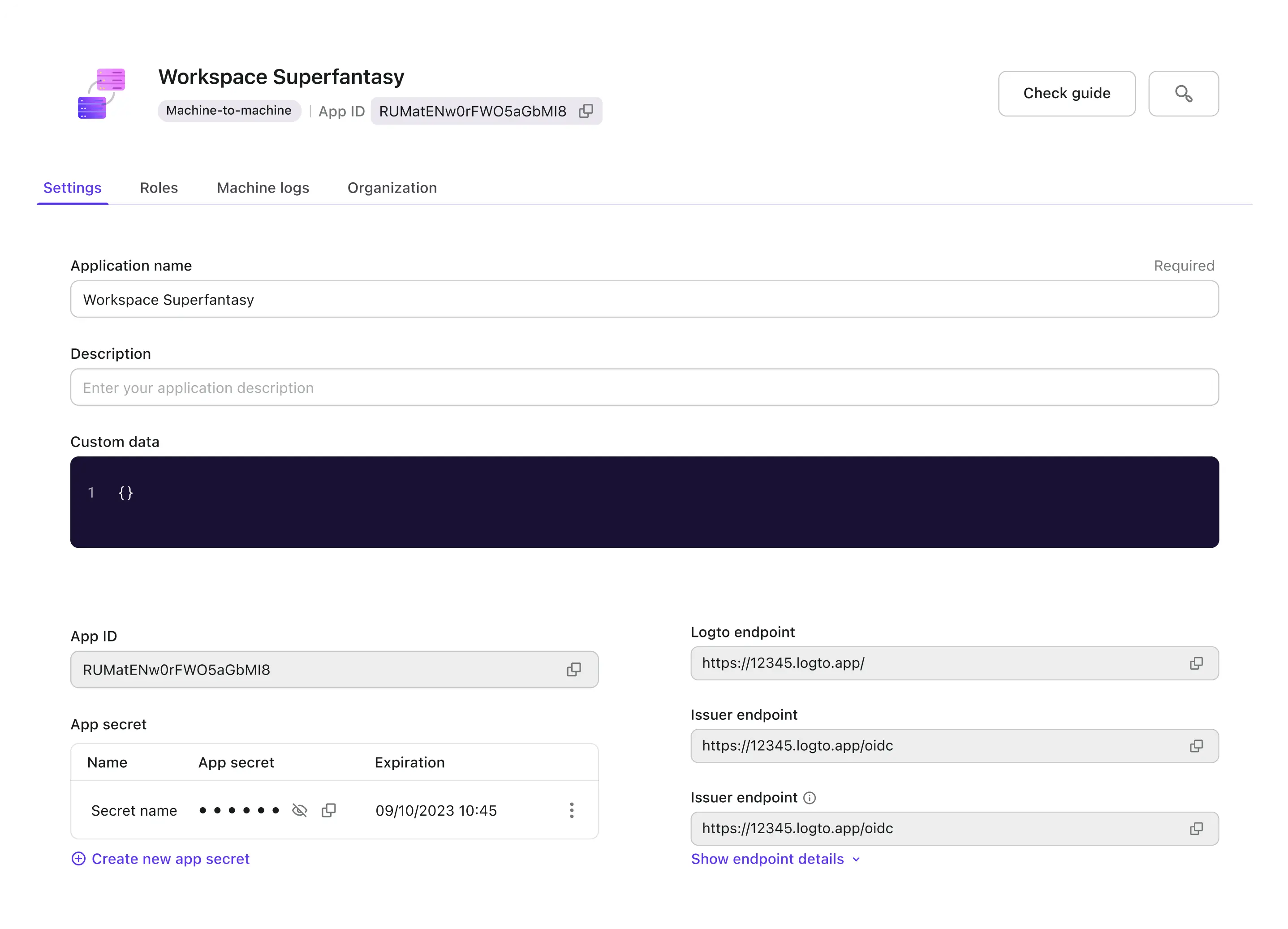

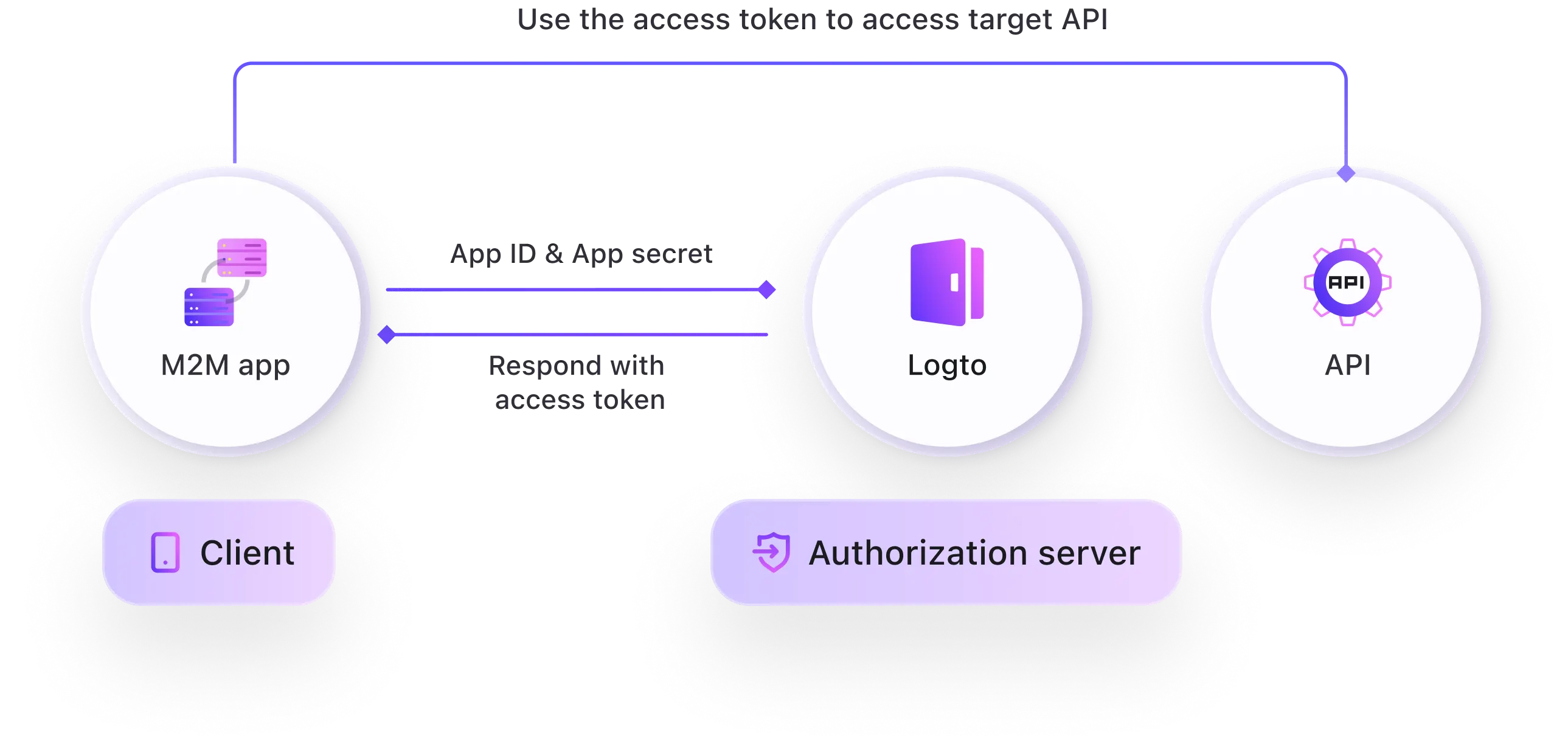

Verwenden Sie M2M zur sicheren Authentifizierung nicht-menschlicher Apps

Nicht-interaktive Apps können den Ziel-API sicher über den M2M-Flow zugreifen:

- App sendet App-ID und App-Secret an Logto

- Logto verifiziert sie

- Logto gibt ein Zugriffstoken aus

- App verwendet das Token, um die API aufzurufen; API validiert und gewährt Zugriff.

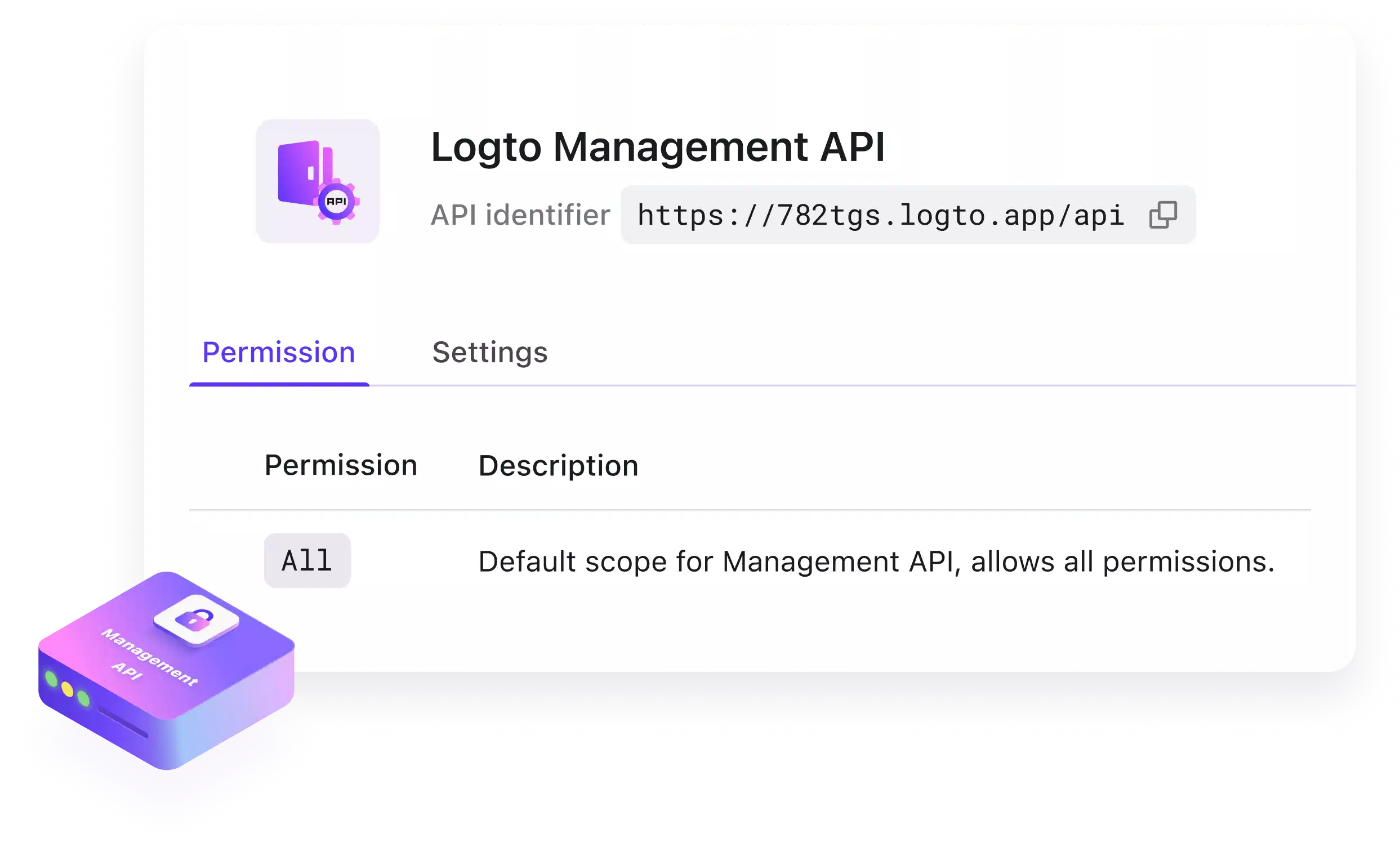

Zugriff auf Logto Management API mit Machine-to-Machine

Für den Zugriff auf die Logto Management API würden Sie M2M-Authentifizierung mit Client Credentials Flow für Operationen wie folgende verwenden:

- Automatisierte Benutzerbereitstellung

- Massenaktualisierungen von Benutzern

- Automatisierte Rollenzuweisungen

- Systemüberwachung und -analyse

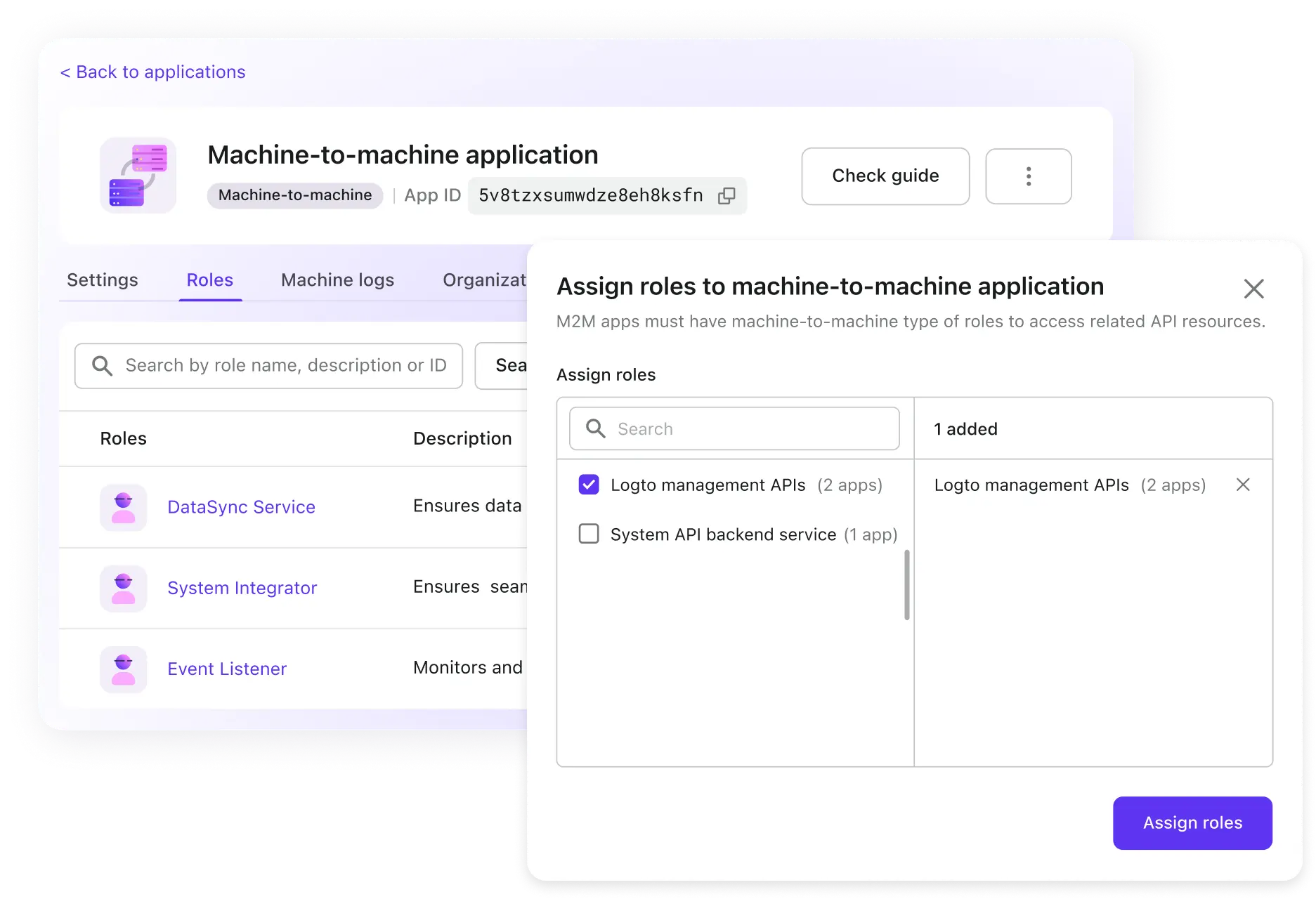

Machine-to-Machine Autorisierung

Rollenbasierte Zugriffskontrolle erstreckt sich auf Machine-to-Machine-Anwendungen und stellt sicher, dass Geräte nur auf Funktionen zugreifen können, die für ihre zugewiesenen Rollen relevant sind.

- Anwendungs-Backend-Dienst

- Kommandozeilen-Interfaces

- Hardware und IoT-Geräte

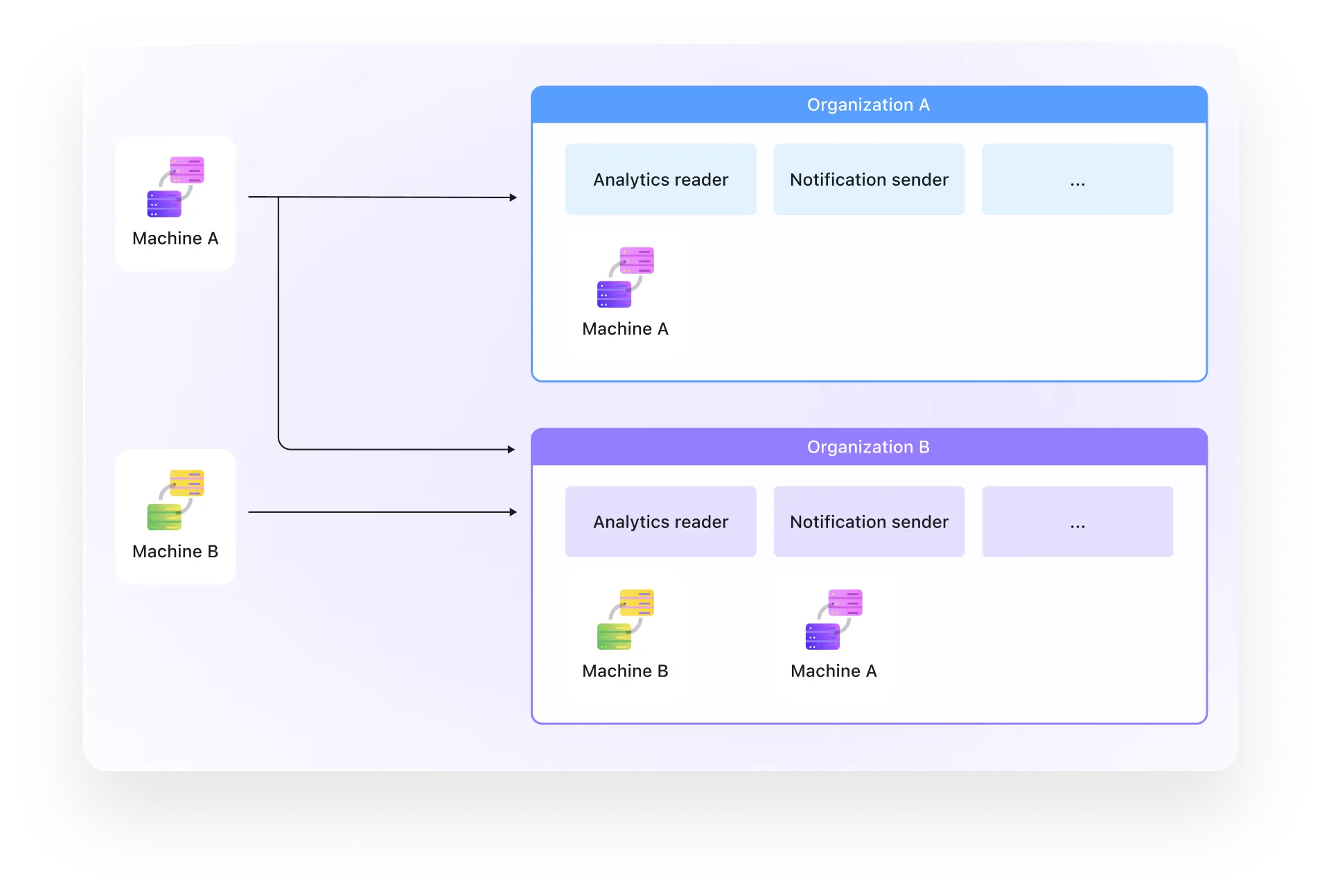

Multi-Tenant SaaS

M2M unterstützt organisationsweite Isolation und ermöglicht sichere Dienst-zu-Dienst-Kommunikation in Multi-Tenant-Umgebungen.

- M2M-Apps können spezifischen Organisationen zugewiesen werden

- Apps können verschiedene Rollen pro Organisation haben (z.B. Analytics-Leser in Org A, Benachrichtigungssender in Org B)

- Organisationsweite Isolation verhindert Cross-Tenant-Zugriff, auch für Backend-Dienste

Unternehmensgerechte M2M-Sicherheit für moderne Anwendungen

Unsere Machine-to-Machine-Lösung bietet unternehmensgerechte Sicherheit und Zugriffskontrolle für Ihre Dienstkommunikation und behält dabei eine entwicklerfreundliche Implementierung bei.

Keine menschliche Intervention erforderlich

- Vollständig automatisierte Authentifizierungs- und Autorisierungsabläufe

- Keine Benutzerinteraktion erforderlich

- Perfekt für Hintergrunddienste und APIs

Unternehmensgerechte Sicherheit

- OAuth 2.0 und OpenID Connect konform

- Starke kryptographische Token-Behandlung mit Scopes

- Umfassende Audit-Protokollierung und Zugriffsverfolgung

Entwicklerfreundliche Implementierung

- Einfache SDK-Integration mit Autorisierung

- Klare Dokumentation und Beispiele

- Unterstützung für mehrere Programmiersprachen

Skalierbar und leistungsstark

- Hochleistungs-Token-Validierung und -Autorisierung

- Unterstützung für verteilte Architekturen

- Gebaut für Microservices-Umgebungen

Entdecken Sie mehr mit Logto Cloud

Sichern Sie Ihre Machine-to-Machine-Kommunikation und nutzen Sie das volle Potenzial Ihrer API-gesteuerten Architektur mit Logtos leistungsstarker M2M-Authentifizierung und -Autorisierung.