Warum ermöglicht Secret Vault die nächste Generation vernetzter Anwendungen?

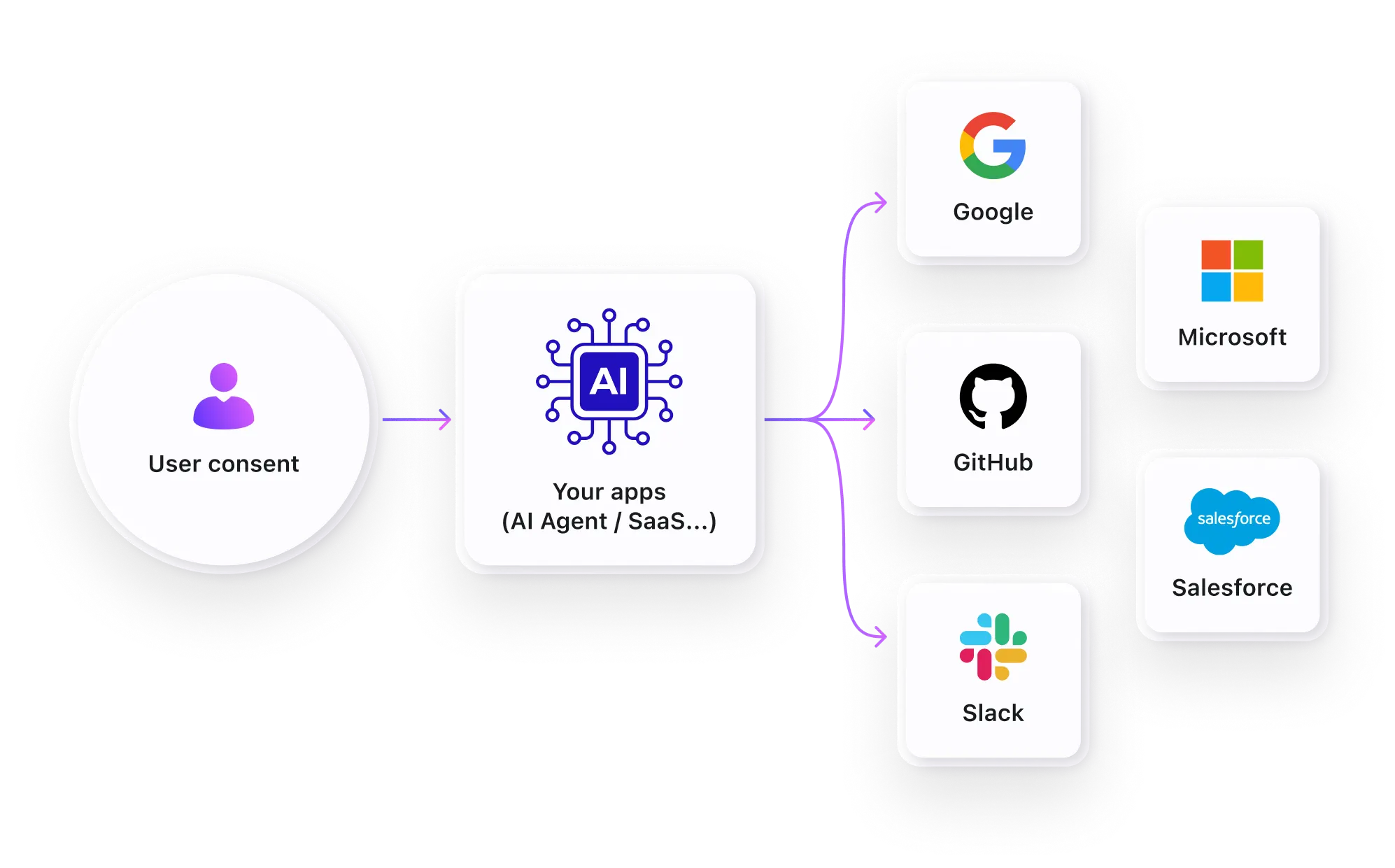

Entfalte grenzenlose Möglichkeiten für KI-Agenten, SaaS-Plattformen und Unternehmensanwendungen durch sichere Speicherung und Verwaltung von Drittanbieter-Tokens.

Verleihe KI-Agenten durch sichere Integrationen neue Fähigkeiten

KI-Agenten benötigen Zugriff auf verschiedene Dienste von Drittanbietern, um automatisierte Erlebnisse zu bieten.

Unverzichtbare Grundlage für moderne SaaS- und Produktivitätstools

Die meisten erfolgreichen SaaS-Produkte verlassen sich auf Integrationen von Drittanbietern, um den wesentlichen Geschäftswert zu liefern.

Erfülle Unternehmenssicherheitsstandards mit Zero-Trust-Prinzipien

Unternehmenskunden benötigen höchste Sicherheit & Compliance für Integrationen von Drittanbietern.

Unternehmensgerechte Lösungen für sicheres Token-Management

Von OAuth/OIDC-Integrationen bis zur sicheren Token-Speicherung – alles, was Entwickler für Integrationen von Drittanbietern benötigen.

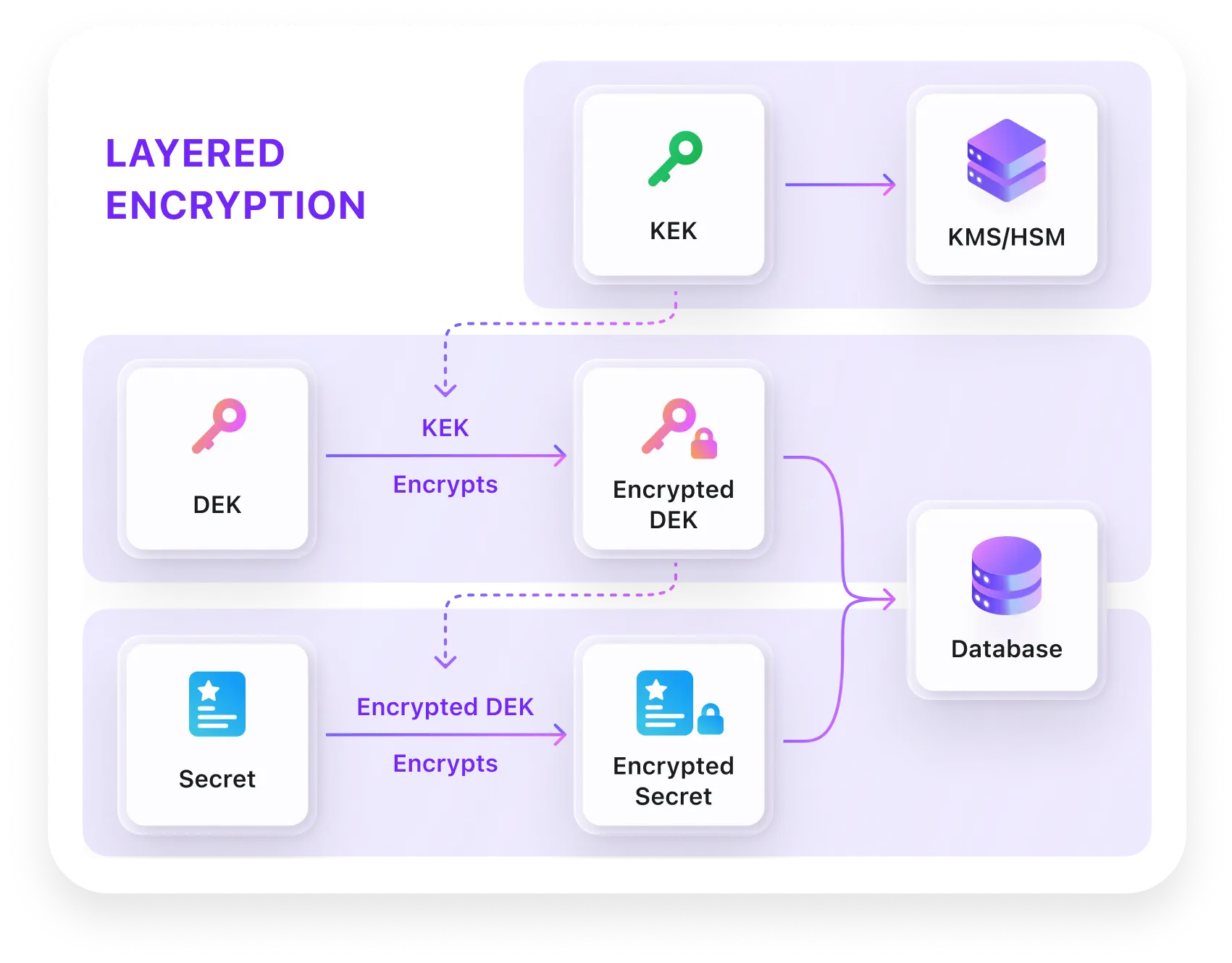

Geschichtete Verschlüsselung mit einzigartiger Isolierung für maximale Sicherheit

Mehrschichtige Verschlüsselung mit individueller Isolierung sorgt dafür, dass jedes Token unabhängig geschützt ist. Nur Endnutzer können auf ihre Tokens zugreifen; vollständige Privatsphäre und Unternehmens-Compliance sind garantiert.

- Speichere Access- und Refresh-Tokens nach Zustimmung des Nutzers

- Ende-zu-Ende-Verschlüsselung mit individueller Token-Isolierung

- Zero-Knowledge-Design: Administratoren können Tokens nicht einsehen

- Automatisiertes Token-Lifecycle-Management und Rotation

Rufe Drittanbieter-APIs für Datensynchronisierung und Automatisierung auf

Durchbreche Authentifizierungsgrenzen und nutze das volle Potenzial von Integrationen mit Drittanbietern. Zum Beispiel kann dein KI-Assistent einen Zugriffstoken mit Google-Kalenderberechtigungen abrufen, wenn Nutzer um das Planen eines Termins bitten.

- Alle Geschäftsszenarien werden über das Nutzerprofil hinaus unterstützt

- Dynamische Scope-Erweiterung während Nutzer-Workflows

- Sofortiger API-Zugriff mit sicher gespeicherten Nutzertokens

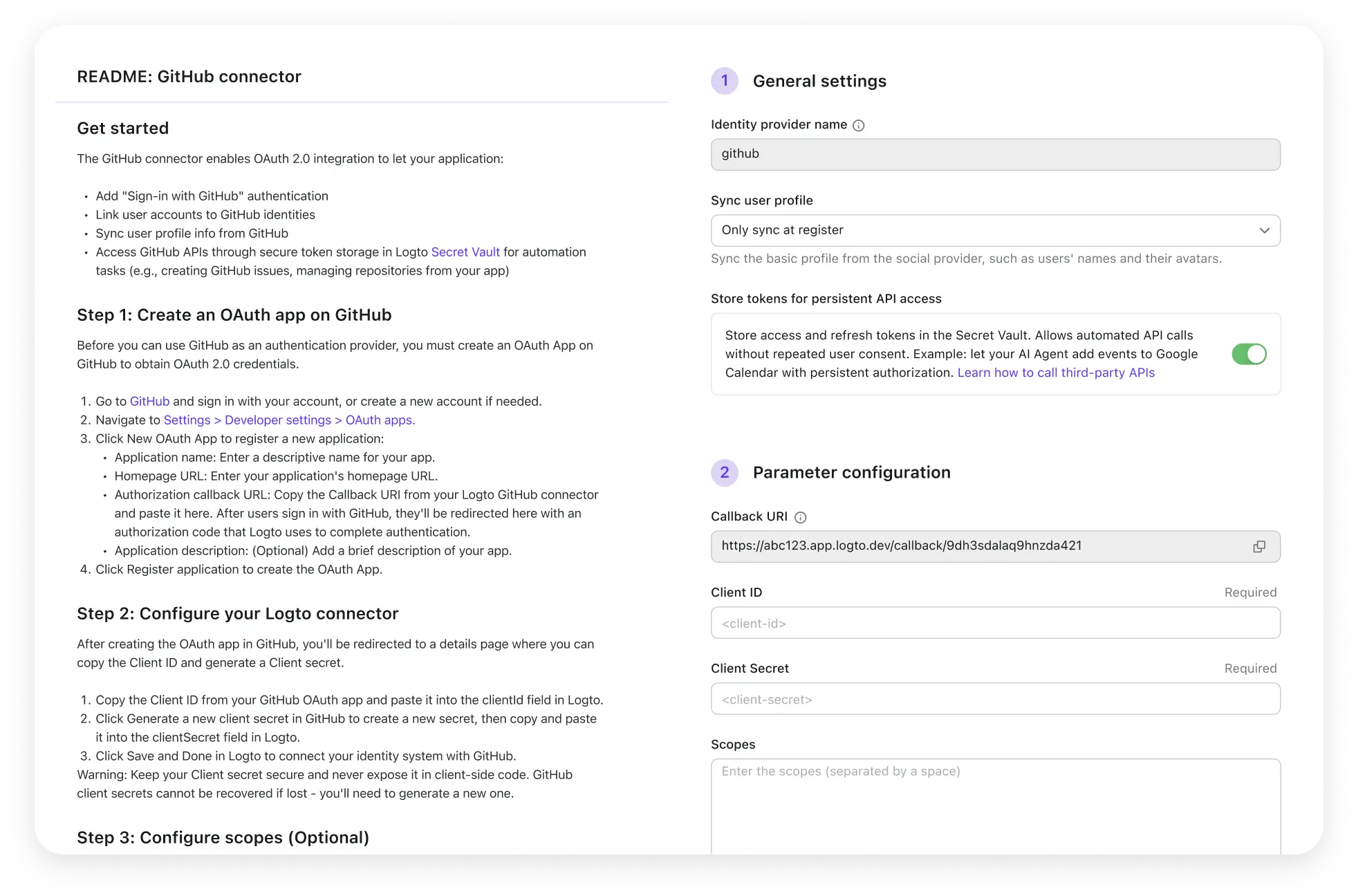

Einfache OAuth-/OIDC-Integration mit Schritt-für-Schritt-Anleitungen

Beschleunige die Entwicklung mit einsatzbereiten Integrationen und umfassenden Entwicklerressourcen. Konzentriere dich auf das Entwickeln von Funktionen – nicht auf die Authentifizierungsinfrastruktur.

- Universelle OIDC/OAuth-Unterstützung für jeden Dienst

- Vorgefertigte Connectoren: Google, GitHub, Facebook usw.

- Schritt-für-Schritt-Integrationsanleitungen

- Account-API für programmatische Token-Operationen

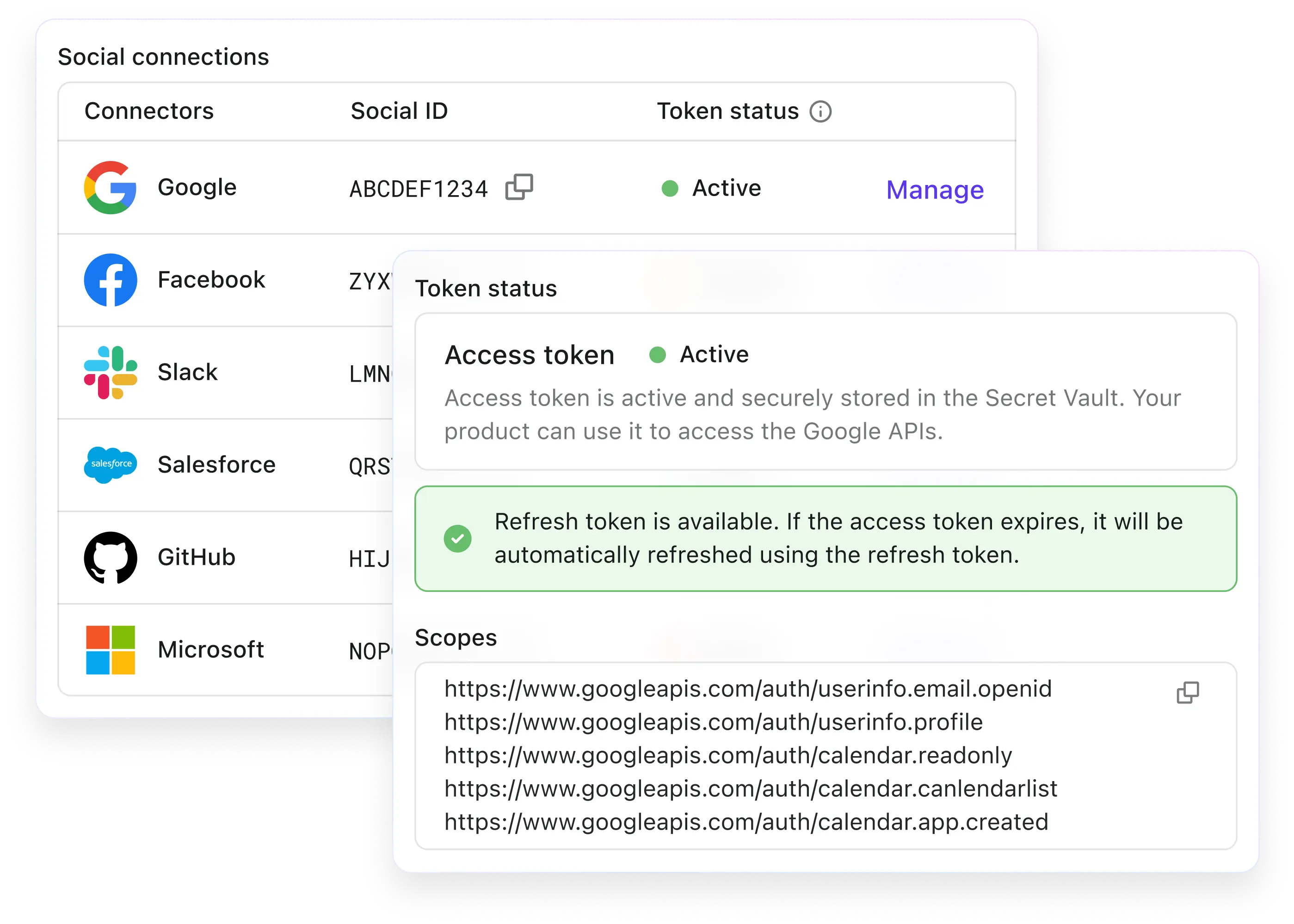

Effizientes Nutzer- und Token-Management

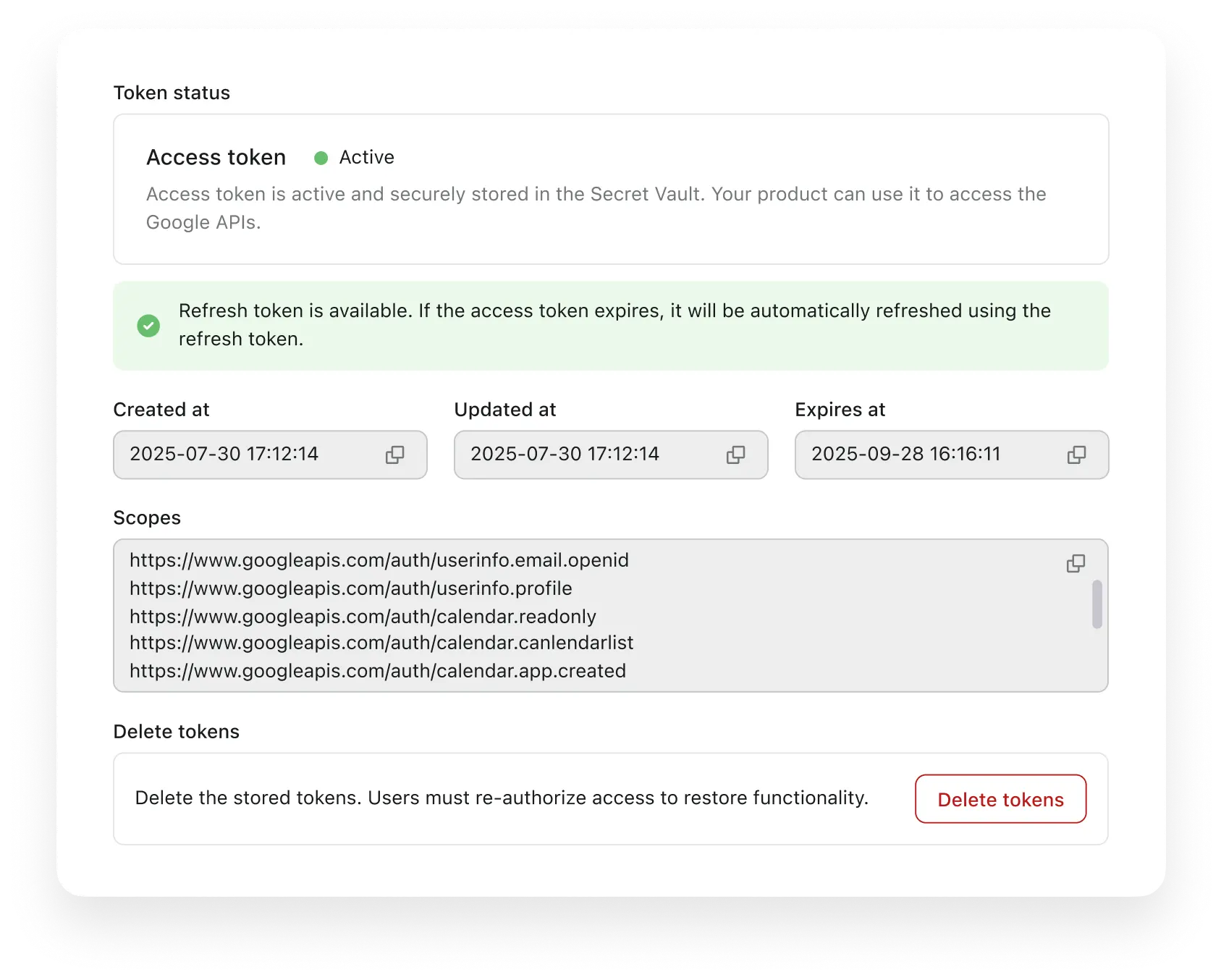

Umfangreiche Benutzerverwaltungsfunktionen in der Logto Console ermöglichen es Administratoren, die föderierte Token-Speicherung mit vollständiger Transparenz und Kontrolle zu überwachen, zu verwalten und zu steuern.

- Synchronisierte Informationen aus Sozialen / Enterprise-Konten anzeigen

- Überwache den Status und die Metadaten der Token-Speicherung

- Führe Token-Widerrufe für Supportzwecke durch

Warum ist Logto Secret Vault die bevorzugte Wahl von Entwicklern?

Entwickelt für moderne Anwendungen, die sichere, skalierbare und benutzerfreundliche Integrationen von Drittanbietern benötigen.

Komplettes Token-Lifecycle-Management

- Automatische Token-Erfassung bei Anmeldeprozessen, Kontoverknüpfungen und In-App-Aktionen

- Sichere Speicherung mit Zugriff ausschließlich für die Nutzer

- Intelligentes Token-Refresh vor Ablauf

- Überwachungs- und Widerrufsmöglichkeiten für Administratoren

Entwicklerfreundliche Integration

- RESTful Management-API für alle Token-Operationen

- Umfassende SDKs für beliebte Programmiersprachen

- Detaillierte Dokumentation mit Code-Beispielen

- Testumgebungen für sicheres Entwickeln

Häufig gestellte Fragen

Wird der Secret Vault ausschließlich zum Speichern von Drittanbieter-Tokens aus Connectors verwendet?

Wie stellt Secret Vault sicher, dass Administratoren keinen Zugriff auf Nutzertokens haben?

Kann ich Secret Vault mit eigenen Drittanbieter-Diensten integrieren?

Was passiert, wenn ein gespeichertes Token abläuft oder widerrufen wird?

Entdecken Sie mehr mit Logto Cloud

Beginne noch heute, sichere Drittanbieter-Integrationen mit Logto Secret Vault zu entwickeln.