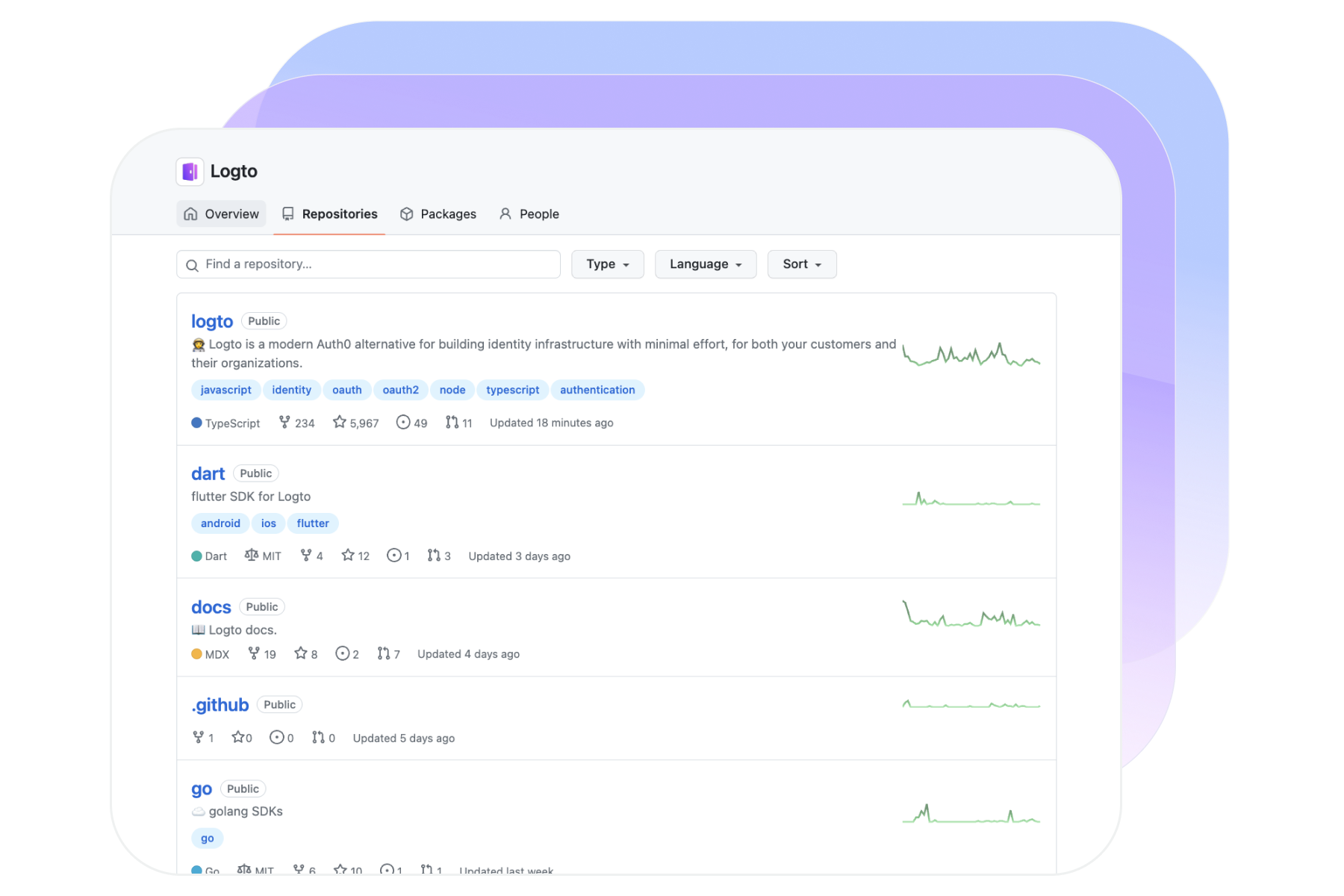

Vertrauen durch Offenheit und Transparenz

Entstanden aus Open Source, versichert durch Open Source

Logto OSS ist als Self-Host-Option verfügbar. Es bietet Ihnen eine zusätzliche Sicherheitsschicht, wenn Sie Logto Cloud nutzen. Selbst im unwahrscheinlichen Fall einer Einstellung von Logto können Sie nahtlos auf Ihre self-hosted Version umsteigen.

- Außergewöhnliche Entwicklererfahrung

- Self-Hosted-Versicherung

- Überwacht von einer großen Community

Strenge Einhaltung offener Standards

Logto hält sich akribisch an den bewährten offenen Standard OpenID Connect, der auf OAuth 2.0 basiert. Dieses Protokoll bietet eine solide Grundlage für unsere Dienste und bietet sowohl Flexibilität als auch Skalierbarkeit. Wir unterstützen auch SAML, um unternehmensweite Bedürfnisse zu erfüllen.

Ihre Daten, Sie kontrollieren

Logto Cloud bietet mehrere Regionen (Europa, Australien und USA) für die Datenhosting, sodass du den Standort wählen kannst, der deinen Anforderungen am besten entspricht. Wir bieten auch die Unterstützung, die du benötigst, um deine Daten zu exportieren oder zu löschen, sodass du die volle Kontrolle über deine Informationen hast.

Rundum-Schutz durch neueste Technologien

Genau wie du schätzen wir den Komfort von Cloud-Services und Software-as-a-Service-Lösungen. Bei Logto sind wir der Meinung, dass bestimmte komplexe Herausforderungen den Fachleuten anvertraut werden sollten, und wir setzen modernste Technologien ein, um umfassende Sicherheit zu gewährleisten.

Durchgesetzte Sicherheit, nicht verhandelbar

- Argon2 Algorithmus

- Erfordert Transport Layer Security (TLS) Verschlüsselung

- Mehrschichtiger Firewall-Schutz

Flexible und hochverfügbare Rechenleistung

- Flexible Infrastruktur

- Rechenressourcen für hohe Verfügbarkeit konfiguriert

- Automatisches Failover und Disaster Recovery

Datenisolation

- Produktionsdaten sind strikt getrennt

- Jeder Logto-Mieter erhält eine dedizierte Datenbankverbindung

- Durchsetzung von Row-Level Security (RLS) in Benutzerdatentabellen

Datenschutz

- Datenbanken sind im Ruhezustand verschlüsselt

- Regelmäßige Datenbanksicherungen nach geo-redundanter Richtlinie

- Privates Netzwerk durchgesetzt

SOC 2 Type II

Logto hat die SOC 2 Type II-Zertifizierung erhalten, die unsere Kontrollen für Sicherheit, Verfügbarkeit und Vertraulichkeit validiert. Diese Errungenschaft unterstreicht unser Engagement für die Aufrechterhaltung höchster Sicherheits- und Compliance-Standards.

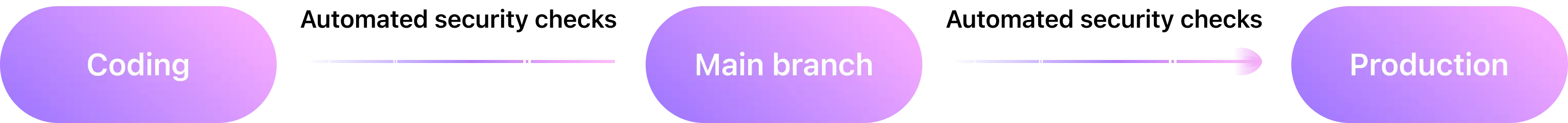

DevSecOps für kontinuierliche Sicherheit

Vor jeder Codeänderung führen unsere Systeme automatisch Code-Scans und Penetrationstests durch. Dieser proaktive Ansatz ermöglicht es uns, potenzielle Sicherheitslücken frühzeitig zu identifizieren und zu beheben, um sicherzustellen, dass unsere Dienste robust und widerstandsfähig gegenüber neuen Bedrohungen bleiben.

Entdecken Sie mehr mit Logto Cloud

Erleben Sie Sicherheit und Vertrauen in der Logto Cloud